Mit den folgenden Tipps können Admins und professionelle IT-Anwender die Arbeit mit Office 365 optimieren und Fehler vermeiden. Zudem haben wir einige interessante, aber weniger bekannte Funktionen erläutert. [...]

Office 365 mit der PowerShell verwalten, die Multi-Faktor-Authentifizierung aktivieren oder mit Microsoft Delve Informationen intelligent verknüpfen. Mit den folgenden Tipps und Tricks können Unternehmen den Einsatz von Office 365 deutlich optimieren.

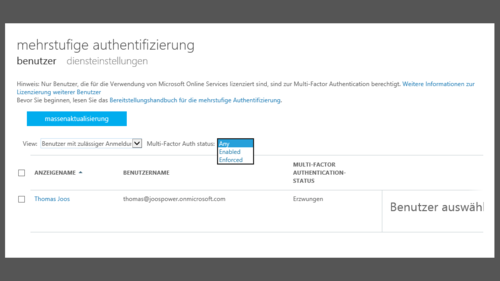

MULTI-FAKTOR-AUTHENTIFIZIERUNG IN OFFICE 365

Mit der Multi-Faktor-Authentifizierung in Office 365 können Unternehmen besonders sicherheitskritische Benutzerkonten vor Hackerangriffen und fehlerhaften Anmelden absichern. Zunächst müssen Sie im Office 365 Admin Center im Bereich Benutzer und Gruppen auf Aktive Benutzer klicken. Hier sehen Sie auf der rechten Seite alle angelegten Benutzer. Im oberen Bereich finden Sie die Option Mehrstufige Authentifizierungsanforderungen festlegen. Sobald sich der Anwender das nächste Mal am Office-365-Portal anmeldet, erhält er eine Meldung, dass die mehrstufige Authentifizierung aktiviert wurde und er diese für sein Konto einrichten muss.

VIDEOKONFERENZEN MIT OFFICE 365

Ein wichtiger Teil von Office 365 ist die Echtzeitkommunikation Lync. Da es für diese Lösung nicht nur Clients für Windows, sondern auch kostenlose Apps für iPhone/iPad, Android und Windows Phone gibt, profitieren von der Lösung vor allem auch Teams, und Unternehmen die Anwendern die Möglichkeiten geben wollen untereinander zu kommunizieren.

Lync kann mit Skype zusammenarbeiten und bietet, neben der Echtzeitkommunikation mit einem anderen Anwender, auch Funktionen für Videokonferenzen. Damit Anwender eine Kommunikation mit Lync führen und an Videokonferenzen teilnehmen können, sind mehrere Voraussetzungen zu schaffen:

1. Der Benutzer muss in Office 365 in Lync freigeschaltet sein

2. Der Anwender muss für sein Endgerät den Lync-Client herunterladen und installieren. Alternativ muss er ein Lync-kompatibles Telefon einsetzen, oder die Lync-Apps aus dem jeweiligen Store herunterladen und auf seinem Smartphone installieren.

3. Der Lync-Client muss gestartet, der Anwender angemeldet und sein Status als Verfügbar konfiguriert sein. Das gilt auch für Apps auf Smartphones.

4. Überprüfen Sie zunächst in den Einstellungen von Office 365 ob Lync aktiviert und die Einstellungen so gesetzt sind, wie Sie diese haben wollen. Dazu rufen Sie die Diensteinstellungen auf und klicken auf Instant Messaging, Besprechungen und Konferenzen. Auf der rechten Seite können Sie jetzt verschiedene Einstellungen vornehmen.

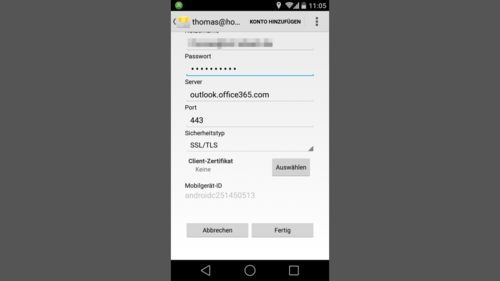

ANDROID UND OFFICE 365 – KORREKTEN SERVERNAMEN EINGEBEN

Vor allem bei der Anbindung von Android-Geräten gibt es aktuell noch Probleme, wenn es darum geht die Mail-App an Office 365 anzubinden. Leider hat Android oft Probleme bei der Autodiscover-Anbindung an Office 365 und findet den korrekten Server nicht. Dieses Problem ist allerdings recht einfach zu lösen.

Die Anwender müssen beim Servernamen einfach outlook.office365.com eintragen. Sind alle anderen Daten eingetragen, kann sich Android verbinden. Das funktioniert auch in der neuen Android-Version 5.

iOS-Geräte und Windows Phone-Geräte haben damit oft keine Probleme. Wird aber auch hier der Server nicht gefunden, können Sie den gleichen Servernamen verwenden. Gelingt die Anbindung immer noch nicht, auch von Windows-PCs, sollten Sie in der Befehlszeile mit ping outlook.office365.com überprüfen, ob der Server erreicht wird.

Be the first to comment