Die Kommandozeile ist das Tor in die wilde, ungestüme Urkraft ihres Computers. Wenn Sie sich von den Zwängen der GUI befreien wollen, oder in der Programmierung oder Verwaltung von Remote-Computern eine Zukunft sehen, dann machen sie sich vertraut mit Bash, Unix pipes, Verzeichnis Navigation, sudo, Nano und anderen Command-Line Perlen. [...]

GUIs (Zur Erinnerung: Graphical User Interfaces) sind toll – wir würden nicht mehr ohne sie leben wollen. Aber wenn Sie ein Mac oder Linux-Benutzer sind und Sie das Beste aus Ihrem Betriebssystem und Ihren Tastatureingaben herausholen wollen, dann sollten Sie sich mit der Unix-Kommandozeile vertraut machen. Point-and-Click ist wunderbar für alles was Sie ein oder zwei mal benötigen. Aber wenn Sie Aufgaben mehrfach wiederholen müssen, ist die Befehlszeile ihr Retter.

Keine Sorge, wenn es zunächst scheint, als seien Unix-Befehle geheimnisvolle, magische Beschwörungsformeln. Sie sind tatsächlich nicht so schwer zu lernen, und dieser Artikel wird Ihnen die 10 wesentlichsten Befehle näher bringen. Schon bald werden diese kryptischen Befehle zu ihrer zweiten Natur werden.

Shell-Grundlagen

Die Unix-Kommandozeilen-Shell ist in etwa das selbe wie das Befehlsfenster in Microsoft Windows (cmd oder Powershell). Die Befehle, die wir hier durch gehen, funktionieren auf jedem Unix-ähnlichen System, einschließlich Linux, Darwin (die Grundlage für MacOS), FreeBSD, und sogar Windows mit so etwas wie Git Bash oder der neuen Bash-Shell in Windows 10. Die Optionen und das Ergebnis variieren leicht, aber Sie sollten bei der Verwendung keine Schwierigkeiten haben.

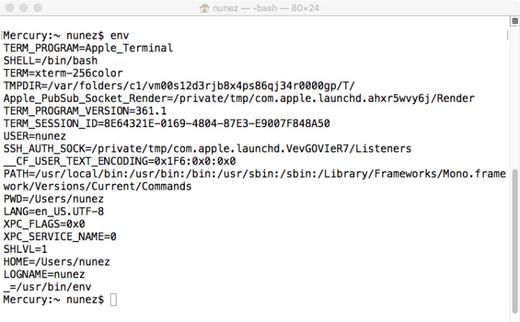

Zunächst einmal müssen Sie eine Shell öffnen, manchmal auch „Terminal window“ genannt. Unix-Distributionen packen diese manchmal in die Administrations- oder Systemmenüs. In MacOS finden Sie das Terminal in Programme> Dienstprogramme> Terminal. Wenn Sie es starten, werden Sie etwas wie das hier sehen:

Dieser Bildschirm, hier von 10.11 MacOS, ist typisch für die meisten Shells innerhalb einer GUI. Am oberen Rand des Fensters sehen wir den Shell-Typ, in diesem Fall Bash. Bei der „Bourne Again Shell“ handelt es sich um die Standard-Shell in MacOS und Linux-Distributionen. Im Fenster zu sehen ist die System-Aufforderung. In diesem Fall ist sie dazu konfiguriert, den Namen der Maschine (Mercury) anzuzeigen. Zusätzlich sieht man den Namen des aktuellen Arbeitsverzeichnisses. In diesem Beispiel sieht man die Tilde ~ was als Abkürzung für das Home-Verzeichnis des Benutzers steht. Dann kommt der Name des Benutzers, und schließlich das System-Aufforderungs Symbol $.

Das System-Prompt ändert sich, wenn Sie im Dateisystem navigieren oder wenn Sie sich als ein anderer Benutzer auf Ihrem Computer einloggen – zum Beispiel als root oder Super-User, um administrative Befehle auszuführen. Die Eingabeaufforderung zeigt alle diese Informationen, so dass sie leicht sehen können, wo und als wer Sie auf der Maschine tätig sind.

Es lohnt sich zu wissen, dass es zwei große Arten der Unix-Shell gibt: Bourne und C-Shell. Bourne und Co. kommen vom ursprünglichen AT & T Unix, während die C-Shell von der University of California in Berkeley und BSD Unix stammt. Im Allgemeinen sind die Bourne und C-Shell-Derivate gut für die interaktive Arbeit am Terminal zu gebrauchen. Die POSIX-Standard-Shell, die Korn-Shell, benötigen Sie um Ihre eigenen kleinen Programme, die so genannten Skripte zu schreiben. Wir verwenden die Bash-Shell für die Beispiele in diesem Tutorial.

Die Shell-Umgebung

Zunächst muss man verstehen, dass die Shell in ihrer eigenen Umgebung arbeitet. Schauen wir uns diese mit dem Befehl env an:

Be the first to comment