Die Kommandozeile ist das Tor in die wilde, ungestüme Urkraft ihres Computers. Wenn Sie sich von den Zwängen der GUI befreien wollen, oder in der Programmierung oder Verwaltung von Remote-Computern eine Zukunft sehen, dann machen sie sich vertraut mit Bash, Unix pipes, Verzeichnis Navigation, sudo, Nano und anderen Command-Line Perlen. [...]

Das Dateisystem

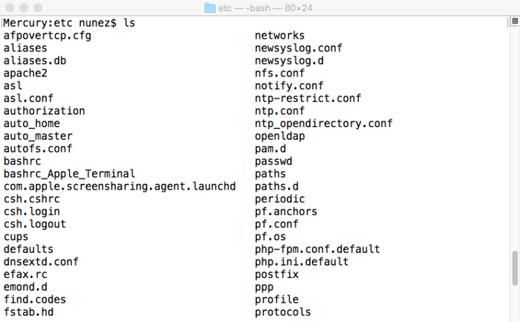

Es gibt viele Befehle die mit dem Unix-Dateisystem verbunden sind – selbiges ist der Kern des Betriebssystems. Wir sahen eine von ihnen schon früher: ls. Dieser Befehl listet Dateien in einem Verzeichnis auf:

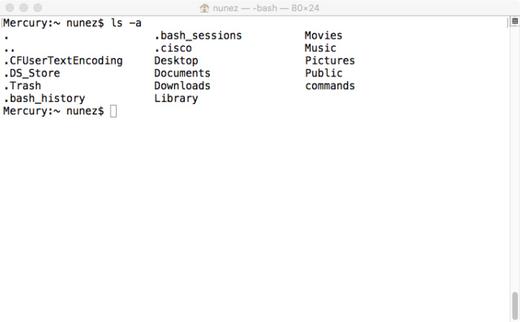

Der Befehl ls ist wohl der am häufigsten verwendete Befehl von allen, und hat viele Optionen. Die erste davon ist ls -a (Alle). Dies wird auch Dateien mit einem vorangestellten Punkt anzeigen, welche standardmäßig ausgeblendet sind. Diese Dateien oder Verzeichnisse enthalten in der Regel Protokolldateien oder Konfigurationsinformationen für das Unix-System. Die .bash_history Datei zum Beispiel protokolliert alle Befehle, die Sie in der Befehlszeile eingeben.

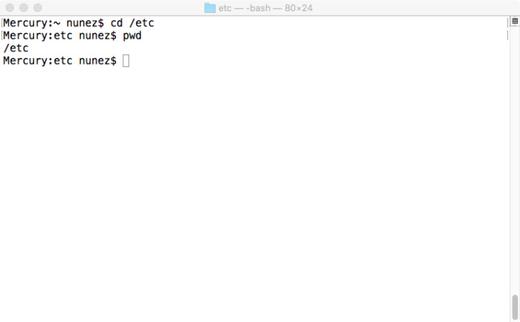

Der nächste Befehl, den Sie sofort benötigen, ist der Befehl cd, mit dem Sie in andere Verzeichnisse einsteigen können. Das ist vergleichbar mit dem gleichen Befehl in Windows, aber mit einem wichtigen Unterschied: In Unix erscheinen alle Laufwerke (Devices) als ein einziges Laufwerk. Während Sie in Windows Ihre Bilder auf einer externen Festplatte als E: haben konnten, findet man selbige auf einem Unix-Laufwerk unter /home/user/pictures. Auf alle Dateien in einem Unix-System wird über einen einzigen Pfad zugegriffen, der mit / startet. (Das Root-Verzeichnis). Sie können Festplatten an verschiedenen Stellen im Dateisystem nach Ihren Bedürfnissen anschließen.

Bevor Sie im Dateisystem herumspazieren, noch ein anderer Befehl: pwd (Print working directory oder: Arbeitsverzeichnis drucken). Da es in einem Dateisystem viele Orte gibt um verloren zu gehen, können Sie mit diesem Befehl schnell feststellen, wo Sie gerade sind. Lassen Sie uns in das Verzeichnis wechseln, wo Systemkonfigurationsdateien gespeichert werden, und dort unseren Standort überprüfen.

Beachten Sie, dass Sie den Befehl cd auch ohne Argumente verwenden können, um schnell in das Home Verzeichnis zu gelangen. Noch ein Tipp: Das ~ kann als Abkürzung verwendet werden, um sowohl in C-Shell, als auch Bash rasch ins Home-Verzeichnis zu wechseln.

Be the first to comment