So einfach auch der Mac erscheint, so überraschender finden sich Kniffe und Griffe, die lästigen Aufgaben noch schneller erledigen. [...]

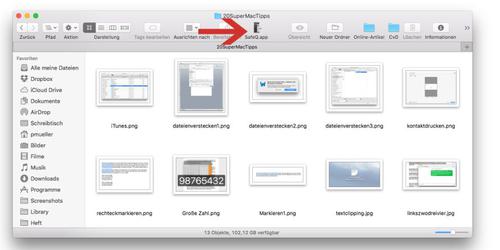

06 DATEIEN VERSTECKEN

Wollen Sie Inhalte Ihres Mac vor neugierigen Blicken schützen, kommen Sie im Endeffekt nicht daran vorbei, ihren Account oder ganze Volumes – auch externe – mit File Vault zu verschlüsseln. Unkomplizierter lassen sich einzelne Dateien aber verstecken – sofern die potentiellen Mitleser nicht zu tiefgreifende Erkenntnisse von OS X haben.

Die erste unkomplizierte Methode macht sich die Unix-Natur des Mac-Betriebsystems zu Nutze. Nach der Konvention des bereits in 1970ern entwickelten Systems sind Dateien, deren Namen mit einem Punkt beginnen, auf dem Desktop und in Ordnern unsichtbar, also etwa „.gehtdichnixan.doc“. Wenn Sie ihr Dokument mit einem derartigen Dateinamen speichern wollen, warnt Sie OS X zwar davor, dass diese Nomenklatur Systemdateien vorbehalten sei, aber das können Sie einfach ignorieren und mit dem Speichern fortfahren.

Wie kommt man aber wieder an das versteckte Dokument heran? Zunächst blendet die Tastenkombination Cmd-Shift-. (Befehl-Hochstelltaste-Punkt) die unsichtbaren Dateien ein – neben den absichtlich versteckten auch noch jede Menge Systemdateien, allen voran die diversen .DS_Store. Die einst versteckte Datei ist nun wieder sichtbar, wenn auch leicht transparent. Achtung: Während Pages und Word 2016 diese Übung ohne Weiteres beherrschen, dickt Word 2011 dabei herum. Markiert man im Öffnen-Dialog die Datei mit Rechtsklick und wählt im Kontextmenü „Umbenennen“ aus, öffnet sie sich im Kompatibilitätsmodus. Aber umbenennen wollten wir die Datei ohnehin.

Ein zweiter Weg für das schnelle Versteckspiel führt wie viele fortgeschrittene Kniffe über das Terminal von OS X. Der entscheidende Befehl nennt sich chflags. Eine Datei macht man unsichtbar, indem man

chflags hidden gehtdichgarnixan.doc

in das Terminal tippt. Vorausgesetzt, man hat sich über den Befehl cd (change directory) bereits in das Directory (den Ordner) gehangelt, in dem das Dokument gespeichert ist. (einfach cd eintippen, Ordner auf das Terminalfenster ziehen, Enter, fertig…)

Sichtbar wird die Datei wieder mit

chflags nohidden gehtdichgarnixan.doc

Aber Vorsicht: Aus dem Auge, aus dem Sinn. Möchte man wissen, was man wo auf diese Weise versteckt hat, muss man eine Findervoreinstellung ändern, damit dieser alle versteckten Dateien anzeigt. Das geht wieder über das Terminal und zwar mit

defaults write com.apple.finder AppleShowAllFiles -bool TRUE;killall Finder

Der Finder beendet sich dabei kurz und startet wieder. Versteckte Dateien werden wieder unsichtbar mit:

defaults write com.apple.finder AppleShowAllFiles -bool FALSE;killall Finder

Auch hier muss sich der Finder erst kurz schütteln, bevor er wieder den Mantel der Unsichtbarkeit über die versteckten Dateien legt.

07 SCHNELL, SCHNELLER, AM SCHNELLSTEN DRUCKEN

Sie müssen zwar nicht das Internet im Allgemeinen und diesen Artikel in Speziellen ausdrucken, aber Papier ist noch nicht tot. Sie kennen sicherlich den schnellen Weg, ein Dokument auszudrucken: Per Doppelklick öffnen, und mit der Tastenkombination Cmd-P auf den angeschlossenen Drucker schicken. Es gibt aber einen schnelleren Weg, vor allem, wenn man mehrere Dokumente auszudrucken wünscht, die zum Beispiel auf dem Schreibtisch liegen. Markieren Sie diese und drücken Cmd-P oder über das Menü des Finders „Ablage > Drucken“. Die jeweils passenden Programme starten, sofern sie noch nicht geöffnet sind und stoßen den Druckvorgang an.

Um aber auf den schnellsten Weg zu kommen, braucht es ein wenig Vorarbeit. Die lohnt sich, da sie fortan nur noch Dateien auf ein Symbol ziehen müssen.

Öffnen Sie zunächst in den Systemeinstellungen „Drucker & Scanner“. Sie sehen darin links im Fenster die Symbole der angeschlossenen Drucker. Wenn Sie nun eines mit der Maus anpacken und auf den Schreibtisch ziehen, erstellt OS X ein Alias des Druckers auf dem Schreibtisch. Nun genügt es, fortan die zu druckenden Dateien auf dieses Symbol zu ziehen.

Ähnlich schnelles Drucker erlaubt eine Variante dieses Tipps: Öffnen Sie ein Finder-Fenster, klicken Sie in die Symbolleiste und rufen dort über das Kontextmenü „Symbolleiste anpassen“ auf. Mit den Systemeinstellungen verfahren Sie wie beschrieben, nun ziehen Sie aber das Druckersymbol in die Symbolleiste des Finders. Finden Sie nun Druckreifes in einem beliebigen Finder-Fenster, markieren Sie dort die Dateien und ziehen Sie diese auf das Druckersymbol: Schon rattert der Spooler. Wie denn der aktuelle Status Ihrer Druckaufträge ist, erkennen Sie nach einem Klick auf das Symbol, das Sie nun systemweit im Finder haben.

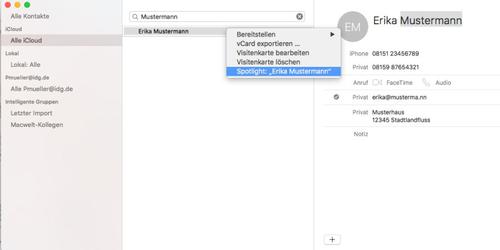

08 WER BIN ICH UND VOR ALLEM WO

Spotlight ist ein mächtiges Tool, das längst nicht mehr nur auf dem Mac sucht. Sie können mit der Hilfe der Maschine und des Adressbuchs – respektive der App Kontakte – auch nach Personen bezogenen Daten suchen. Markieren Sie eine Person in Ihren Kontakten und rufen das Menü „Bearbeiten“ auf, finden Sie dort diesen Eintrag: Spotlight: „[Name]“. Mit dem Namen Ihres Kontakts zwischen den Anführungszeichen. Das Ergebnis: Sie finden jede Mail, die Sie Ihrem Kontakt geschrieben oder von ihm empfangen haben, jede Nachricht, jede vom Kontakt erstellte Datei oder jede Website, auf die der Kontakt erwähnt ist. Wenn Sie eifrig die Tags von OS X ab Mavericks nutzen, finden Sie auch Dateien, die mit diesem Namen getagged sind.

Be the first to comment