So einfach auch der Mac erscheint, so überraschender finden sich Kniffe und Griffe, die lästigen Aufgaben noch schneller erledigen. [...]

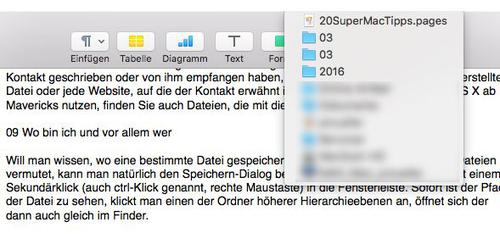

09 WO BIN ICH UND VOR ALLEM WER

Will man wissen, wo eine bestimmte Datei gespeichert ist, etwa weil man dort ähnliche Dateien vermutet, kann man natürlich den Speichern-Dialog bemühen. Schneller geht es aber mit einem Sekundärklick (auch ctrl-Klick genannt, rechte Maustaste) in die Fensterleiste. Sofort ist der Pfad der Datei zu sehen, klickt man einen der Ordner höherer Hierarchieebenen an, öffnet sich der dann auch gleich im Finder.

10 A RUAH’ IS!

Hüpft in Ihrem Dock ein Icon auf und ab, dann will Ihnen das zugehörige Programm etwas sagen. Womöglich haben Sie eine neue Nachricht erhalten oder das Programm hat irgendein Problem und wartet auf Ihre Eingabe. Dann können Sie natürlich die Nachricht lesen oder das Problem lösen, um das Gehoppse zu beenden. Aber vielleicht sind Sie ja gerade mit etwas Wichtigem beschäftigt. Dann ziehen Sie einfach mit der Maus kurz über das hüpfende Icon und widmen sich sofort wieder Ihrer eigentlichen Arbeit. Das Dock gibt dann Ruhe.

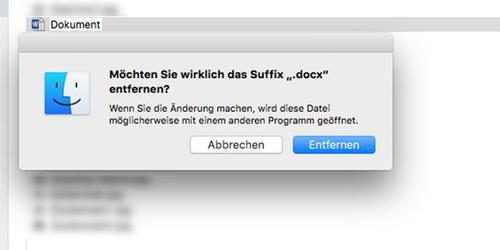

11 GEHST DU WOHL AUF?

Nicht jedes Programm öffnet jeden Dateityp, völlig klar. Doch sind manche Programme mehr Dateien zu öffnen, als sie anbieten. Zieht man zum Beispiel eine Datei auf das Symbol eines Programms im Dock, das an sich mit dem Format umgehen könnte, verweigert es dennoch häufig den Dienst. Man kann es aber auch zwingen, dazu drückt man die Tasten „Alt“ und „Cmd“, während man die Datei auf das Dock zieht. Wenn auch das nicht hilft, könnte ein kleiner Trick helfen: Entfernen Sie aus dem Dateinamen die Endung, wie zum Beispiel .doc. Dann ist die Wahrscheinlichkeit höher, dass das Programm der Wahl die Datei tatsächlich öffnet.

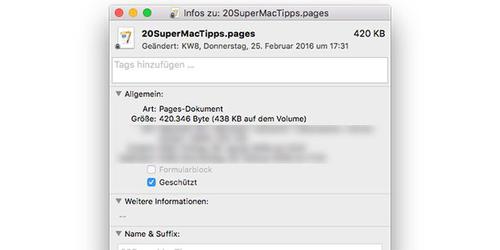

12 VOR ÄNDERUNGEN SCHÜTZEN

Gegen versehentliche Änderungen oder gar Löschen kann man auf dem Mac Dateien sichern, indem man sie mit einem Häkchen in den Dateiinfos schützt. Dazu rufen Sie zu einer markierten Datei über Cmd – I das Infofenster auf und setzen den Haken in „Geschützt“ – weiterarbeiten ist dann nicht mehr möglich, bis jemand den Haken wieder entfernt. In Apple eigenen Programmen lässt sich die Datei direkt schützen: Dazu klicken Sie in die Fensterleiste auf den Dateinamen. Es erscheint das Sichern-Menü und eben die Checkbox für den Schutz der Datei. Über das Infofenster lassen sich auch komplette Ordner schützen.

13 BRIEFUMSCHLÄGE BEDRUCKEN

Schon mal versucht, einen Namen im Adressbuch (Kontakte-App) zu markieren und auszudrucken? Nein, warum auch? Ganz einfach: Kontakte schickt Namen und Adresse passend für ein Briefkuvert formatiert auf den Drucker. Clou dabei: Der Absender ist auch schon ausgefüllt, mit dem Kontakt, den man als seinen eigenen definiert hat. Muss sich nur noch der Drucker auf Briefumschläge verstehen.

14 SCHNELLER UPLOAD

Ein einfacher Kniff, aber immer wieder hilfreich. Bietet eine Seite im Web an, Dateien hochzuladen, muss man nicht auf den dafür vorgesehenen Knopf klicken und sich durch seine Ordner hangeln. Nutzt man Safari oder Firefox, genügt es in der Regel, die Datei auf den Knopf zu ziehen und der Upload beginnt.

Be the first to comment