In der neuesten Studie "IT-Trends 2016" von Capgemini zeigt sich, dass Unternehmen in diesem Jahr vor allem ihre Anwendungsbestände bereinigen wollen, um Kosten zu senken und Cloud-Ansätze zu adaptieren. Ansonsten geht es in vier der fünf wichtigsten Themen um die IT-Sicherheit. [...]

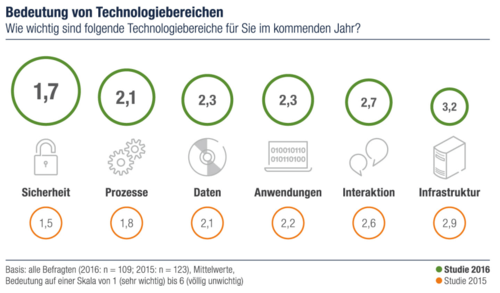

Für CIOs hat Sicherheit auch in diesem Jahr höchste Bedeutung. Das zeigt die Studie „IT-Trends 2016“ vom IT-Beratungshaus Capgemini. Allerdings wurde der hohe Wert des Vorjahrs nicht mehr ganz erreicht, was sowohl mit der subjektiven Wahrnehmung der Bedrohungslage als auch mit dem zunehmenden Reifegrad von Sicherheitslösungen zusammenhängen dürfte. Sicherheit bleibt dennoch ein geschäftskritisches und vor allem auch imagerelevantes Thema.

Zweitwichtigster Bereich sind Prozesse. Sie werden seit einigen Jahren anwendungs- und abteilungsübergreifend optimiert, damit Unternehmen durchgängig schneller und flexibler reagieren können. Im Zusammenhang mit der Digitalisierung rücken die Themen Anwendungen, Daten und Interaktion in den Fokus. Demgegenüber haben IT-Infrastrukturen an Bedeutung verloren, was zeigt, dass sie mehr und mehr zu Commodity werden. Diese Entwicklung wird unter anderem durch den Einsatz von Cloud-Technologien und Self-Service-Angeboten getrieben, die automatisiert abgewickelt werden können.

DIE TOP-TECHNOLOGIEN DES JAHRES

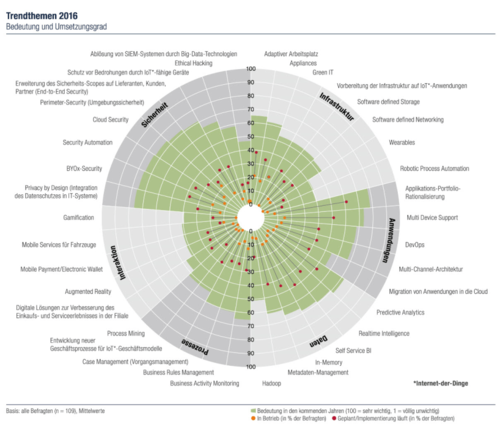

Capgemini überarbeitet die Liste der abzufragenden Themen in jedem Jahr auf Neue. So wurden sechs Technologien, mit denen mehr als 50 Prozent der Teilnehmer bereits arbeiten oder die sie derzeit implementieren, herausgenommen. Sie sind keine Zukunftstrends mehr, sondern haben sich etabliert. Andere Aspekte, die für viele Branchen Bedeutung haben, wurden hingegen neu aufgenommen. Das Ergebnis ist eine Liste mit 38 Technologien und Methoden aus allen Bereichen der IT – ohne Anspruch auf Vollständigkeit.

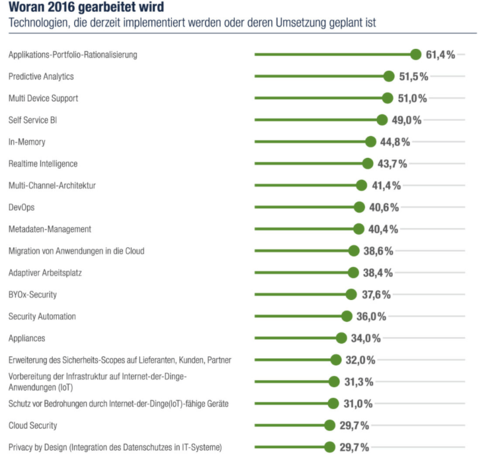

PLATZ 1: APPLIKATIONS-PORTFOLIO-RATIONALISIERUNG

Das in den Augen der CIOs wichtigste Einzelthema des Jahres 2016 ist die Rationalisierung des Applikationsportfolios. Angesichts des Digitalisierungstrends, der viele neue Anwendungen und Apps hervorbringt, gewinnt dieser Aspekt massiv an Bedeutung. Bei der Rationalisierung des Anwendungsbestand geht zunächst um eine Bestandsaufnahme: Welche Anwendungen laufen im Unternehmen und welche Funktionen decken sie ab? Wo Konzerne 3000 oder 4000 Anwendungen betreiben, ist allein diese Bestandsaufnahme eine Herausforderung. Ziel ist es herauszufinden, welche Funktionen genutzt werden und wo es Überschneidungen gibt.

Solche Bestandsaufnahmen werden häufig im Rahmen von Cloud-Vorhaben vorgenommen, um festzustellen, welche Applikationen mit welchem Aufwand Cloud-fähig gemacht werden können. Während die Migration in die Cloud die Kosten für den Infrastruktur-Betrieb senkt, wird der Aufwand für den Applikationsbetrieb am schnellsten und deutlichsten durch die Transformation des Liefermodells in industrialisierte Strukturen (Managed Services) und Shoring heruntergefahren. Besonders nachhaltig, aber oft mit hohen Investitionen verbunden, ist das Abschalten und Konsolidieren von Anwendungen. Es empfiehlt sich, solche Maßnahmen dort vorzunehmen, wo das Geschäft ohnehin eine Veränderung der Applikationslandschaft erfordert.

PLATZ 2: PRIVACY BY DESIGN

Angesichts zunehmender Sicherheitsbedrohungen ist Privacy by Design ein vieldiskutiertes Konzept. Es geht darum, Privatsphäre und Datenschutz bereits in der Entwicklung neuer Hardware und Software zu berücksichtigen. Die Produkte werden so ausgelegt, dass die Anwender selbst das Erheben personenbezogener oder anderer Daten steuern können.

Privacy by Design bedeutet auch, möglichst wenige persönliche Informationen zu erfassen, um sie nicht im Nachhinein durch zusätzliche Maßnahmen schützen zu müssen. Solche Aspekte werden für das Image von Unternehmen immer wichtiger, da Betrug oder Datenklau im Zusammenhang mit der Verwendung einer Software in der Regel nicht dem mangelnden Sicherheitsbewusstsein oder der mangelnden Kenntnis des Anwenders zugeschrieben wird. Vielmehr ist es der Anbieter, der in die Kritik gerät. Kein Wunder also, wenn das bereits in den 90er Jahren entwickelte Konzept derzeit hochaktuell ist.

PLATZ 3: BYOX-SECURITY

Die hohe Bedeutung von BYOx-Security überrascht, weil Bring your own Device (BYOD) in der Vergangenheit für CIOs kaum eine Rolle spielte. Das Thema rückt jetzt möglicherweise in den Fokus, weil es immer mehr Services für Smartphones und Tablets gibt, die Mitarbeiter beruflich nutzen möchten, für die sie aber kein entsprechendes Endgerät vom Unternehmen zur Verfügung gestellt bekommen. Also nutzen sie häufig ihr eigenes. Eine andere Erklärung für die hohe Bedeutung könnte sein, dass die Fachabteilung Geräte gekauft hat, die nicht in das Sicherheitskonzept des Unternehmens integriert wurden.

PLATZ 4: SECURITY-AUTOMATISIERUNG

Verschiedenen Studien zufolge sind bis zu 95 Prozent aller sicherheitsrelevanten Störungen auf menschliche Fehler zurückzuführen. Dabei geht es zum Beispiel um Mängel bei der Konfiguration von Firewalls, beim Patchen von Systemen oder beim Aufsetzen von Servern. Die Automatisierung dieser Tätigkeiten senkt das Sicherheitsrisiko erheblich.

Inzwischen können viele derartige Prozesse ohne manuelle Eingriffe abgewickelt werden. Dazu gehören zum Beispiel die Bereitstellung von Infrastrukturkomponenten, die automatische Codeanalyse bei der Softwareentwicklung sowie die Inbetriebnahme von Software. Beim automatisierten Security-Monitoring werden alle Systeme überwacht und auf verdächtiges Verhalten hin überprüft. Unterm Strich spart Security-Automatisierung nicht nur viel Zeit und entlastet von Routineaufgaben, sondern trägt auch dazu bei, die Sicherheit insgesamt zu erhöhen.

PLATZ 5: CLOUD-SECURITY

Da die Sicherheit der Daten und Informationen eines der wichtigsten Entscheidungskriterien für oder gegen Cloud-Lösungen ist, schreiben CIOs dem Thema Cloud-Security eine hohe Bedeutung zu. Sicherheitslösungen für die Cloud müssen im Vergleich zu herkömmlichen Angeboten zusätzliche Anforderungen bezüglich Verfügbarkeit, Flexibilität und vor allem Erreichbarkeit der Cloud-Anwendungen und -Daten aus den verschiedenen Umgebungen erfüllen. Es gibt bereits umfassende Lösungen am Markt, die Compliance, Risiko-Management, Identity- und Access-Management, Service-Integration, Schutzbedarfsfeststellung etc. abdecken.

DIE FLOPS DES JAHRES

Kommen wir zu den Themen, die das Ranking für 2016 abschließen.

PLATZ 34: MOBILE PAYMENT

Mobile Payment ist im deutschsprachigen Raum kaum verbreitet. Viele Menschen halten das Bezahlen mit dem Smartphone für unsicher und machen sich Sorgen wegen des Datenschutzes. Darüber hinaus ist die EC-Karte ein etabliertes und günstiges Zahlungsmittel, so dass es aus Sicht vieler Verbraucher wenig Bedarf für neue Zahlungsmittel gibt. Dementsprechend haben auch erst knapp vier Prozent der teilnehmenden Unternehmen eine Lösung für mobiles Bezahlen in Betrieb.

Mehr als jeder Fünfte steckt aber in der Planung oder sogar schon in der Implementierung. Das zeigt, dass viele Unternehmen hier mit einer Trendwende rechnen. Die könnte durch mehr Angebote herbeigeführt werden, bei denen das Smartphone sowohl zum Bezahlen als auch zur Identifizierung des Nutzers eingesetzt wird wie beispielsweise beim Car Sharing oder beim Check-in im Hotel.

PLATZ 35: MOBILE SERVICES FÜR FAHRZEUGE

Derzeit sind mobile Services für Fahrzeuge noch ein Flop. Doch das könnte sich bald ändern, arbeiten doch viele Akteure daran, das Auto in ein mobiles Endgerät zu verwandeln. Das sind nicht nur die Automobilhersteller selbst, sondern auch Zulieferer, Versicherungen und IT-Konzerne – allen voran Apple, Google, Alibaba und Baidu. Service-Anbieter aller Art hoffen, ihr Unterhaltungs- oder Informationsangebot im Fahrzeug unterzubringen oder die Daten verarbeiten zu können, die Millionen von Autos täglich sammeln.

Allerdings bremsen der Kampf um Standards sowie ungeklärte Rechtsfragen die Entwicklung. Darüber hinaus geben viele Autobauer den Zugriff auf die Daten nicht aus der Hand und lassen ihn ausschließlich über das eigene Backend laufen. Das geschieht sowohl aus Sicherheitsgründen als auch, um zukünftige Vermarktungsmöglichkeiten zu kontrollieren. Unterm Strich sind rund zehn Prozent der Studienteilnehmer bereits in dieses Geschäft eingestiegen und arbeiten mit mobilen Services. Weitere 13 Prozent stecken in der Planung oder Implementierung.

PLATZ 36: WEARABLES

Ganz anders sieht es bei Wearables aus, auf die derzeit keiner der befragten CIOs im großen Stil setzt. Lediglich sechs Prozent sind mit der Integration in die täglichen Abläufe beschäftigt und weitere elf Prozent stecken in der Planung. Insgesamt gesehen wird die Unterstützung von Servicetechnikern aber lieber mit Smartphones oder Tablets realisiert. Potenzial bergen Wearables für Versicherungen im Zusammenhang mit neuen Tarifen, die gesundheitsbewusstes Verhalten belohnen. Diese Modelle sind aber umstritten und werden von Ärzten und Verbraucherschützern kritisiert. Alles in allem sind Wearables für die in dieser Studie befragten Unternehmen jetzt und in den kommenden beiden Jahren wenig interessant.

PLATZ 37: ROBOTIC-PROCESS-AUTOMATION

Robotic-Process-Automation (RPA) dagegen ist ein Zukunftsthema. Ziel ist es, verschiedene üblicherweise von Menschen ausgeführte Prozesse möglichst automatisiert ablaufen zu lassen. Durch Fortschritte bei Softwaredesign und künstlicher Intelligenz können auch immer komplexere Vorgänge automatisiert werden, so dass beispielsweise Aufgaben in IT-Support, Infrastruktur-Management, Testing, in der Entwicklung und anderen Bereichen übernommen werden können.

Gleiches gilt für Backoffice-Prozesse wie der Buchhaltung, dem Einkauf, dem Personalmanagement oder dem Kundendienst. Da RPA derzeit noch aufwändig zu programmieren ist, wird es – wenn überhaupt – überwiegend für definierte Routineaufgaben eingesetzt, und das im Moment auch nur von drei Prozent der Teilnehmer. Wegen des hohen Kostendrucks kann man aber davon ausgehen, dass derartige Tools mittelfristig häufiger genutzt werden.

Unternehmen sollten sich vor der Implementierung Gedanken darüber machen, wie sie Know-how-Verlust vermeiden können, und dafür sorgen, dass die Komplexität aufgrund der Automatisierung nicht permanent steigt. Frei werdende Kapazitäten sollten gehalten und weitergebildet werden – der Fachkräftemangel wird sich früh genug niederschlagen. Unterm Strich könnte RPA dazu beitragen, die steigende Anzahl von IT-Aufgaben zu bewältigen und gleichzeitig die Fehlerquote zu reduzieren.

PLATZ 38: GAMIFICATION

Die Nutzung spieltypischer Elemente in Alltagsprozessen hat es im deutschsprachigen Raum schwer, weil die Akzeptanz fehlt. Die Nutzungsquote ist nach wie vor gering. Immerhin planen 13 Prozent der Befragten, sich mit diesem Thema in den kommenden Monaten auseinanderzusetzen.

DIE AUFSTEIGER DES JAHRES

In diesem Jahr wurden viele Technologien und Methoden ähnlich wie im letzten Jahr bewertet, das heißt, es gab kaum Ausschläge nach oben und unten. Den höchsten Bedeutungszuwachs auf der Skala von 1 bis 6 verzeichnete DevOps mit einem Plus von 0,24 Punkten. Insgesamt liegt die Bedeutung dieses Konzepts, das Softwareentwicklung und Operations verheiratet, mit knapp unter 3 aber noch im Mittelfeld.

Das hat verschiedene Ursachen: So gibt es immer noch keine gemeinhin anerkannte Definition von DevOps, was Diskussionen erschwert. Auch existiert noch keine standardisierte Umsetzungsmethode. Und schließlich erfordert die Arbeit nach dem DevOps-Prinzip Umdenken und neue Organisationsstrukturen. DevOps ist ein geeignetes Mittel, um in dynamischen Geschäftsfeldern die Entwicklungszyklen für neue Funktionen dramatisch zu reduzieren.

Allerdings besteht auch die Gefahr, mit DevOps die vorausschauende Planung über Bord zu werfen und nur noch ad hoc zu entwickeln. Einig sind sich aber alle darin, dass Entwicklungszyklen kürzer werden müssen und dementsprechend auch das Deployment schneller vonstattengehen muss. Die Fachabteilungen machen Druck, oftmals umgehen sie die interne IT-Abteilung, wenn diese nicht zeitnah liefern kann. Das zeigen auch die diesjährigen Ergebnisse.

Zu den Themen, die an Bedeutung gewinnen, gehören auch Security-Automation, Cloud-Sicherheit und Predictive Analytics. Während die ersten beiden wie beschrieben zu den Topthemen des Jahres gehören, wird die Bedeutung von Predictive Analytics mit 2,67 auf einer Skala von 1 bis 6 nicht ganz so hoch eingeschätzt. Das Thema ist aber für viele Branchen interessant, nicht nur um den Absatz und die Produktion besser steuern zu können, sondern auch um die Wartung zu optimieren und das Risiko zu senken.

Be the first to comment