Ransomware ist die jüngste IT-Security-Landplage. Doch es gibt Massnahmen, um die Erpresser-Software zumindestens einzudämmen. [...]

4. SKEPTISCH BLEIBEN

Eine gesunde Portion Skepsis ist im Umgang mit Webseiten und mit E-Mails angesagt. Dazu gehört, dass man nicht auf Attachments oder Links in E-Mails von zweifelhaften Absendern klicken sollte. Auch das Ansurfern suspekter Webseiten sollte unterlassen werden.

Das tönt zwar etwas banal. Fakt ist allerdings, dass die häufigsten Infektionen durch Aktionen der User initiiert werden. Wachsamkeit ist somit angebracht.

5. USER AGENT DES BROWSERS VERÄNDERN

Wer im Web surft, überliefert jeder Webseite Angaben zum verwendeten Browser und Betriebssystem. Diese werden von einem Header in HTTP namens «User Agent» ausgewiesen. Dessen Inhalte sind nicht nur für die Webseite interessante Infos, sondern auch für Hacker, respektive für die von diesen verwendeten Exploit-Kits.

Aber gemach, die Angaben lassen sich ändern. So kann sich beispielsweise ein «Firefox für Windows»-Anwender als User des «Firefox für Ubuntu» ausgeben. Der Vorteil: Die Exploit-Kits werden dann versuchen, Softwarelücken unter Linux zu missbrauchen, was aber auf einem Windows-System nicht funktioniert.

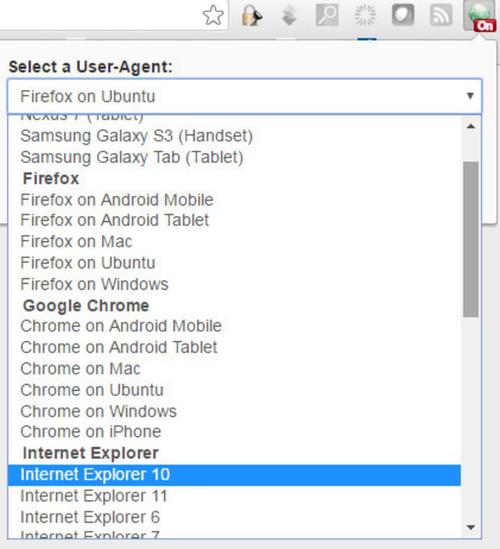

Am einfachsten lässt sich die Information des «User Agent» mit Hilfe eines entsprechenden Add-ons installieren. Gut funktioniert beispielsweise der «User Agent Switcher», den es für Chrome und Firefox gibt. Einmal installiert, kann über das Drop-down-Menü jede nur erdenkliche Konfiguration ausgewählt werden.

Be the first to comment