Gesichtserkennung wird immer genauer, doch einige Systeme weisen rassistische Vorurteile auf, weshalb manche Anwendungen der Technologie weitgehend umstritten sind. [...]

Kann Big Brother Ihr Gesicht anhand von Überwachungskameras identifizieren und feststellen, ob Sie glücklich, traurig oder wütend sind? Kann diese Identifizierung zu einer Verhaftung aufgrund eines ausstehenden Haftbefehls führen? Wie stehen die Chancen, dass die Identifizierung falsch ist und in Wirklichkeit eine Verbindung zu jemand anderem herstellt? Können Sie die Überwachung mit irgendeinem Trick völlig zunichte machen?

Können Sie umgekehrt in einen Tresorraum gelangen, der durch eine Kamera und Gesichtserkennungssoftware geschützt ist, indem Sie einen Abdruck des Gesichts einer berechtigten Person hochhalten? Was wäre, wenn man eine 3-D-Maske des Gesichts einer autorisierten Person aufsetzen würde?

Willkommen bei der Gesichtserkennung – und dem Spoofing der Gesichtserkennung.

Was ist Gesichtserkennung?

Gesichtserkennung ist eine Methode zur Identifizierung einer unbekannten Person oder zur Authentifizierung der Identität einer bestimmten Person anhand ihres Gesichts. Es ist ein Zweig der Computer-Vision, aber die Gesichtserkennung ist ein Spezialgebiet und für einige Anwendungen mit sozialem Ballast verbunden, ebenso wie mit gewissen Anfälligkeiten für Spoofing.

Wie funktioniert die Gesichtserkennung?

Die Algorithmen zur Gesichtsfrüherkennung (die auch heute noch in verbesserter und automatisierter Form verwendet werden) stützen sich auf biometrische Daten (z.B. den Augenabstand), um die gemessenen Gesichtsmerkmale von einem zweidimensionalen Bild in eine Menge von Zahlen (einen Merkmalsvektor oder eine Schablone) umzuwandeln, die das Gesicht beschreiben. Der Erkennungsprozess vergleicht diese Vektoren dann mit einer Datenbank bekannter Gesichter, die auf die gleiche Weise den Merkmalen zugeordnet wurden. Eine Komplikation in diesem Prozess ist die Anpassung der Gesichter an eine normalisierte Ansicht, um Kopfdrehung und -neigung zu berücksichtigen, bevor die Metrik extrahiert wird. Diese Klasse von Algorithmen wird als geometrisch bezeichnet.

Ein anderer Ansatz zur Gesichtserkennung besteht darin, 2-D-Gesichtsbilder zu normalisieren und zu komprimieren und diese mit einer Datenbank ähnlich normalisierter und komprimierter Bilder zu vergleichen. Diese Klasse von Algorithmen wird als photometrisch bezeichnet.

Die dreidimensionale Gesichtserkennung verwendet 3-D-Sensoren zur Erfassung des Gesichtsbildes oder rekonstruiert das 3-D-Bild aus drei 2-D-Verfolgungskameras, die unter verschiedenen Winkeln ausgerichtet sind. Die 3-D-Gesichtserkennung kann wesentlich genauer sein als die 2-D-Erkennung.

Die Hauttexturanalyse bildet die Linien, Muster und Flecken auf dem Gesicht einer Person auf einen anderen Merkmalsvektor ab. Das Hinzufügen der Hauttexturanalyse zur 2D- oder 3D-Gesichtserkennung kann die Erkennungsgenauigkeit um 20 bis 25 Prozent verbessern, insbesondere bei Doppelgänger- und Zwillingspersonen. Sie können auch alle Methoden kombinieren und Multispektralbilder (sichtbares Licht und Infrarot) hinzufügen, um die Genauigkeit noch weiter zu erhöhen.

Gesichtserkennung hat sich seit ihrem ersten Einsatz im Jahr 1964 von Jahr zu Jahr verbessert. Im Durchschnitt hat sich die Fehlerquote alle zwei Jahre um die Hälfte verringert.

Tests von Gesichtserkennungsanbietern

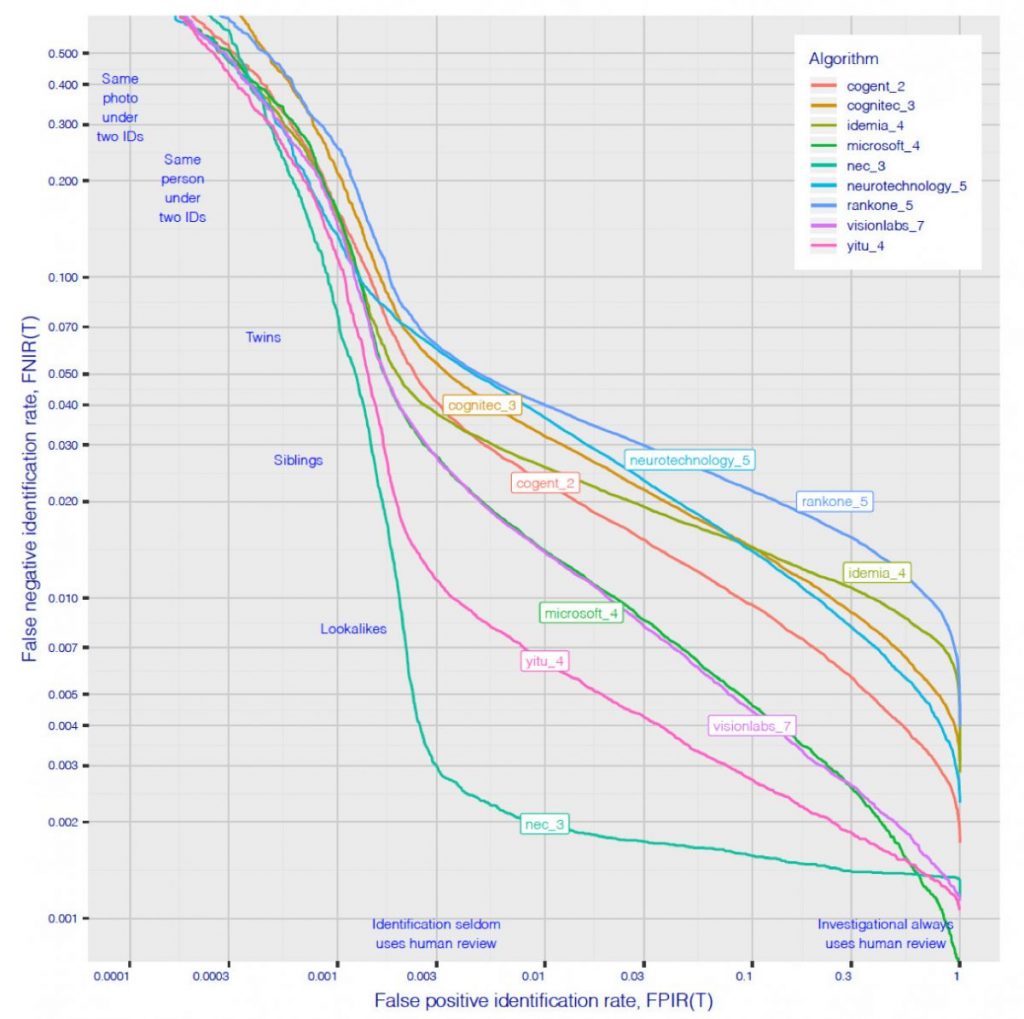

Das NIST, das US-amerikanische National Institute of Standards and Technology, führt seit 2000 Tests von Gesichtserkennungsalgorithmen, den Face Recognition Vendor Test (FRVT), durch. Bei den verwendeten Bilddatensätzen handelt es sich hauptsächlich um Verbrecherfotos von Strafverfolgungsbehörden, aber auch um Standbilder in freier Wildbahn, wie sie in Wikimedia zu finden sind, sowie um Bilder mit niedriger Auflösung von Webcams.

Die FRVT-Algorithmen werden meist von kommerziellen Anbietern eingereicht. Die Vergleiche von Jahr zu Jahr zeigen einen großen Zuwachs an Leistung und Genauigkeit; nach Angaben der Anbieter ist dies in erster Linie auf die Verwendung tiefer konvolutioneller neuronaler Netze zurückzuführen.

In verwandten NIST-Gesichtserkennungs-Testprogrammen wurden demografische Auswirkungen, die Erkennung von Gesichtsmorphing, die Identifizierung von Gesichtern, die in sozialen Medien veröffentlicht wurden, und die Identifizierung von Gesichtern in Videos untersucht. Eine frühere Testreihe wurde in den 1990er Jahren unter einem anderen Namen, Face Recognition Technology (FERET), durchgeführt.

Anwendungen der Gesichtserkennung

Gesichtserkennungsanwendungen fallen meist in drei Hauptkategorien: Sicherheit, Gesundheit und Marketing/Handel. Sicherheit schließt die Strafverfolgung mit ein, und diese Klasse von Gesichtserkennungs-Anwendungen kann sowohl gutartig sein, da Personen schneller und genauer als Menschen mit ihren Passfotos verglichen werden können, als auch gruselig wie das „Person of Interest„-Szenario, bei dem Personen über Videoüberwachung verfolgt und mit zusammengestellten Fotodatenbanken verglichen werden. Die Sicherheit außerhalb der Strafverfolgung umfasst gängige Anwendungen wie die Face-Unlock-Funktion für Mobiltelefone und die Zugangskontrolle für Labors und Tresore.

Zu den gesundheitlichen Anwendungen der Gesichtserkennung gehören Patienten-Check-in, Echtzeit-Emotionserkennung, Patientenverfolgung innerhalb einer Einrichtung, Beurteilung des Schmerzniveaus bei nonverbalen Patienten, Erkennung bestimmter Krankheiten und Zustände, Identifizierung des Personals und Sicherheit der Einrichtung. Marketing- und Einzelhandelsanwendungen der Gesichtserkennung umfassen die Identifizierung von Mitgliedern von Kundenbindungsprogrammen, die Identifizierung und Verfolgung bekannter Ladendiebe und die Erkennung von Personen und ihren Emotionen für gezielte Produktvorschläge.

Kontroversen, Vorurteile und Verbote im Zusammenhang mit der Gesichtserkennung

Zu sagen, dass einige dieser Anträge umstritten sind, wäre eine Untertreibung. Wie in einem Artikel der New York Times aus dem Jahr 2019 erörtert wird, ist die Gesichtserkennung kontrovers diskutiert worden, von ihrer Verwendung zur Stadionüberwachung bis hin zu rassistischer Software.

Stadionüberwachung? Die Gesichtserkennung wurde beim Super Bowl 2001 eingesetzt: Die Software identifizierte 19 Personen, von denen man annahm, dass sie Gegenstand ausstehender Haftbefehle waren, obwohl keiner von ihnen verhaftet wurde (nicht aus Mangel an Versuchen).

Rassistische Software? Es gab mehrere Probleme, angefangen mit der Gesichtserkennungssoftware von 2009, die Weiße, aber keine Schwarzen verfolgen konnte, und weiter mit der MIT-Studie von 2015, die zeigte, dass die damalige Gesichtserkennungssoftware bei weißen männlichen Gesichtern viel besser funktionierte als bei weiblichen und/oder schwarzen Gesichtern.

Diese Art von Problemen hat zu einem völligen Verbot von Gesichtserkennungssoftware an bestimmten Orten oder für bestimmte Zwecke geführt. Im Jahr 2019 war San Francisco die erste amerikanische Großstadt, die der Polizei und anderen Strafverfolgungsbehörden den Einsatz von Gesichtserkennungssoftware untersagte; Microsoft forderte bundesweite Regelungen zur Gesichtserkennung, und das MIT zeigte, dass die Amazonas-Gesichtserkennung mehr Probleme hatte, das weibliche Geschlecht anhand von Gesichtsbildern zu bestimmen als das männliche, sowie mehr Probleme mit dem weiblichen schwarzen als dem weiblichen weißen Geschlecht.

Im Juni 2020 kündigte Microsoft an, dass es seine Gesichtserkennungssoftware nicht an die Polizei verkaufen werde und auch nicht verkauft habe; Amazon verbot der Polizei für ein Jahr die Nutzung von Recognition, und IBM gab seine Gesichtserkennungstechnologie auf. Ein vollständiges Verbot der Gesichtserkennung wird jedoch nicht einfach sein, da sie bei iPhones (Face ID) und anderen Geräten, Software und Technologien weit verbreitet ist.

Nicht alle Gesichtserkennungssoftware leidet unter den gleichen Verzerrungen. Die NIST-Studie zu den demografischen Auswirkungen im Jahr 2019 knüpfte an die Arbeiten des MIT an und zeigte, dass die algorithmischen demografischen Verzerrungen bei den Entwicklern von Gesichtserkennungssoftware sehr unterschiedlich sind. Ja, es gibt demografische Auswirkungen auf die Falschübereinstimmungsrate und die Falsch-Nichtübereinstimmungsrate von Gesichtsidentifizierungsalgorithmen, aber sie können von Anbieter zu Anbieter um mehrere Größenordnungen variieren, und sie sind im Laufe der Zeit zurückgegangen.

Gesichtserkennung durch Hacking und Anti-Spoofing-Technik

Angesichts der potenziellen Bedrohung der Privatsphäre durch die Gesichtserkennung und des Reizes, Zugang zu hochwertigen Ressourcen zu erhalten, die durch Gesichtsauthentifizierung geschützt sind, gab es viele Versuche, die Technologie zu hacken oder zu manipulieren. Sie können anstelle eines Live-Gesichts ein gedrucktes Bild eines Gesichts oder ein Bild auf einem Bildschirm oder eine gedruckte 3D-Maske präsentieren, um die Authentifizierung zu umgehen. Bei der CCTV-Überwachung können Sie ein Video wiedergeben. Um eine Überwachung zu vermeiden, können Sie die „CV Dazzle“-Stoffe und Make-up und/oder IR-Lichtstrahler ausprobieren, um die Software so zu täuschen, dass sie Ihr Gesicht nicht erkennt.

Natürlich gibt es Bemühungen, Anti-Spoofing-Techniken für all diese Angriffe zu entwickeln. Um gedruckte Bilder zu erkennen, verwenden die Anbieter einen Lebhaftigkeitstest, z.B. indem sie warten, bis das Subjekt blinzelt, oder eine Bewegungsanalyse durchführen oder Infrarot verwenden, um ein lebendiges Gesicht von einem gedruckten Bild zu unterscheiden. Ein anderer Ansatz ist die Durchführung einer Mikrotexturanalyse, da sich die menschliche Haut optisch von Drucken und Maskenmaterialien unterscheidet. Die neuesten Anti-Spoofing-Techniken basieren meist auf tiefen konvolutionellen neuronalen Netzwerken.

Dies ist ein sich entwickelnder Bereich. Es gibt einen Rüstungskrieg zwischen Angreifern und Anti-Spoofing-Software sowie akademische Forschung über die Wirksamkeit verschiedener Angriffs- und Verteidigungstechniken.

Anbieter von Gesichtserkennung

Nach Angaben der Electronic Frontier Foundation ist MorphoTrust, eine Tochtergesellschaft von Idemia (früher bekannt als OT-Morpho oder Safran), einer der größten Anbieter von Gesichtserkennungs- und anderen biometrischen Identifizierungstechnologien in den Vereinigten Staaten. Sie hat Systeme für staatliche DMVs, bundesstaatliche und staatliche Strafverfolgungsbehörden, Grenzkontrollen und Flughäfen (einschließlich TSA PreCheck) sowie für das Außenministerium entwickelt. Weitere gängige Anbieter sind 3M, Cognitec, DataWorks Plus, Dynamic Imaging Systems, FaceFirst und NEC Global.

Der NIST Face Recognition Vendor Test listet Algorithmen von vielen weiteren Anbietern aus der ganzen Welt auf. Es gibt auch mehrere Open-Source-Gesichtserkennungsalgorithmen unterschiedlicher Qualität sowie einige wichtige Cloud-Dienste, die Gesichtserkennung anbieten.

Amazon Rekognition ist ein Bild- und Videoanalysedienst, der Objekte, Personen, Text, Szenen und Aktivitäten identifizieren kann, einschließlich Gesichtsanalyse und benutzerdefinierter Beschriftungen. Google Cloud Vision API ist ein vortrainierter Bildanalysedienst, der Objekte und Gesichter erkennen, gedruckten und handgeschriebenen Text lesen und Metadaten in Ihren Bildkatalog integrieren kann. Mit Google AutoML Vision können Sie benutzerdefinierte Bildmodelle trainieren.

Die Azure Face API führt eine Gesichtserkennung durch, die Gesichter und Attribute in einem Bild wahrnimmt, führt eine Personenidentifizierung durch, die einer Person in Ihrem privaten Repository von bis zu 1 Million Personen entspricht, und führt eine Erkennung wahrgenommener Emotionen durch. Die Gesichts-API kann in der Cloud oder on the edge in Containern laufen.

Gesichtsdatensätze für Erkennungstraining

Es stehen Dutzende von Gesichtsdatensätzen zum Herunterladen zur Verfügung, die für Erkennungstraining verwendet werden können. Nicht alle Gesichtsdatensätze sind gleich: Sie neigen dazu, in der Bildgröße, der Anzahl der dargestellten Personen, der Anzahl der Bilder pro Person, den Bildbedingungen und der Beleuchtung zu variieren. Die Strafverfolgungsbehörden haben auch Zugang zu nicht-öffentlichen Gesichtsdatensätzen, wie z.B. aktuelle Fahndungsfotos und Führerscheinbilder.

Einige der größeren Gesichtsdatenbanken sind Labeled Faces in the Wild, mit ~13K eindeutigen Personen; FERET, das für die frühen NIST-Tests verwendet wurde; die Mugshot-Datenbank, die im laufenden NIST FRVT verwendet wird; die SCFace-Überwachungskamera-Datenbank, die auch mit Gesichtsmarkierungen verfügbar ist; und Labeled Wikipedia Faces, mit ~1,5K eindeutigen Identitäten. Mehrere dieser Datenbanken enthalten mehrere Bilder pro Identität. Diese Liste des Forschers Ethan Meyers bietet einige stichhaltige Ratschläge zur Auswahl eines Gesichtsdatensatzes für einen bestimmten Zweck.

Zusammenfassend lässt sich sagen, dass sich die Gesichtserkennung verbessert und die Anbieter lernen, Spoofing weitgehend zu erkennen, doch einige Anwendungen der Technologie bleiben weiterhein umstritten. Die Fehlerquote bei der Gesichtserkennung halbiert sich laut NIST alle zwei Jahre. Die Anbieter haben ihre Anti-Spoofing-Techniken verbessert, indem sie konvolutionelle neuronale Netzwerke integriert haben.

Inzwischen gibt es Initiativen, die den Einsatz der Gesichtserkennung bei der Überwachung, insbesondere durch die Polizei, verbieten. Ein vollständiges Verbot der Gesichtserkennung wäre jedoch schwierig, wenn man bedenkt, wie weit sie inzwischen verbreitet ist.

*Martin Heller ist mitwirkender Redakteur und Rezensent bei InfoWorld. Zuvor war er als Berater für Web- und Windows-Programmierung tätig und entwickelte von 1986 bis 2010 Datenbanken, Software und Websites. In jüngerer Zeit war er als VP für Technologie und Ausbildung bei Alpha Software und als Vorsitzender und CEO bei Tubifi tätig.

Be the first to comment