Der Patch-Management Prozess muss DSGVO konform ablaufen. Wir zeigen Ihnen dafür diverse Checklisten, von Informationsgewinnung über Server, Clients, Web bis hin zu Mobilgeräten und Sicherheitskomponenten. [...]

Cyberattacken können durch regelmäßige Sicherheitsupdates erheblich reduziert werden, wenn vorhandene Schwachstellen erfolgreich geschlossen werden. Sicherheitsupdates werden im Zuge eines Patch Managements bewerkstelligt. Dieses beschäftigt sich insbesondere mit dem Beschaffen, dem Testen und dem Einspielen wichtiger Updates für Anwendungen. Patches sind als Fehlerbehebungen zu betrachten, um bekannte Fehler und Schwachstellen gezielt zu beheben.

Art. 32 DS-GVO schreibt vor, dass personenbezogene Daten angemessen zu schützen sind. Es ist daher die Aufgabe Verantwortlicher, Verfahren zu etablieren, um regelmäßig überprüfen, bewerten und evaluieren zu können, ob die eigenen technischen und organisatorischen Maßnahmen zur Gewährleistung der Sicherheit der Verarbeitung auch tatsächlich wirksam sind.

Patch Management Prozess

Planung:

Patch Management wird präventiv geplant (z. B. Welche Hard- und Software wird eingesetzt? Wer ist wofür zuständig? Welche Prozesse müssen beachtet werden?)

Beschaffung:

Informationen zu Updates werden gezielt gesucht bzw. Sicherheitshinweise ernst genommen; nur seriöse Quellen werden als Patch-Source genutzt. Wenn möglich werden – insbesondere auf Clients – automatische Update-Services installiert.

Testen in Testumgebung:

Patches für kritische Anwendungen werden nicht ungetestet in der Produktivumgebung installiert, sondern erst nach aus- reichender Prüfung eingespielt (Testumgebung); nach dem Patch wird der IT-Betrieb auf Funktionalität geprüft.

Installieren:

Das Einspielen von Updates in die Produktionsumgebung erfolgt kontrolliert, um unnötige Ausfallzeiten im alltäglichen Betrieb zu vermeiden.

Dokumentation:

Änderungen an allen Systemen werden protokolliert und bleiben so nachvollziehbar und können so ggf. nachjustiert werden.

Checklisten zum Patch Management

Die folgenden Checklisten sind dem Bayerisches Landesamt für Datenschutzaufsicht entnommen. Sie gliedern sich in folgende Themenbereiche:

- Organisation

- Informationsgewinnung

- Server

- Clients

- Software

- Webauftritt

- Mobilgeräte

- Sicherheitskomponenten

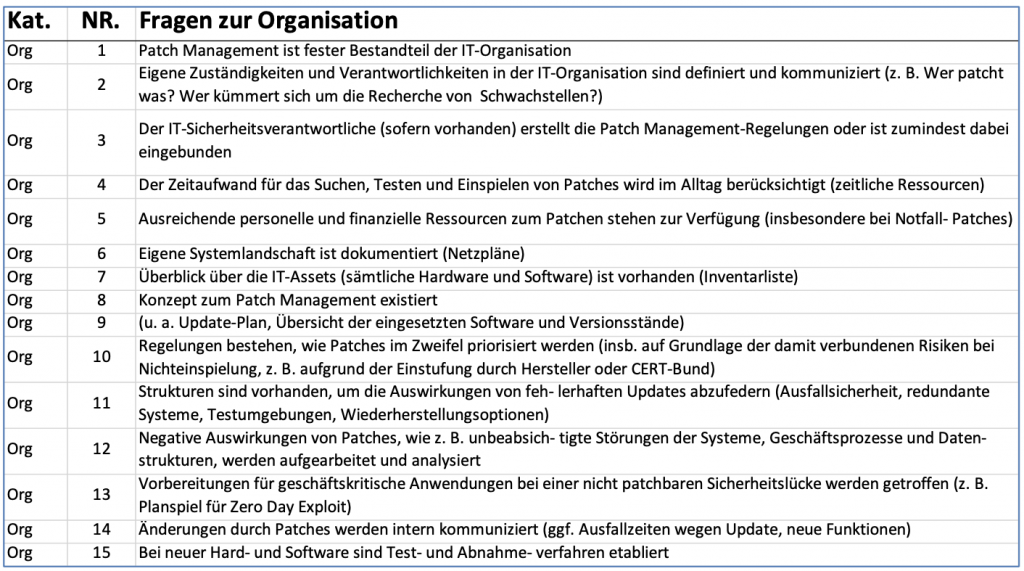

Checkliste Organisation

Patch Management muss mit den Fachbereichen der Organisation abgestimmt werden, da sie sich über alle Systeme und Dienste erstreckt. Die Integration in die eigenen Organisationsstrukturen ist daher wichtig, um Patches nicht nur rechtzeitig und richtig einzuspielen, sondern auch negative Auswirkungen auf den Betrieb zu vermeiden.

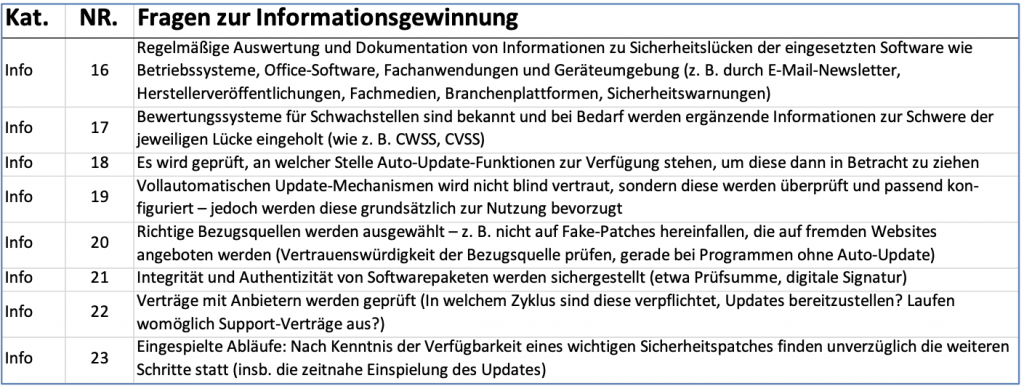

Checkliste Informationsgewinnung

Cyberkriminelle verwenden Sicherheitslücken, um sich Zugang zu Unternehmensdaten zu verschaffen. Es ist daher im eigenen Interesse zu gewährleisten, dass wesentliche Informationen zu Sicherheitslücken aktiv gesucht und wahrgenommen werden.

Im Regelfall erfolgt die Beseitigung der Lücken durch Patches.

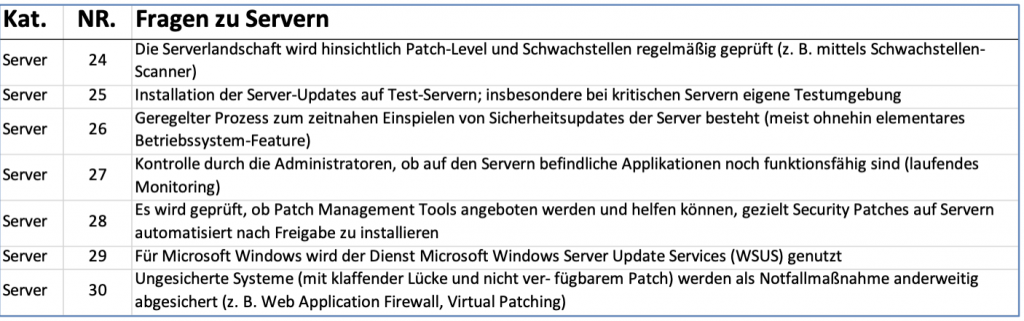

Checkliste Server

Grundsätzlich sind alle an das Internet angebundenen Systeme von Cyberattacken gefährdet. Besonders sind Server im Focus, sie sind daher besonders vor unbefugten Zugriffen zu schützen.

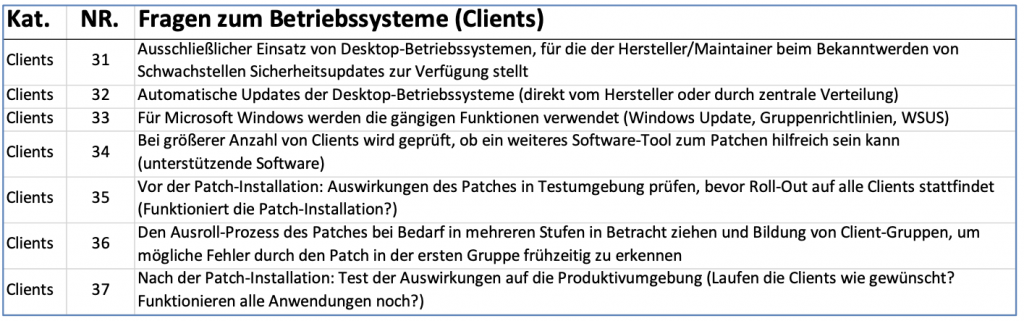

Checkliste Clients

Betriebssysteme auf den Arbeitsplätzen sind aufgrund ihres täglichen Einsatzes aktuell zu halten. Werden veraltete, nicht mehr vom Hersteller unterstützte Versionen eingesetzt, besteht die Gefahr zahlreicher nicht mehr zu schließender Sicherheitslücken.

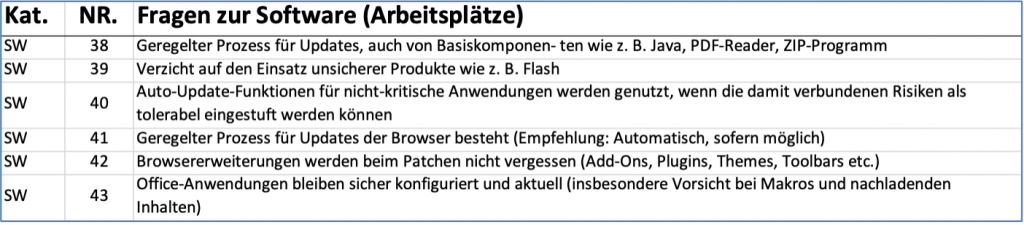

Checkliste Software (Arbeitsplätze)

Zu den Haupteinfallstoren bei Cyberattacken gehören Schwachstellen in Browsern oder anderen, häufig genutzten Arbeitsplatz-Programmen. Die regelmäßige Pflege der täglichen Applikationen der Bildschirmarbeitsplätze der Mitarbeiter gehört deshalb zu den Kernaufgaben der IT-Abteilung.

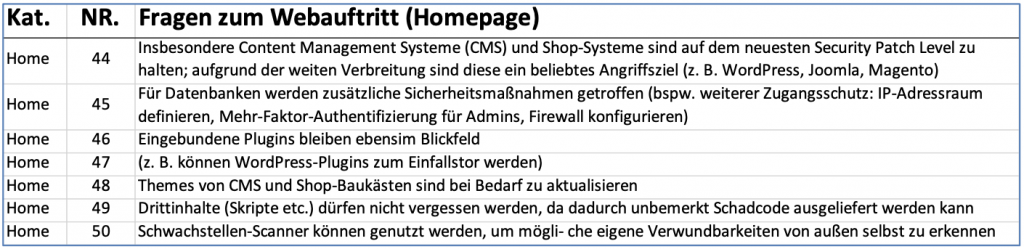

Checkliste Webauftritt

Webseiten werden regelmäßig durch Cyberattacken attackiert. Diese sind gerade dann erfolgreich, wenn Websites stiefmütterlich gepflegt und nach der Ersteinrichtung keine weiteren Sicherheitsupdates eingespielt werden. Die zwangsläufig öffentliche Erreichbarkeit der Website bedeutet ein hohes Maß an Verantwortung hinsichtlich eines sicheren Betriebs.

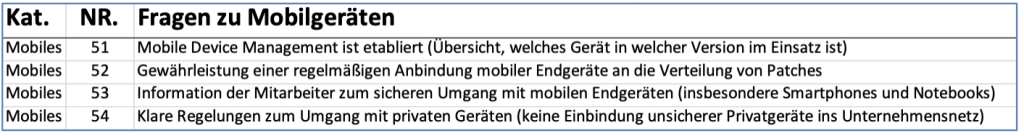

Checkliste Mobilgeräte

Das Patchen bei mobilen Endgeräten ist wichtiger denn je. Nicht nur durch Außendiensttätigkeiten, wie z. B. den Vertrieb, sondern auch aufgrund der gesteigerten Nachfrage an Homeoffice-Möglichkeiten für Mitarbeiter hat das Patch-Managment bei Mobilgeräten an Bedeutung gewonnen.

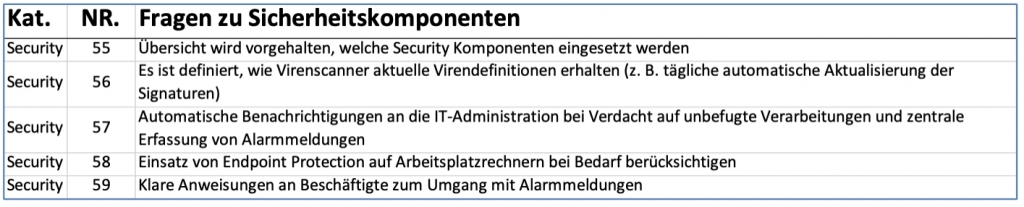

Checkliste Sicherheitskomponenten

Sicherheitskomponenten wie Viren-Scanner und Firewalls sorgen für den ausreichenden Schutz vor Schadcode. Folglich ist es wichtig, dass auch diese dem Patch-Management unterliegen.

Pseudonyme sind ein wichtiges Instrument zum Schutz Betroffener gemäß DSGVO. Dabei sind jedoch Qualitätsunterschiede bei den angewendeten Fahrens zu beobachten. Sie ermöglichen die Weiterverarbeitung personenbezogener Daten zum Beispiel für statistische Zwecke.

Es empfiehlt sich, Best-Praxis-Ansätze und Standardisierungs-Methoden sowie die organisatorische Einbettung in die Abläufe von Verantwortlichen zu berücksichtigen.

Das Tagebuch wird zur Verfügung gestellt von

DSGVO Datenschutz Ziviltechniker GmbH, www.dsgvo-zt.at

Be the first to comment