Mit einem Smartphone tragen Sie wörtlich den eigenen Internetzugangspunkt mit sich herum, der sich auch unterwegs nutzen lässt. Dabei gibt es mehr als einen Weg, um eine Verbindung herzustellen. [...]

Wir wollen es nicht anders: Das Internet muss in jeder Lage präsent sein und uns mit dem Rest der Welt verbinden. Dass dieser Wunsch auch abseits des heimischen WLANs erfüllt wird, verdanken wir den Smartphones: Sie greifen nicht nur über das Mobilnetz auf das Internet zu, sondern teilen diesen direkten Draht auch mit anderen Geräten wie Notebooks, Tablets oder einem E-Reader. Dieser geteilte Internetzugang macht das Smartphone zum Hotspot oder Access Point. Den Vorgang selbst nennt man Tethering (to tether = anbinden).

Praktisch: In den meisten Fällen erfolgt das Tethering drahtlos. Wenn sich andere Geräte am Internetzugang Ihres Smartphones laben, dann wird das Datenkontingent Ihres Mobilfunk-Abos belastet. Deshalb sind Prepaid-Verträge denkbar ungeeignet, um unterwegs am Notebook zu arbeiten, denn diese sind bei den mobilen Daten meistens viel zu teuer. Doch auch bei einem regulären Abo müssen Sie den Datenverbrauch im Auge behalten, wenn kein unlimitierter Internetzugang enthalten ist.

Datenverbrauch prüfen

Sowohl iOS als auch Android bieten die Möglichkeit, den mobilen Datenverbrauch gesamthaft oder nur für einzelne Apps anzuzeigen, doch das bringt uns in diesem Fall nicht weiter. Besser ist es, wenn das komplette Datenvolumen nicht nur erfasst, sondern auch mit dem Datum der Rechnung in Einklang gebracht wird: Sobald der Monat um ist, wird der Zähler automatisch zurückgesetzt. Genau diese Funktion bietet die kostenlose App namens «My Data Manager», die Sie direkt über die Internetadresse go.pctipp.ch/1439 (iOS) bzw. go.pctipp.ch/1440 (Android) erreichen.

Die App erfasst den laufenden Verbrauch, berücksichtigt auch das Tethering und kann mit der Rechnungsperiode des Providers in Einklang gebracht werden. Außerdem listet sie den Datenverbrauch in fremden Netzen auf (Roaming) und überprüft einzelne Apps auf ihren Datenhunger.

Tipp: Nach unseren eigenen Erfahrungen ist die Genauigkeit hoch; doch letztendlich zählt nur, was der Provider misst. Deshalb sollten Sie das verbleibende Kontingent über Ihr Kundenkonto abfragen, wenn Sie nur noch etwa 20 Prozent vom Limit entfernt sind.

Datenverkehr eindämmen

Die Kontrolle am Smartphone löst jedoch nur eine Hälfte des Problems, denn gerade Verbindungen mit einem Notebook sind heikel. Da sich der mobile Rechner in einem regulären WLAN ohne Beschränkung wähnt, wird hemmungslos konsumiert, Cloud-Daten werden synchronisiert und Updates heruntergeladen. Wenn Sie diesem Treiben keinen Riegel vorschieben, wird das Datenkontingent eventuell nach kürzester Zeit von einem belanglosen Software-Update aufgerieben.

den Internetzugriff

(c) PCtipp.ch

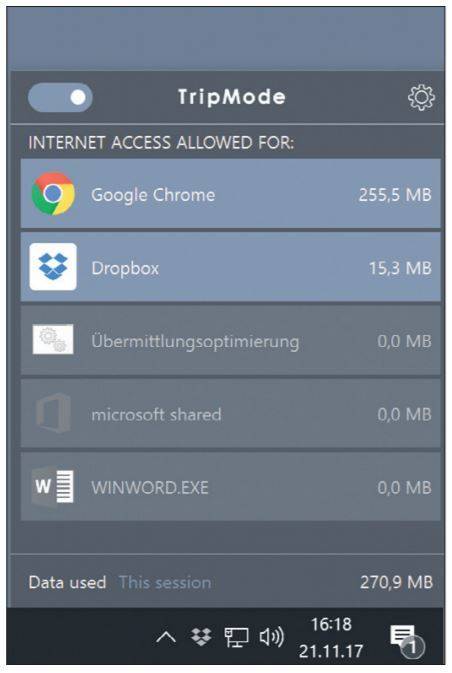

Deshalb benötigen Sie auf dem mobilen Rechner einen Türsteher, der nur durchlässt, was erwünscht ist. Unter den zahlreichen Programmen, die sich dieser Aufgabe annehmen, besticht eines durch Eleganz und Einfachheit: TripMode, Bild 1. Es blockt ab Werk automatisch alle Netzwerkverbindungen, die für das mobile Arbeiten nicht unbedingt notwendig sind – oder zumindest widerspiegelt die Auswahl die Ansicht der Entwickler.

Dazu gehören Cloud-Dienste wie Dropbox, die ein enormes Datenaufkommen verursachen können. Oder Updates, die vom Betriebssystem aufgegleist werden. E-Mail-Clients oder Webbrowser werden hingegen durchgelassen etc. Von diesen Empfehlungen kann per Klick auf das Symbol in der Infoleiste neben der Windows-Uhr abgewichen werden, sodass sich der Zugang für System, Dienste und Anwendungen exakt steuern lässt.

TripMode kostet für Windows und macOS je ca. 8 Franken. Obwohl die Software von heimischen Entwicklern stammt, liegt sie leider nur in Englisch vor. Die Demoversion für Mac-Computer finden Sie unter der Adresse tripmode.ch; sie funktioniert während sieben Tagen ohne Einschränkungen. Die Version für Windows wird nicht mehr weiterentwickelt, steht aber in der letzten verfügbaren Version noch zum Ausprobieren und allenfalls Kaufen bereit.

Verbindungsarten

So viel zu den Vorbereitungen. Jetzt gehts an die Praxis. Sowohl unter iOS als auch unter Android stehen Ihnen drei Möglichkeiten offen, um andere Geräte per Smartphone ins Internet zu bringen: die Verbindung per Funk über Bluetooth oder WLAN sowie ein Koppeln per Kabel via USB. Jede dieser Methoden hat ihre Eigenheiten.

Bluetooth

Bluetooth ist für eine Internetverbindung ungeeignet. Solche Zusammenschlüsse sind häufig instabil und vor allem quälend langsam: Selbst mit dem aktuellen Bluetooth 5.2 erreicht man nur ein Bruchteil dessen, was eine 4G-Verbindung erreichen kann. Verwenden Sie deshalb Bluetooth nur für Geräte, die sich nicht per USB-Kabel oder via WLAN verbinden lassen.

WLAN

Der Aufbau eines WLANs ist die einfachste Lösung, da sich die meisten internetfähigen Geräte damit verstehen – angefangen beim Notebook über das Tablet bis hin zu Kameras. Eine WLAN-Verbindung ist stabil, schnell und in den meisten Fällen problemlos. Ein weiterer Vorteil besteht in der Möglichkeit, mehrere Geräte über dasselbe Smartphone ins Internet zu bringen. Jedoch hängt die maximale Anzahl der Verbindungen unter anderem vom Mobilfunkprovider ab.

USB-Kabel

Diese Verbindungsart eignet sich praktisch nur für Notebooks – oder für PCs, wenn es zu Hause zu einem Leitungsunterbruch kommt. Die Verbindung über ein USB-Kabel ist problemlos, stabil und absolut sicher. Denken Sie jedoch daran, dass über das Kabel nicht nur Daten, sondern auch Strom transportiert wird. Das heißt, solange das Smartphone via USB-Kabel mit dem Notebook verbunden ist, kannibalisiert es dessen Batterie. Ob das eine gute oder schlechte Sache ist, hängt von den Umständen ab.

das Tethering unter iOS

(c) PCtipp.ch

Wenn die Batterie des Notebooks kurz vor der totalen Erschöpfung steht, liegt der Nachteil auf der Hand; das Smartphone saugt die Batterie in kurzer Zeit ganz leer und das Notebook verabschiedet sich. Andererseits belastet Tethering die Batterie des Smartphones spürbar. Ein frisch geladenes Notebook wird in solchen Situationen zum Stromspender für das Smartphone oder sogar zum praktischen Ladegerät, wenn es seinerseits mit einer Steckdose verbunden ist.

Tethering

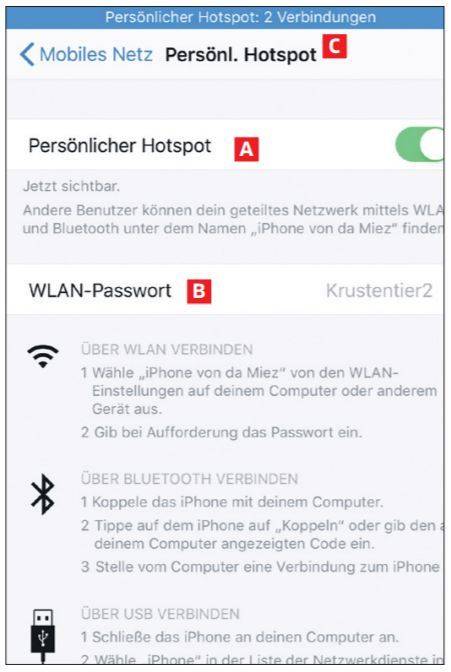

Unter iOS aktivieren Sie Tethering auf dem iPhone in der Einstellung Mobiles Netz unter Persönlicher Hotspot, Bild 2 (A). Hier vergeben Sie außerdem das Kennwort (B), mit dem sich alle möglichen Gäste über WLAN einklinken können. Die Einstellung Persönlicher Hotspot muss übrigens geöffnet sein, während Sie sich mit dem iPhone verbinden; danach können Sie die Einstellungen schließen und das iPhone sogar in den Ruhezustand schicken. Aktive Tethering-Verbindungen erkennen Sie auf jeden Fall am blauen Balken oben (C).

Zusätzlich zum Kennwort müssen Sie die Verbindung am iPhone bestätigen. Sie können sich also darauf verlassen, dass die Leitung auch bei einem komfortabel einfachen Kennwort vor unerwünschten Zugriffen sicher ist. Tethering ist übrigens nicht nur mit dem iPhone möglich, sondern auch mit dem iPad – sofern es sich um die Ausführung Wi-Fi+Cellular handelt und ein Datenkontingent vorhanden ist.

Tethering unter Android

ist bei Android fast zu subtil

(c) PCtipp.ch

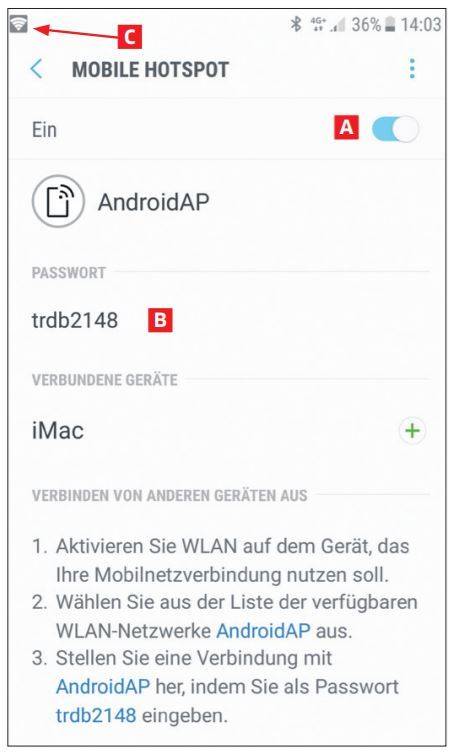

Alle Optionen befinden sich unter Android in der Einstellung Netzwerk & Internet, bei manchen Geräten auch unter Verbindungen. Tippen Sie auf die Kategorie Hotspot und Tethering. Auch hier stehen die drei Verbindungsarten Bluetooth, WLAN (Mobile Hotspot) und USB zur Auswahl. Falls bereits eine WLAN-Verbindung besteht, muss diese vor dem Aufbau des Hotspots gekappt werden.

Die Option USB lässt sich erst aktivieren, wenn das Endgerät über ein USB-Kabel verbunden ist. Um ein WLAN aufzubauen, tippen Sie auf die Option Mobile Hotspot und schalten die Funktion ein, Bild 3 (A). Tippen Sie anschließend auf das Kennwort (B), um ein solches festzulegen. Der Hinweis auf aktives Tethering ist unter Android fast ein wenig zu subtil geraten und wird nur durch das kleine WLAN-Symbol (C) in der Statusleiste

Be the first to comment