Sie kommen nicht in Ihr eigenes WLAN? Das Funknetz ist viel zu langsam? Ruhig bleiben: Mit unseren Tipps lösen Sie die häufigsten WLAN-Probleme. [...]

WLAN-TIPP 3: FALSCHE VERSCHLÜSSELUNGS-EINSTELLUNG

Sie sehen die WLAN-Kennung (SSID) Ihres Routers zwar in der Funknetz-Liste Ihres WLAN-fähigen Endgeräts (Client). Eine Verbindung lässt sich aber nicht herstellen, obwohl Sie den WLAN-Schlüssel hundertprozentig korrekt eingegeben und dabei auch auf Groß- und Kleinschreibung geachtet haben.

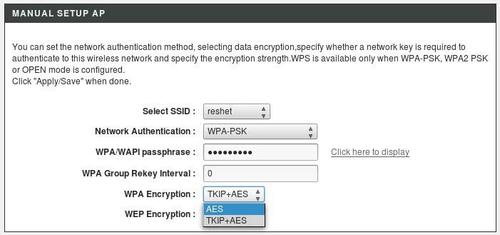

Lösung: Möglicherweise erkennt das WLAN-Gerät die vom Router genutzte

Verschlüsselungsmethode nicht korrekt. Dann suchen Sie nach einer Option, das Funknetz manuell zu konfigurieren. Manche Geräte führen erst gar keine automatische Erkennung durch, sondern lassen von vornherein den Anwender auswählen. Dabei ist es wichtig, exakt die gleiche Verschlüsselungs-Methode wie im Router einzustellen. Also entweder WEP (unsicher), WPA (mittlere Sicherheit) oder WPA2 (hohe Sicherheit).

Manchmal lässt sich auch zusätzlich noch der Verschlüsselungs-Algorithmus auswählen, also TKIP (halbwegs sicher) oder AES (sehr sicher). Ebenfalls nicht selten: Die Unterscheidung zwischen WPA(2)-Personal und Enterprise. Für Ihr Heimnetzwerk wählen Sie „Personal“. „Enterprise“ ist für Firmen-WLANs gedacht, die keinen festen WLAN-Schlüssel verwenden, sondern jeden Anwender

einzeln über Benutzername und Passwort authentifizieren.

WLAN-TIPP 4: VERSCHLÜSSELUNG – NUR AES FÜR WPA NUTZEN

Für den Fall, dass Sie die komplette WLAN-Infrastruktur auf 802.11n-Geräte umgestellt haben, überprüfen Sie Detaileinstellungen für die verwendete Verschlüsselungsmethode WPA oder WPA2. Sind 802.11n-WLANs langsam, liegt dies häufig an der Unterstützung für TKIP für die WLAN-Verschlüsselung. Der Grund dafür ist, dass der Standard für 802.11n den maximalen Durchsatz nicht erlaubt, wenn TKIP zum Einsatz kommt. Stattdessen wird die Leistung auf 54 MBit/s und damit auf das Niveau von 802.11g gedrosselt.

Alle aktuellen WLAN-Geräte, die mit WPA2 umgehen können, müssen laut Spezifikation AES (CCMP) zur Verschlüsselung unterstützen. Meist gibt es AES auch als nachträgliche Ergänzung für WPA. Finden sich noch einige ältere Geräte im Netzwerk, die nur TKIP unterstützen, ist es oft sinnvoller, mit einem Dual-Band-Router ein zweites WLAN ausschließlich für diese Geräte aufzusetzen. Zur Überprüfung, ob das WLAN für WPA/WPA mit AES oder TKIP konfiguriert ist, brauchen Sie nicht einmal die Routereinstellungen zu öffnen. Das Freeware-Programm Wifi Infoview zeigt diesen Parameter ebenfalls an. Die Bezeichnung der Spalte in der Auflistung der WLANs lautet „Cipher“.

Be the first to comment