Netzwerk-Tools unterstützen Anwender bei der Diagnose und Analyse von Problemen im LAN oder WLAN. Auch bei der Netzwerk-Sicherheit leisten sie Helfer nützliche Dienste. [...]

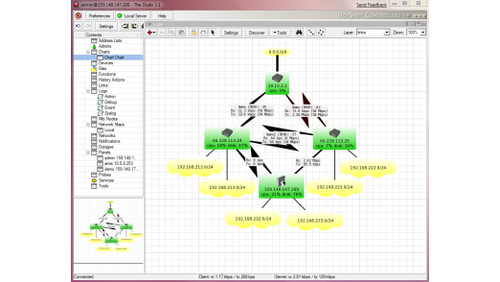

PLATZ 3: THE DUDE

The Dude untersucht alle in einem zugewiesenen Subnetz auffindbaren Geräte und erstellt aus den gesammelten Informationen eine Übersichtskarte der Netzwerk-Topologie. Die Software will einzelne Geräte wie Switches oder Server selbstständig erkennen, laufend über deren Status informieren und bei Problemen sogar gezielte Warnungen aussprechen. Werden einzelne Geräte nicht gefunden, so können diese auch händisch in der Netzwerkkarte eingepflegt werden.… zum Tool.

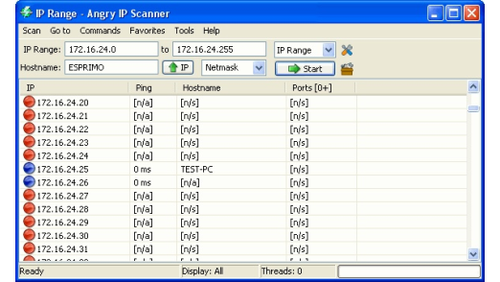

PLATZ 2: ANGRY IP SCANNER

Angry IP Scanner ist ein Tool, das nach aktiven Geräten in einem frei definierbaren Bereich von IP-Adressen sucht. So gewinnt man auch als Neuankömmling einen Überblick über komplexe Netzwerkstrukturen und kann einordnen, wo welche Dienste angeboten werden. Denn nicht nur die IP und das Vorhandensein selbst werden angezeigt, sondern auch diverse andere Parameter. So kann dem Angry IP Scanner auch ein automatischer Portscan befohlen werden, der empfangsbereite Server am Zielrechner identifiziert. Die Ports oder Ranges für diesen Scan können manuell festgelegt werden. Damit lässt sich beispielsweise ein Netz schnell nach DNS-Servern oder Proxies durchsuchen. Mit dem Kontextmenü können dann verschiedene Clients auf die jeweiligen Services angesetzt werden. Weitere Analysen können auch durch den Aufruf von Netzwerktools ausgelöst werden. Über eine umgekehrte DNS- oder WINS-Auflösung wird außerdem der Hostname der gefundenen Interfaces ermittelt. Da das Programm mit mehreren Threads arbeitet, läuft auch ein Scan über breite Adressbereiche recht schnell durch. Schließlich können die angehäuften Daten auch zur Weiterverarbeitung oder Archivierung exportiert werden. Der Angry IP Scanner ist eine hilfreiches Netzwerk-Software, die zur schnellen Diagnose eines Netzwerks herangezogen werden kann. Das Programm muss nicht installiert werden, ist einfach zu bedienen und kann dank Java-Code plattformübegreifend auf unterschiedlichen Betriebssystemen eingesetzt werden. Es ist kostenlos und wurde unter der GPL veröffentlicht.… zum Tool.

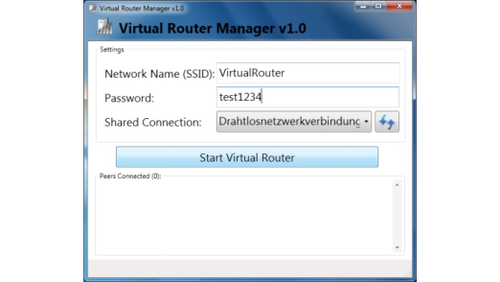

PLATZ 1: VIRTUAL ROUTER MANAGER

Das Open-Source-Programm Virtual Router Manager verwandelt jeden Rechner mit installiertem Windows 7 oder Windows Server 2008 R2 in einen WLAN Hotspot. Hierzu greift der Virtual Router Manager auf die Windows-eigene Funktion „Wireless Hosted Network“ zurück, die sich über das Gratis-Tool nun besonders leicht steuern lässt. Standardmäßig wird die WLAN-Verbindung mittels WPA2 verschlüsselt, was sich aus Sicherheitsgründen nicht deaktivieren lässt.… zum Tool.

*Bernhard Haluschak ist leitender Redakteur bei tecchannel.de

Be the first to comment