Die Organisation von Arbeit und Freizeit kann via PC deutlich einfacher sein. Doch Vorsicht bei der Auswahl: Viele Tools helfen nur begrenzt. Die hier vorgestellten Tools erleichtern den Alltag tatsächlich. [...]

FÜR VERGESSLICHE: PASSWÖRTER VERWALTEN UND SYNCHRONISIEREN

Mit der rasant zunehmenden Rechenleistung von CPUs und GPUs lassen sich Passwörter immer schneller knacken. Einziger Ausweg: Die Kennwörter müssen immer länger und komplexer werden, um den Attacken standhalten zu können. Das Problem dabei: Kein Mensch kann sich Dutzende Kennwörter mit zehn oder mehr Zeichen dauerhaft merken. Da von der Verwendung eines Standardpassworts dringend abzuraten ist, bleibt nur noch das Ausweichen auf einen Notizzettel in digitaler oder Papierform – oder der Griff zu einem Passwortmanager.

Eine Warnung vorweg: Passwortmanager sind zweifellos eine feine Sache. Sie speichern alle Ihre Kennwörter in einem verschlüsselten, digitalen Safe, tragen sie selbstständig in Log-in-Masken ein und erzeugen auf Wunsch auch selbst mit einem Zufallsgenerator beliebig lange Zeichenketten, die Sie als Passwörter verwenden können. Ihre Schwachstelle ist das Masterpasswort, mit dem sie Ihre Kennwortsammlung schützen. Gerät es in falsche Hände, sind auf einen Schlag alle Ihre Zugriffskennungen völlig ungeschützt.

Es gibt eine ganze Reihe von guten, sicheren Passwortmanagern. Eines der bekanntesten kostenlosen Programme ist die Open-Source-Software Keepass . Sie schützt Ihre Kennwörter nicht nur mit einem Master-Passwort, sondern auf Wunsch auch mit einer Zwei-Faktor-Authentifizierung. Dazu generiert sie eine Schlüsseldatei, die Sie beispielsweise auf einem mobilen Laufwerk wie einer CD oder einem USB-Stick ablegen. Nur wenn das richtige Kennwort eingegeben wurde und zugleich ein Zugriff auf den Schlüssel möglich ist, lässt sich Keepass aktivieren. Achtung: Keepass wird in zwei Versionen angeboten, der Classic und der Professional Edition. Sie sind nicht kompatibel zueinander, ein schneller Wechsel ist also nicht möglich. Falls Sie bisher noch nicht mit dem Programm gearbeitet haben, verwenden Sie die Professional Edition mit der Versionsnummer 2.x.

Eine populäre kostenpflichtige Alternative ist 1Password . Das Programm bietet nahezu den gleichen Funktionsumfang wie Keepass, arbeitet jedoch nicht mit einer optionalen Zwei-Faktor-Authentifizierung, sondern mit einem Secret Key. Der Hersteller behauptet, das sei sicherer, da der Key anders als eine Schlüsseldatei auch zur Verschlüsselung herangezogen wird.

Ein zweiter wichtiger Unterschied ist die eingebaute Synchronisationsfunktion von 1Password. Damit können Sie Ihre Passwort-Datenbank über mehrere Geräte hinweg vereinheitlichen. Die Software verwendet dazu entweder einen eigenen Server beim Hersteller oder die Clouddienste Dropbox und iCloud. Dazu ist ein Abgleich auch im WLAN möglich oder, bei Mac-Rechnern, über einen lokalen Ordner. Denn das ist die dritte wichtige Unterscheidung zu Keepass: 1Password ist nicht nur für Windows erhältlich, sondern auch in offiziellen Versionen für Mac-OS X, Android und iOS. Von Keepass existieren lediglich inoffizielle Portierungen, die allerdings mit verschiedenen Linux-Distributionen, Mac-OS X, Android, iOS und Blackberry eine weitaus größere Zahl an Betriebssystemen abdecken.

AUFGABEN PLANEN MIT WUNDERLIST UND TASK COACH

Wunderlist ist ein (Wunder-)Kind der deutschen Startup-Szene. 2010 in Berlin entwickelt, hatte das Programm Mitte 2015 bereits mehr als 13 Millionen Benutzer und wurde von Wagniskapitalfirmen mit zweistelligen Millionenbeträgen unterstützt. Etwa zur gleichen Zeit wurde der Hersteller 6Wunderkinder für einen Betrag zwischen 100 und 200 Millionen US-Dollar von Microsoft gekauft.

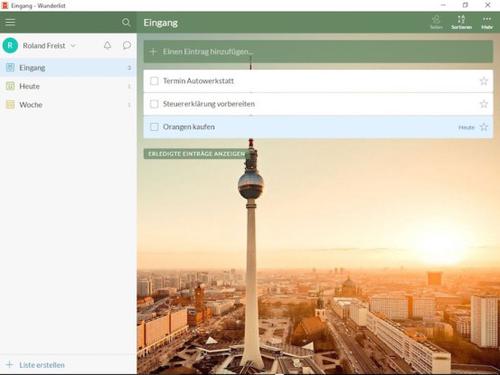

Wunderlist ist in erster Linie eine kostenlose To-do-Liste, die sich zum Anlegen von Einkaufszetteln genauso eignet wie für die private Tagesplanung. Daneben stehen kostenpflichtige Versionen mit erweiterten Funktionen und für Unternehmen bereit.

Das Programm überzeugt vor allem durch seine klar strukturierte, einfache Oberfläche. Sie können mehrere Listen mit Punkten anlegen, die Sie erledigen wollen oder müssen. Sie können sie auf heute oder morgen legen, per E-Mail versenden und schließlich als erledigt kennzeichnen. Auch ein Teilen der Listen mit anderen Anwendern ist möglich. Eine Synchronisationsfunktion gleicht die Listen über mehrere Programminstanzen hinweg ab. Wunderlist läuft als Webapp im Browser und ist als Download für Windows, Mac-OS X, Android, iOS und Windows Phone sowie für Chromebooks, Amazon Fire und Apple Watch erhältlich.

Eine Alternative zu Wunderlist ist die Open-Source-Software Task Coach. Sie setzt auf eine herkömmliche Windows-Bedienoberfläche mit Menüs und Symbolleisten und bietet im Vergleich mit Wunderlist einige zusätzliche Funktionen an. So ist es beispielsweise möglich, Einträge mit Textnotizen und Dateianhängen zu versehen, was bei Wunderlist nur in den kostenpflichtigen Varianten geht. Zudem können Sie Aufgaben Prioritäten zuweisen und wie bei einer Projektplanung eine Aufgabe von der Erledigung einer anderen abhängig machen. Weiterhin lässt sich erfassen, wie lang die Erledigung eines Tasks in Anspruch genommen hat.

Task Coach ist offiziell für Windows und Mac-OS X erhältlich, zudem existieren Versionen für Android, iOS, BSD und diverse Linux-Distributionen. Leider bringt das Programm keine Synchronisationsfunktion mit, der Abgleich von Aufgaben ist lediglich per E-Mail möglich.

PROJEKTMANAGEMENT MIT TRELLO UND ASANA

Wunderlist und Task Coach sind in erster Linie für den privaten Gebrauch ausgelegt. Für die gemeinsame Arbeit an einem Projekt gibt es bessere Alternativen, beispielsweise Trello und Asana. Bei beiden handelt es sich um Webapplikationen, die im Browser gestartet werden; beide bieten mittlerweile allerdings auch Versionen für Android und iOS an.

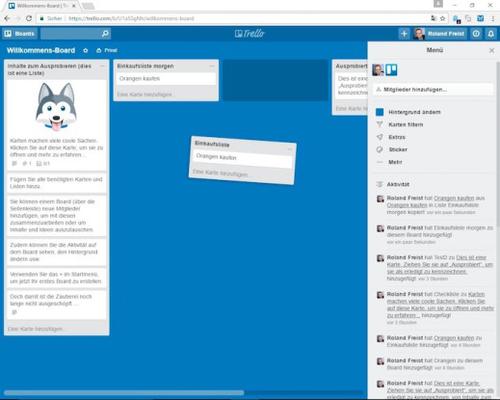

Trello erinnert im Aufbau ein wenig an die Organisation einer Gemeinschaftsaufgabe mit Post-it-Zetteln, die hier Karten genannt werden. Diese Karten lassen sich zu beliebig verschachtelten Diagrammen zusammensetzen, Sie können Dateien, Links oder Checklisten anfügen, Fristen setzen oder sie mit Labeln kennzeichnen. Zudem können Sie jeder Karte weitere Mitglieder hinzufügen, die über ihre E-Mail-Adresse identifiziert werden. Auf diese Weise ist eine einfache Zusammenarbeit im Team möglich. In der Menüspalte auf der rechten Seite werden sämtliche Aktionen der Teammitglieder protokolliert, so dass jeder erkennen kann, was bei dem aktuell aufgerufenen Projekt gerade geschieht.

Der Clou an Trello ist, dass Sie die Karten einfach per Drag & Drop verschieben können, ganz so, wie es auf einer Projekttafel geschieht. Das macht die Bedienung intuitiv und erleichtert den Einstieg in das Programm. Die Webanwendung Asana setzt hingegen auf eine klassische Baumstruktur, die sich von links nach rechts immer weiter verästelt. Die Software zeigt in der Voreinstellung Tasklisten anstatt Karten an, bietet jedoch auch die Möglichkeit, in einer Klebezettelansicht zu arbeiten. Auch sie verwendet Drag & Drop; Aufgaben lassen sich per Maus einfach verschieben und gemäß ihren Abhängigkeiten anordnen. Im Unterschied zu Trello, das automatisch auf Deutsch umschaltet, ist Asana nur mit einer englischen Bedienoberfläche verfügbar.

*Roland Freist arbeiteteals Redakteur bei IT-Fachverlagen und ist seit1999 selbstständig

Be the first to comment