Web-Seiten, Cloud-Anwendungen und soziale Netze verlangen die Eingabe eines Passworts. Gut, wenn man dann auf leistungsfähige Passwort-Manager zurückgreifen kann. [...]

UND WAS IST MIT DER PASSWORT-WIEDERHERSTELLUNG?

Wir trafen in Rahmen der Recherche für diesen Bericht natürlich auch auf Werkzeuge, deren Zweck die Wiederherstellung von Passwörtern im Allgemeinen und solcher für Windows-Systeme im Besonderen ist. In diesem Zusammenhang muss jedem Anwender ganz klar sein, dass es sich bei vielen dieser „Hilfsprogramme“ schlicht und einfach um „Crack-Tools“ handelt, die mit Hilfe von bestimmten Techniken wie „Rainbow-Tables“ einen Angriff auf die verschlüsselte Datenbank der Windows-Passwörter durchführen – und dabei aufgrund der Rechenleistung der heutigen PC-Systeme auch durchaus erfolgreich sind.

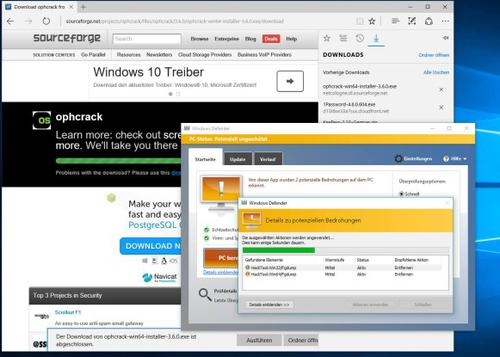

Ein gutes Beispiel für diese Programme ist die Freeware ophcrack, die dann bei der Installation auch zu Recht von der Sicherheitssoftware als mögliche Bedrohung identifiziert wird (siehe Screenshot in unserer Bilderstrecke). Auch einige professionelle Anbieter wie Stellar Phoenix bieten auf ihren Seiten entsprechende Tools an, die mit Hilfe einer eigens erstellten Boot-CD sogar dazu in der Lage sein sollen, die Administrator-Passwörter der Windows-Systeme zurückzusetzen.

Wir haben uns entschlossen, den Schwerpunkt dieses Artikels auf die Bereiche der Erstellung und -Verwaltung sicherer Passwörter zu beschränken – Werkzeuge zum Knacken von Passwörtern gehören definitiv nicht in die Hand eines Anwenders und sollten auch von Administratoren nur in den allerhöchsten Notfällen eingesetzt werden.

*Thomas Bär arbeitet als Fachjournalist, Frank-Michael Schlede arbeitet freier IT-Journalist, Florian Maier beschäftigt sich mit IT-Security für die Portale COMPUTERWOCHE und CIO und Fahmida Y. Rashid ist als Security-Autorin für die US-Publikation InfoWorld tätig.

Be the first to comment