Die PowerShell ist zweifelsohne eines der wichtigsten Windows-Werkzeuge. Wir stellen die besten Microsoft-Skripte und deren praktischen Nutzen vor. [...]

DATEI-/ORDNER-BERECHTIGUNGEN IN DER POWERSHELL STEUERN UND ORDNER AUFRÄUMEN

Viele Administratoren suchen auch Möglichkeiten, Berechtigungen für Dateien oder Verzeichnisse in der PowerShell zu steuern. Hierfür steht das File System Security PowerShell Module () zur Verfügung. Mit diesem Zusatzmodul können Sie Rechte von Verzeichnissen in der PowerShell steuern.

Das Modul laden Sie als ZIP-Datei herunter und entpacken es. Stellen Sie sicher, dass alle Dateien des Moduls direkt im Stammverzeichnis NTFSSecurity gespeichert sind. Kopieren Sie dieses in das Verzeichnis C:Users

Mit dem Befehl

Get-Module -ListAvailable *ntf*

lassen Sie sich nur das neu installierte Modul anzeigen. Um das Modul zur Verfügung zu stellen, verwenden Sie den Befehl import-module ntfssecurity. Alle CMDlets des Moduls lassen Sie sich mit get-command -module „ntfssecurity“ anzeigen. Sämtliche CMDlets sind dokumentiert. Sie können sich also die Hilfe mit dem Standard-CMDlet get-help anzeigen lassen. Verwenden Sie noch die Option -examples, zeigen Sie Beispiele für die CMDlets an.

Neben diesen Funktionen haben Sie auch die Möglichkeit, für Ordnung in den Verzeichnissen zu sorgen, indem Sie die PowerShell und Skripte verwenden. Das Tool Delete files older than x-days – Cleanup Script kann Dateien in der Verzeichnissen löschen, die ein bestimmtes Lebensalter überschritten haben. Das ist zum Beispiel für temporäre Verzeichnisse für den Datenaustausch sinnvoll. Wenn Sie das Skript nicht immer manuell ausführen lassen wollen, haben Sie auch die Möglichkeit, eine Aufgabe zu erstellen und das Skript regelmäßig zu starten. Ein Beispiel dafür ist:

.deleteold.ps1 -FolderPath C:Folder -FileAge 60 -LogFile H:log.log -IncludePath .*images.* -RegExPath

AUS WIM-DATEIEN VIRTUELLE FESTPLATTEN ERSTELLEN: CONVERT-WINDOWSIMAGE.PS1 – WIM2VHD FOR WINDOWS 8.1

Mit dem PowerShell-Skript Convert-WindowsImage.ps1 erstellen Sie eine Sysprep-vorbereitete VHDX-Datei für Rechner mit Windows 8/8.1. Das Skript spielt daher vor allem bei der Migration zu Windows 8.1 eine wichtige Rolle. Sie können es aber auch für Windows 7, Windows Server 2008 R2/2012 und Windows Server 2012 R2 verwenden.

Haben Sie das Skript heruntergeladen, wechseln Sie in das Verzeichnis und geben den Befehl

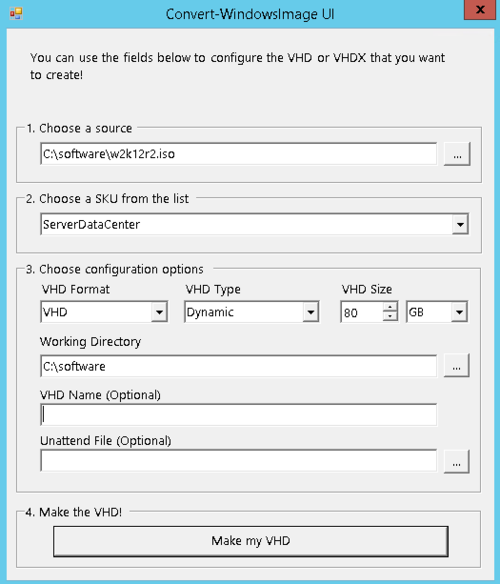

.Convert-WindowsImage.ps1 -ShowUI

ein. Anschließend startet die grafische Oberfläche des Tools. Hier müssen Sie folgende Daten eingeben:

- Choose a Source – Hier wählen Sie die ISO-Datei aus.

- Choose a SKU from the list – Hier wählen Sie die Edition aus.

- Choose configuration options – Hier steuern Sie die Optionen der virtuellen Festplatten die Umgebung. Verwenden Sie bei VHD Format die Option VHDX, bei VHD Type die Option Dynamic und legen Sie die Größe der virtuellen Festplatten fest. Achten Sie aber darauf, dass der Speicherplatz ausreicht.

- Klicken Sie danach auf Make my VHD. Das Tool erstellt jetzt die VHDX-Datei, die als Basis für die Testumgebung gilt.

Be the first to comment