Folgende Anleitungen helfen Anwendern wie Administratoren bei Nutzung von Dateien und Windows-Servern im Netzwerk. Der richtige Einsatz von Zugriffsberechtigungen, Offlinedateien oder die Migration von Freigaben - mit diesen Tipps lässt sich die Handhabung von Dateien im Netz optimieren. [...]

ZUGRIFFSBERECHTIGUNGEN OPTIMAL PLANEN

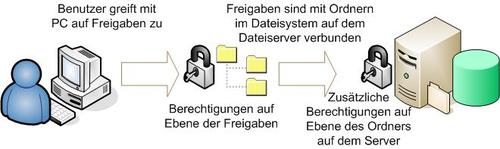

Auf der Ebene von Freigaben lassen sich Zugriffsberechtigungen definieren, genauso wie für die Verzeichnisse selbst.

Diese sind wichtig und sollten genutzt werden. Durch diese doppelte Absicherung wird die Zugriffssicherheit deutlich erhöht. Es können an verschiedene Benutzer und Gruppen Standardberechtigungen konfiguriert werden. Diese können Benutzern, Computern oder Gruppen zugewiesen werden:

- Vollzugriff: Erlaubt den vollen Zugriff auf das Verzeichnis oder die Datei. Bei Verzeichnissen bedeutet das, dass Dateien hinzugefügt und gelöscht werden können. Bei Dateien stehen alle Funktionen zur Verfügung. Dazu gehört auch die Veränderung von Zugriffsberechtigungen.

- Ändern: Die Berechtigungen sind vergleichbar mit dem Vollzugriff, aber auf das Schreiben, Lesen, Ändern und Löschen beschränkt. Es können keine Berechtigungen erteilt werden.

- Lesen, Ausführen: Für Programmdateien relevant, da diese ausgeführt werden dürfen.

- Ordnerinhalt auflisten (nur bei Verzeichnissen): Der Inhalt des Verzeichnisses kann angezeigt werden. Dies bezieht sich nicht auf die Inhalte der Dateien, die im Verzeichnis liegen.

- Lesen: Definiert, dass eine Datei gelesen, aber nicht ausgeführt werden darf.

- Schreiben: Die Datei darf verändert, aber nicht gelöscht werden.

Die Vergabe von Zugriffsberechtigungen sollte immer an Gruppen erfolgen, da damit der geringste administrative Aufwand entsteht. Wenn ein weiterer Benutzer diese Berechtigung erhalten soll, muss er nur der Gruppe zugeordnet werden. Die Berechtigungen müssen nicht verändert werden. Ebenso lassen sich die Zugriffsberechtigungen einzelnen Benutzern entziehen, indem diese einfach aus der Gruppe entfernt werden.

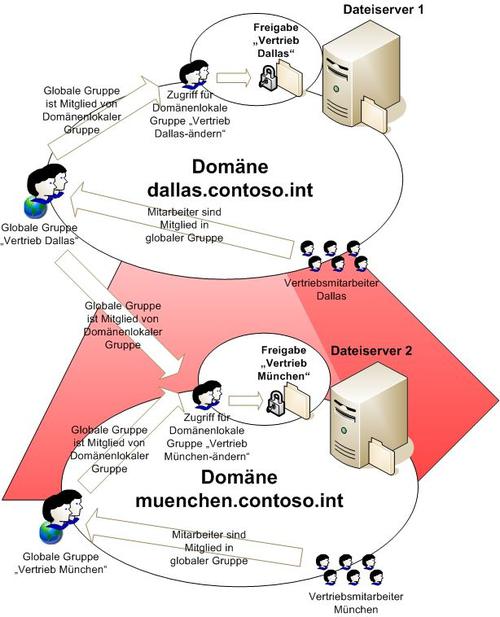

Bei der Planung von Berechtigungen sollten Sie sehr effizient planen, welche Ordnerstrukturen Sie anlegen und welche Gruppen Sie aufnehmen. Microsoft empfiehlt folgende Berechtigungsstruktur:

- Domänenlokale Gruppe erhält Berechtigung auf Ordner und Freigabe.

- Globale Gruppe(n) wird in lokale Gruppe aufgenommen.

- Benutzerkonten der Anwender sind Mitglieder der einzelnen globalen Gruppen.

Auf Verzeichnisse im Dateisystem sollten die Administratoren Vollzugriff erhalten. Zusätzlich sollten Sie eine domänenlokale Gruppe anlegen, die Berechtigung auf der Verzeichnisebene und auf Freigabeebenen erhält.

Der Sinn dieses Konzepts liegt darin, dass Sie einerseits nicht ständig Berechtigungen für den freigegebenen Ordner ändern müssen, da nur die Domänenlokale Gruppe Zugriff erhält. Da die Anwender in globalen Gruppen aufgenommen werden, können die Gruppen auch in andere Domänenlokale Gruppen in anderen Domänen des Active Directorys aufgenommen werden. Das hat in großen Organisationen den Vorteil, dass Freigaben sehr effizient überall bereitgestellt werden können.

Es sollten keine einzelnen Benutzer zu den Berechtigungen auf Freigabe- oder Dateiebene hinzugefügt werden. Zugriffsberechtigungen werden im Regelfall pro Verzeichnis einheitlich vergeben. Eine Anpassung von Berechtigungen für einzelne Dateien ist nur in Ausnahmen sinnvoll und lässt sich oft dadurch umgehen, dass mit eigenen Verzeichnissen für die Dateien, bei denen abweichende Berechtigungen konfiguriert werden müssten, gearbeitet wird.

Spezielle Zugriffsberechtigungen für einzelne Dateien stellen immer ein Problem dar, wenn Zugriffsberechtigungen für alle Dateien verändert werden sollen, weil neue Benutzergruppen hinzugefügt werden. Hier müssen die abweichenden Berechtigungen neu definiert werden. Im Beispiel sehen Sie den Sinn dieses Konzepts:

Domänenlokale Gruppen können zwar globale Gruppen aus der kompletten Gesamtstruktur aufnehmen, aber selbst nicht in anderen Domänen verwendet werden.

Globale Gruppen können nur Mitglieder aus der eigenen Domäne aufnehmen, haben aber dafür die Möglichkeit, dass sie überall im Active Directory verwendet werden können.

Die Vertriebsmitarbeiter in Dallas können durch dieses Konzept sowohl auf die Freigabe in Dallas als auch auf die Freigabe in München zugreifen. Wenn neue Mitarbeiter Zugriff erhalten müssen, kann dies durch Aufnahme in die entsprechende globale Gruppe recht schnell erledigt werden.

Be the first to comment