Wer sicher und anonym surfen will und wem auch in öffentlichen WLANs der Schutz seiner Daten wichtig ist, für den bietet sich die Nutzung von VPN-Diensten an. [...]

OVERPLAY

Overplay steht für Windows, Linux, iOS, macOS und Android zur Verfügung und kostet etwa 5 US-Dollar monatlich. Das Besondere an Overplay ist, dass Sie Clients an das VPN anbinden können, ohne Software oder Apps installieren zu müssen. Für Nutzer, die auf ihren Rechnern keine Software installieren wollen oder dürfen, ist das eine Möglichkeit für den Aufbau einer VPN-Verbindung. Anleitungen dafür sowie für die Einrichtung stellen die Entwickler zur Verfügung.

CYBERGHOST VPN

Cyberghost VPN ist schnell eingerichtet. Die Oberfläche ist auch deutschsprachig verfügbar. Neben einem kostenlosen Client für Windows stehen Apps für Android und iPhone/iPad zur Verfügung. Installieren Sie solche Tools auf Windows-Rechnern, werden in den meisten Fällen zusätzliche Netzwerkverbindungen erstellt. Wer die kostenlose Version nutzt, muss sich in die Warteschlange einreihen. Bis die Verbindung aufgebaut wird, kann es einige Zeit dauern. Für eine jährliche Gebühr von 35 Euro dürfen Sie sich schnell verbinden und werden nicht zwangsgetrennt.

OKAY FREEDOM VPN

Okay Freedom VPN ist werbefinanziert und steht kostenlos und auch in deutscher Sprache zur Verfügung. Die App bindet sich als Icon in den Traybereich der Taskleiste ein, wenn Sie die Software auf einem Windows-Rechner installieren. Über das Kontextmenü lässt sich das Tool jederzeit mit dem VPN verbinden. Okay Freedom VPN arbeitet ähnlich wie Cyberghost. Auch hier werden Anfragen über Proxyserver weitergeleitet und der Zugriff aus dem Hotspot blockiert. Der Ablauf ist immer der gleiche. Sie installieren die App, starten sie und die Verbindung baut sich auf. Der Rest erfolgt transparent.

PRITUNL UND SOFTETHER VPN PROJECT

Neben OpenVPN sind die beiden Lösungen Pritunl und das Softether VPN Project ideal für den Aufbau von VPNs auf Basis eines Servers. Pritunl steht für Linux zur Verfügung, Softether VPN darüber hinaus noch als Server für Windows, FreeBSD, Solaris und macOS X. Allerdings brauchen Sie dazu einen eigenen Server, den Sie installieren müssen.

Pritunl nutzt das OpenVPN-Protokoll. Sie können also auf die verschiedenen OpenVPN-Apps setzen, die wir in diesem Beitrag vorgestellt haben. Die Installation erfolgt direkt in der entsprechenden Distribution oder durch die Installation der Pakete aus Github . Nach der Installation erfolgt die Einrichtung über ein Web-Interface. Pritunl ist leichter zu verwalten als OpenVPN und speichert seine Daten in einer Datenbank, nicht in Konfigurationsdateien. Dadurch lassen sich auch verteilte Installationen erstellen. Allerdings gehört zur Einrichtung durchaus einiges IT-Wissen.

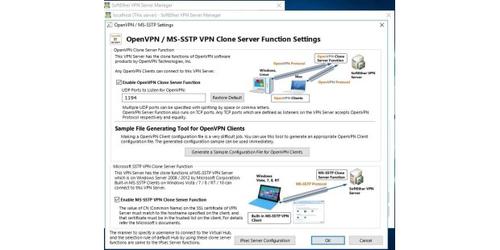

Softether VPN lässt sich auch auf Windows-Servern installieren. Der Vorteil von Softether VPN ist die Verwaltung in der grafischen Oberfläche. Zur Authentifizierung können Unternehmen hier auf Active Directory setzen. In der grafischen Oberfläche lassen sich auch komplexe Szenarien umsetzen. Softether VPN können Sie mit Cloud-Diensten wie Microsoft Azure und Amazon Web Services betreiben, OpenVPN wird unterstützt.

ALTERNATIVE: DER TOR-BROWSER

Mit dem kostenlosen Tor-Browser-Paket erhalten Sie eine Open-Source-basierte Lösung, um auch ohne VPN unerkannt und relativ sicher im Internet zu surfen, vor allem in öffentlichen WLANs. Der Tor-Browser basiert auf Mozilla Firefox und steht für Windows, Linux und macOS X zur Verfügung.

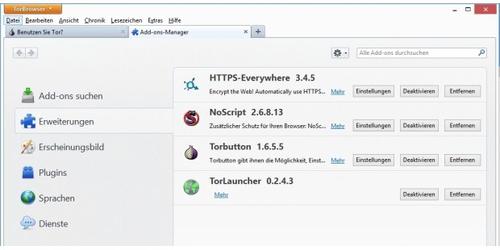

Tor arbeitet mit Add-ons, die den Webverkehr absichern. Beispiele dafür sind Noscript, HTTPS-Everywhere, Torbutton und Torlauncher. Diese Add-ons aktivieren sich automatisch nach dem Entpacken. Sie müssen also selber nichts einstellen, damit Sie sicher surfen können. Die Browser-Umgebung startet mit „Start Tor Browser.exe“, und ein Assistent öffnet sich für die Anbindung an das Internet. Befindet sich der PC hinter einem Proxy-Server, können Sie die Verbindungsdaten während der Einrichtung festlegen.

*Thomas Joos ist freiberuflicher IT-Consultant und seit 20 Jahren in der IT tätig

Be the first to comment