Windows stellt leistungsfähige Befehle zur Verfügung, mit denen nicht nur Administratoren und Webmaster, sondern auch Endanwender schnell ihr Netzwerk oder ihre Internetverbindungen überprüfen und konfigurieren können. Wir stellen die wichtigsten Befehle für die Kommandozeile alias CMD von Windows XP, Vista, 7, 8.1 und 10 vor. [...]

ROUTE UND NSLOOKUP: ROUTING-TABELLEN UND DNS-UMWANDLUNG

Routing bezeichnet das Weiterleiten von Datenpaketen von einem Netzwerk (LAN, Internet) in ein anderes. Der Router besitzt hierfür so genannte Routing-Tabellen.

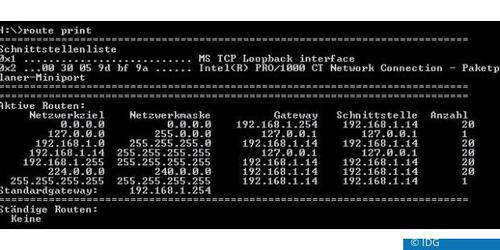

Mit route und den passenden Optionen beziehungsweise Befehlen ändern Sie die Routing-Tabelle Ihres Rechners. Sie können beispielsweise ein neues Gateway einstellen: route change. Oder die vorhandene Route ausdrucken: route print, das Ergebnis entspricht auch dem Ergebnis des Befehls netstat -r. Mit add samt einer Reihe von Optionen fügen Sie eine neue Route hinzu. Mit route /s zeigen Sie alle Optionen an.

Diese Routing-Tabellen werden normalerweise dynamisch erstellt, entweder durch das OSPF- oder durch das RIP-Protokoll. Router verfügen übrigens über zusätzliche Befehle zum Routen-Management, beispielsweise show ip route.

Mit Hilfe des DNS-Protokolls (Domain Name System) werden für den Menschen leichter zu merkende Hostnamen mit einer IP-Adresse verbunden. Mit nslookup können Sie manuell eine Anfrage an einen Nameserver schicken, um einen Hostnamen aufzulösen. Außerdem können Sie mit nslookup Ihren Name Server ermitteln und Probleme bei der Namensauflösung ermitteln.

Nslookup liefert alle Informationen zum DNS-Server Ihres Rechners. Geben Sie bei gestartetem nslookup einen Hostnamen ein, Nslookup löst ihn in eine IP-Adresse auf.

Be the first to comment