Sie prägten die Informationsgesellschaft: Menschen, die IT-Geschichte schrieben. Wir machen uns auf die Spurensuche. [...]

ERIC DANKE (*1940)

Unter der Leitung des deutschen Informatikers wurde ab 1975 BTX entwickelt, der erste Online-Dienst mit einem Massenpublikum (Killerapplikation: Online Banking). Daraus ging später T-Online hervor. Danke hatte auch den Spitznamen BTX-Papst.

JACK DORSEY (*1976)

Der US-Softwareentwickler wuchs in St. Louis auf und entwickelte dann mit Freunden zusammen den Kurznachrichtendienst Twitter. 140 Zeichen, Hashtags und viel Kommunikation – ein simples Prinzip, das bis heute funktioniert.

JOHN PRESPER ECKERT (*1919, †1995)

Er erbaute gemeinsam mit John William Mauchly den ersten Röhren-Computer ENIAC und dessen Nachfolgemodell EDVAC. Eckert war dabei überwiegend für die Entwicklung der Hardware zuständig.

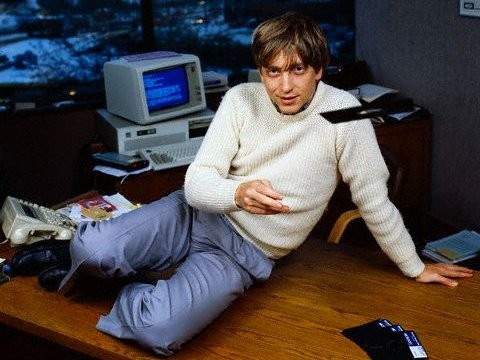

BILL GATES (*1955)

Gates ist heute der bekannteste IT-Pionier überhaupt. Er gründete gemeinsam mit Paul Allen im Jahr 1975 die Microsoft Corporation, die die Betriebssysteme MS-DOS und Windows auf den Markt brachte. Seit 2008 kümmert sich Gates gemeinsam mit Ehefrau Melinda ausschließlich um seine eigene Stiftung und ist nebenbei mit rund 73 Milliarden Dollar Privatvermögen der reichste Mann der Welt. Eine COMPUTERWOCHE-eigene Würdigung von Gates‘ Leben anlässlich seines letzten Arbeitstages bei Microsoft im Jahr 2008 lesen Sie hier.

JAMES GOSLING (*1955)

Gosling entwickelte in den frühen Neunzigern die objektorientierte Programmiersprache Java. Die ursprünglich „Oak“ genannte Sprache ist plattformunabhängig und heute die wohl häufigst genutzte Programmiersprache der Welt. Gosling arbeitete von 1984 bis 2010 bei Sun Microsystems und war dort zuletzt CTO der Produktentwicklergruppe. Nach einigen Monaten bei Google ist er seit Mitte 2011 für das kalifornisch Unternehmen Liquid Robotics, das Wasserforschungsfahrzeuge produziert, als Chef-Softwareentwickler tätig.

HERMAN HOLLERITH (*1860, †1929)

Der amerikanische Ingenieur entwickelte in den 1880er-Jahren das Hollerith-Lochkartenverfahren in der Datenverarbeitung. Es beschleunigte einfache Zählprozesse um ein Vielfaches: So wurden die US-Volkszählung 1890 und die erste russische Volkszählung mit seinen Maschinen, die damals noch vermietet anstatt verkauft wurden, ausgeführt. 1896 gründete Hollerith die Tabulating Machine Company, die später mit der Computing Scale Corporation und der International Time Recording Company zur Computing Tabulating Recording Corporation (CTR) fusionierte. Kurz vor Holleriths Tod bekam CTR im Jahr 1924 einen neuen Namen: International Business Machines Corporation – oder kurz: IBM.

Be the first to comment