Was tut sich in meinem Netzwerk? Wo sind die neuralgischen Punkte, welche Verbindungen werden aktuell aufgebaut? Wer sein Netzwerk im Griff behalten will, braucht dafür die richtigen Werkzeuge: Wir stellen sie vor. [...]

SOFTPERFECT NETWORK SCANNER: ZEIG MIR DIE SYSTEME UND GERÄTE …

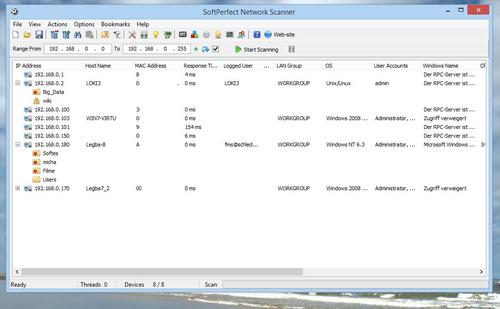

Eine kurze Suche im Internet unter dem Begriff Netzwerk-Scanner ergibt schnell ein überwältigende Menge an Softwarelösungen, die dem Anwender dabei helfen wollen, sein Netzwerk besser im Blick und vor allen Dingen im Griff zu behalten: Wir haben uns mit dem Network Scanner von Softperfect eine dieser Lösung mal etwas genauer angeschaut.

Vorteile beim Einsatz des Softperfect Network Scanner:

- Freeware, die als einzelne Datei auf das System kommt, damit portabel ist und keine Installation benötigt.

- Arbeitet schnell und ohne weitere Treiber. Zeigt zuverlässig die Geräte im Netzwerk an. Mit den richtigen Zugriffsrechten ausgestattet, erlaubt sie auch die Anzeige der Freigaben oder von Daten zu den Betriebssystemen und den angemeldeten Anwendern.

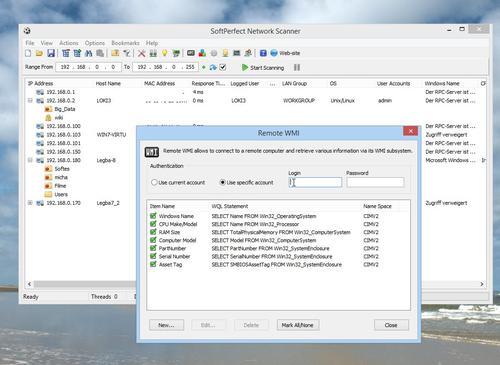

- Kann auf WMI-Daten zugreifen und Wake-on-LAN sowie Remote Shutdown auf die verschiedenen Systeme ausführen.

Fazit: ideal für den Notfall-USB-Stick

Uns hat es bei dieser Software besonders gut gefallen, dass sie komplett ohne Installation auskommt und sowohl in einer 32- als auch in einer 64-Bit-Version bereitsteht. Damit ist sie ein ideales Tool für den Notfall-USB-Stick, mit dem der Administrator schnell einen Blick auf das Netzwerk und seine Geräte werfen kann. Auch Android-Geräte, die sich in unserem Test-Netzwerk befanden, konnte die Software anhand ihrer IP-Adresse finden. Da das Tool aber hauptsächlich auf Windows-Mechanismen zum Auslesen der Daten setzt, konnte es diese Geräte dabei nicht genauer klassifizieren. Die Software und die Online-Hilfen stehen ausschließlich in englischer Sprache zur Verfügung.

*Thomas Bär und Frank-Michael Schlede sind freie Journalisten.

Be the first to comment