Ein DSGVO-Zertifikat bestätigt die erfolgreiche Umsetzung der DSGVO im Unternehmen bzw. einer Organisation. Wir zeigen Ihnen im Detail, wie ein Audit abläuft. [...]

Ein DSGVO-Zertifikat besteht natürlich nicht nur aus der Behauptung, dass die DSGVO umgesetzt wird, sondern dokumentiert in Form eines nachvollziehbaren Audits, dass

– die Organisation

– die Prozesse

– die TOMs (Technisch / Organisatorische Maßnahmen)

nicht nur eingeführt wurden, sondern auch gelebt werden.

Im Rahmen des vorgelagerten Audits werden auch die DSGVO relevanten rechtlichen Rahmenbedingungen geprüft, wie DSGVO-spezifische Mitarbeiter-Vereinbarungen, Verträge mit Auftragsverarbeitern, Datenschutzerklärung auf der Webseite, Formulierung einer Einwilligungs-Erklärung u.v.m.

Wer darf ein DSGVO-Zertifikat ausstellen?

„Zertifikat“ ist kein gesetzlich geschützter Begriff, folgerichtig darf jeder ein Zertifikat ausstellen. Die in der DSGVO im Artikel 43 vorgesehenen Zertifizierungsstellen sind aktuell nicht eingerichtet.

Unabhängig davon, sind nur Ziviltechniker kraft ihrer gesetzlichen Verankerung als „Personen öffentlichen Glaubens“ befugt, Urkunden auszustellen, z.B. über die Tatsache, dass ein Unternehmen die DSGVO umgesetzt hat und die Prozesse datenschutzkonform gelebt werden. Ziviltechniker werden deshalb auch als „Technische Notare“ bezeichnet.

Ziel eines Datenschutz-Audits ist es, die Einhaltung der gesetzlichen Bestimmungen im Bereich des Datenschutzes zu überprüfen, allfällige Schwächen zu identifizieren und technische und/oder organisatorische Maßnahmen zu planen und einzuführen, um diese zu beseitigen.

Kriterien und Ablauf eines DSGVO-Audit

Ein Audit muss so aufgebaut sein, dass reproduzierbare Ergebnisse erzielt und protokolliert werden und diese nachvollziehbar überprüfbar sind. Verfahren, Vorgehensweisen und Anforderungen, die als Referenz zur Prüfung der Auditnachweise verwendet werden dienen dabei als Datenschutz-Auditkriterien.

Ablauf eines Audits

Während des Audits muss sich der Auditor ein objektives Bild über die Wirksamkeit von Verfahren, Vorgehensweisen und Maßnahmen machen. Dazu sind alle Dokumente erforderlich, welche die Einhaltung der oben genannten Kriterien aufzeigen können. Dazu gehören auch Aufzeichnungen wie z.B. Aktennotizen oder auch Beobachtungen und Auditfeststellungen.

Für den Fall, dass festgestellt wird, dass die Kriterien nicht eingehalten werden, wird die Nichteinhaltung als Auditfeststellung protokolliert.

Auditschlussfolgerung

Nach Abschluss des Audits dokumentiert der Auditor die Schlussfolgerungen. Neben den Auditzielen werden die Ergebnisse des Audits zusammengefasst.

Häufig werden bei Erstaudits nicht alle Auditziele erreicht. Die Abweichungen sind in Form von Auditfeststellungen protokolliert und als Verbesserungspotentiale dokumentiert.

DSGVO-Zertifikat: wozu?

Die DSGVO verpflichtet die Unternehmen hinsichtlich Datenschutz zur Selbstverantwortung. Im allgemeinen Sprachgebrauch wird sie als „Rechenschaftspflicht“ oder „Accountability“ bezeichnet. Verantwortlichen müssen die Konformität mit der DSGVO nachzuweisen, insbesondere durch genehmigte Verhaltensregeln oder Zertifizierungsverfahren (siehe Art 24 Abs 3 DSGVO). Artikel 42 regelt die datenschutzspezifische Zertifizierungsverfahren und Datenschutz-Siegel bzw Datenschutz-Prüfzeichen.

DSGVO-Zertifikat für wen?

Generell stellt sich die Frage: Wem dient ein Zertifikat über einen erfolgreichen DSGVO-Audit?

Im Allgemeinen lassen sich interne und externe Ziele unterscheiden:

Interne

- Sensibilisierung der eigenen Mitarbeiter dass der Datenschutz ernstzunehmen ist, um etwaige künftige Datenschutzverletzungen aus Organisationssicht zu vermeiden bzw. im Anlass-Fall in die richtigen Bahnen zu lenken

Extern:

- Die Publikation in Räumlichkeiten mit Kundenkontakt bzw. auf der Webseite vermittelt Transparenz und unterstreicht die Vertrauenswürdigkeit in das Unternehmen.Darüber hinaus kann das Zertifikat bei Interaktion mit der Datenschutzbehörde als erstes Dokument vorgelegt werden. Das Zertifikat beweist, dass Datenschutz ernst genommen wird und das Unternehmen die Vorgaben der DSGVO einhält und lebt.

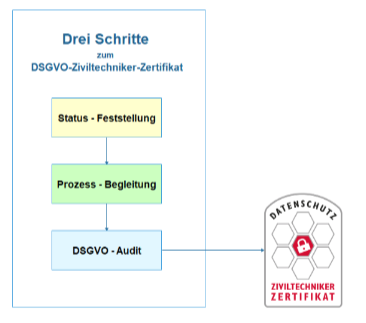

Üblicherweise wird im Zuge eines Erstgesprächs der Status ermittelt, und allfällige Lücken werden in einer Gap-Liste dokumentiert. Prozesse, die noch nicht DSGVO-konform sind, werden im Sinne des Datenschutzes optimiert, im Anschluss wird der Status der DSGVO-Umsetzung geprüft und zertifiziert.

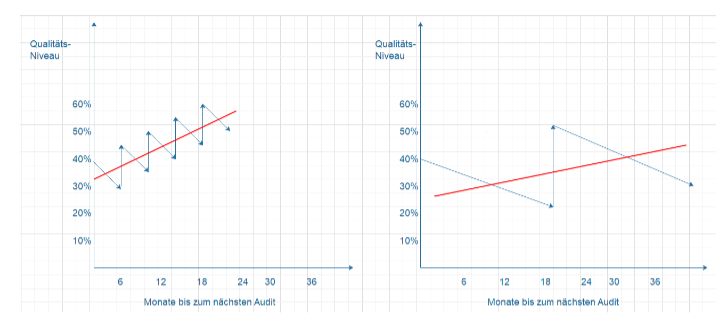

Ein Audit stellt immer nur einen Snapshot (Momentaufnahme) dar. Um das gewünschte Niveau zu erreichen und dann auch halten zu können, sind regelmäßige Wiederholungen alle 1-2 Jahre erforderlich.

Je länger der Abstand zwischen den Audits ist, um so stärker wird das Bewusstsein für das Thema sinken. Knapp vor dem Rezertifizierungs-Audit werden erst Maßnahmen gesetzt, der Abstand sollte daher keinesfalls länger als 2 Jahre betragen. Die Effektivität der Prozesse und der TOMs (und damit das Qualitätsniveau) ist somit nicht dauerhaft sichergestellt.

Obige Darstellungen zeigen eindrucksvoll, dass das Qualitätsniveau der Datenschutz-Maßnahmen bei längeren Audit-Intervallen – z.B. 2 Jahre stärker abnimmt (Diagramm rechts) als bei kürzeren Intervallen – zB 6 Monate im Beispiel links. Kürzere Intervalle bedeuten natürlich einen Mehraufwand, allerdings kann damit ein höherer Qualitäts-Level erreicht werden.

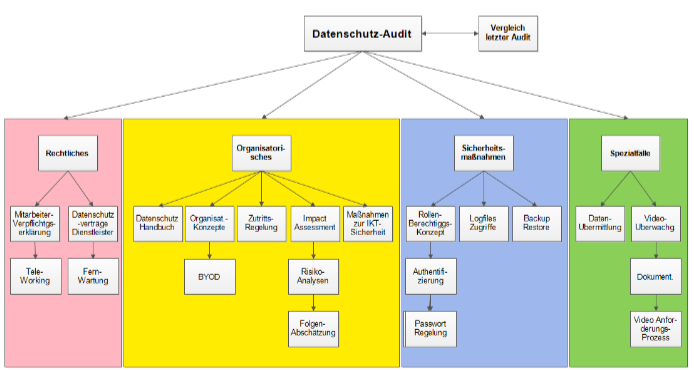

Gliederung eines DSGVO-Audits

Die nachfolgende Abbildung zeigt die Gliederung des Audits nach Themenschwerpunkten Rechtliches, Organisatorisches, Technisches (Sicherheitsmaßnahmen) und Spezialfällen.

Muster-Zertifikat

Die folgende Abbildung zeigt das Deckblatt eines DSGVO-Zertifikats als Muster. In der Langfassung werden die Audit-Protokolle zusammengefasst.

Schlussbemerkung

Solange niemand für DSGVO-Audits akkreditiert ist, sind Ziviltechniker die einzige Berufsgruppe, die befugt ist, Zertifikate mit Urkunds-Charakter auszustellen. Andere Zertifikate fallen unter private „Haus-Zertifikate“ ohne jeglichen amtlichen Charakter.

Das Tagebuch wird zur Verfügung gestellt von

Die bisherigen Folgen:

(9) Betroffenen-Prozesse im Detail

(8) Datenschutz: Risikoanalyse und Folgenabschätzung / TOM (2)

(7) Datenschutz: Risikoanalyse und Folgenabschätzung / TOM (1)

(6) Webseiten DSGVO sicher machen

(5) Wie man bei Auskunftsbegehren Identität richtig feststellt

(4) So müssen Lösch-Begehren befolgt werden

(3) DSGVO in der Schule

(2) DSGVO: Was tun mit spitzfindigen Auskunftsbegehren?

(2) Videoüberwachung – wer darf das und wie?

(1) DSGVO: Wie Datenpannen zu melden sind

(0) Ist die Reinigungsfirma ein Auftragsdatenverarbeiter?

Be the first to comment