Egal ob Virtualbox, VMware oder Qemu- für Linux gibt es eine viele Möglichkeiten, um virtuelle PCs aufzusetzen. Hier werden die Wichtigsten vorgestellt. [...]

KVM: VIRTUALISIERUNG IM KERNEL

Die Kernel Virtual Machine ist eine schlanke, auf Linux spezialisierte Virtualisierungslösung, die als Kernel-Modul geladen wird. Entwickelt hat KVM das israelische Start-up-Unternehmen Qumranet, das den Code von Anfang an unter die Open-Source-Lizenzen GPL 2/LGPL stellte, eng mit dem Kernel-Team zusammenarbeitete und 2008 von Red Hat gekauft wurde. Seit Kernel 2.6.20 ist KVM ein fester Bestandteil von Linux und macht bei Bedarf den Kernel selbst zu einem Hypervisor. Zwingende Voraussetzung dafür ist, dass die CPU des Systems die Virtualisierungserweiterungen von Intel (Intel VT) oder AMD (AMD-V) unterstützt. KVM übernimmt keine Emulation von Geräten, kann aber stattdessen per Paravirtualisierung einige physikalisch vorhandene Geräte wie Netzwerkkarte und Festplatten-Controller des Host-Systems an das Gastsystem durchreichen.

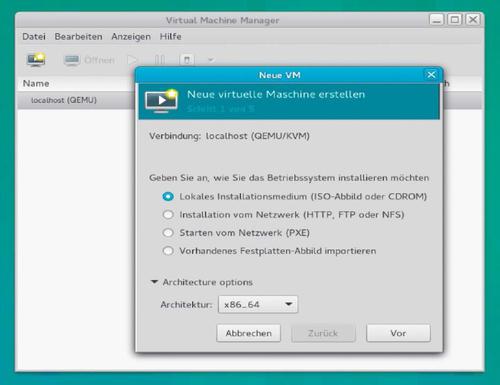

Für die Emulation von virtuellen Geräten wie Grafik- und Soundkarte zieht KVM bei Bedarf QEMU heran, so wie dies auch Virtualbox tut. Auch wenn KVM überwiegend zur Virtualisierung von Linux-Systemen als Server eingesetzt wird, so kann KVM mit Abstrichen bei der Geschwindigkeit auch Windows-Systeme als Gast beherbergen. Für Windows Vista/7/8 (32 Bit und 64 Bit) gibt es von Red Hat entwickelte und von Microsoft signierte Gerätetreiber, die Virtio-Driver, um paravirtualiserte Geräte des Hosts im Gast zu nutzen. Als Kernel-Modul liefert KVM keine Desktoptauglichen Verwaltungs-Tools mit, und der Einstieg ist deutlich anspruchsvoller als bei Vmware und Virtualbox. Ein grafisches Front-End ist der Virtual Machine Manager von Red Hat, der auch in den Repositories der anderen populären Distributionen liegt. Die Verbindung zur Grafikausgabe des Gastsystems erfolgt über VNC oder über das Protokoll Spice.

STECKBRIEF – KVM

Kompatibilität: KVM läuft unter Linux ab Version 2.6.20 als Kernel-Modul und benötigt Qemu zur Hardware-Emulation sowie einen separaten VM-Manager für die Kommandozeile oder für die grafische Oberfläche. KVM unterstützt Linux als Gastsystem (32 und 64 Bit, letzteres aber nur auf 64-Bit-CPUs) und Windows Vista, 7, 8/8.1 und 10. Windows benötigt als Gast die Virtio-Treiber für eine passable Geschwindigkeit.

Preis:kostenlos, Open Source (GPL/LGPL 2)

!["Sammlung allerhand auserlesener Reponsorum […]", Johann Hieronymus Hermann, 1736 (c) Österreichische Nationalbibliothek](https://d020f13e.delivery.rocketcdn.me/wp-content/uploads/Kulturpool_Digitalisat_ONB-326x245.jpg)

Be the first to comment