Egal ob Virtualbox, VMware oder Qemu- für Linux gibt es eine viele Möglichkeiten, um virtuelle PCs aufzusetzen. Hier werden die Wichtigsten vorgestellt. [...]

QEMU: IDEAL FÜR LINUX-SYSTEME

Eine Virtualisierungs- und Emulationslösung, die Linux als Host- wie als Gastbetriebssystem favorisiert, ist Qemu, das mit vielen Neuerungen auf die Versionsnummer 2.0 gesprungen ist. Die Software ist Open Source (GNU General Public License) und stellt für virtuelle Maschinen die komplette Hardware eines PCs per Emulation nach. So ist es möglich, auch andere Prozessorplattformen nachzubilden, etwa einen ARMv7 unter einem Host-System, das auf einem Intel x86-Prozessor läuft. Die Analyse und Übersetzung der CPU-Befehle macht die virtuellen Systeme in diesem Fall aber erheblich langsamer. Qemu beherrscht aber wie Virtualbox und Vmware auch das native Ausführen von Befehlen auf einer CPU. In diesem Fall arbeitet Qemu dann nicht als Emulator, sondern als Virtualisierer.

Die Präferenz von Linux als Host-Betriebssystem liegt daran, dass Qemu ein bestimmtes Merkmal des Linux-Kernels direkt unterstützt: Die Kernel Virtual Machine (KVM) stellt eine Schnittstelle bereit zu den Prozessorerweiterungen AMD-V beziehungsweise Intel VT sowie zu einem Puffer für die Grafikausgabe und bietet damit schnelle Ausführungsgeschwindigkeiten für virtuelle Maschinen. Fehlt dieses Merkmal, dann greift Qemu wie auch bei seinen emulierten Geräten wie der VGA-Grafikkarte ohne Hardware-Beschleunigung und der Soundkarte auf die deutlich langsamere Software-Emulation zurück. Teile dieser Hardware-Emulation hat auch Virtualbox in seinen Quellcode übernommen.

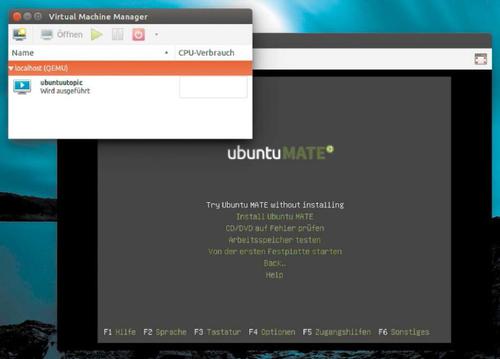

Qemu ist in den verbreiteten Linux-Distributionen flott und unkompliziert über den jeweiligen Paketmanager installiert. Eine weitere Besonderheit ist, dass Qemu selbst nur ein Kommandozeilen-Tool ist. Für eine Verwaltungsoberfläche im Stil von Vmware Player und Virtualbox gibt es zusätzliche Programme. Der Virtual Machine Manager (siehe KVM) eignet sich auch für Qemu.

STECKBRIEF – QEMU 2.4.0

Kompatibilität: Qemu unterstützt Linux-Systeme ab Kernel-Version 2.6.24 (32-Bit und 64-Bit). Es emuliert virtuelle Hardware und funktioniert am besten mit Linux-Gästen. Qemu kann fremde CPU-Plattformen wie ARMv7 auf x86-Rechnern per Software emulieren, was naturgemäß langsam ist.

Download: Quelltext und Dokumentation unter http://wiki.qemu.org, Installation in Linux-Distributionen über deren Paketmanager

Preis:kostenlos (Diverse Open-Source-Lizenzen)

*David Wolski arbeitet als freier Autor.

Be the first to comment