Kleine Unternehmen nutzen häufig Router statt professionelle Firewalls für ihre Internetanbindung. Hier lauern große Gefahren. [...]

UNSICHERE ZUSATZFUNKTIONEN DEAKTIVIEREN

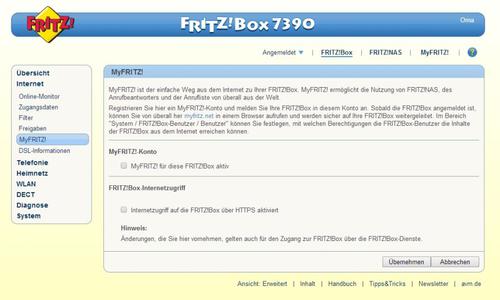

Auf vielen Routern, auch in Unternehmen, gibt es mittlerweile zahlreiche Funktionen für das Private-Cloud-Computing. Nutzen Sie diese Funktionen nicht, dann sollten Sie darauf achten, dass sie ausgeschaltet sind. Wird die Funktion genutzt, sollte das Kennwort optimal gesetzt sein. Außerdem sollten Sie die Sicherheitseinstellungen korrekt setzen.

Auch Zusatzdienste wie Mediaserver oder DynamicDNS lassen oft die Leistung von Routern einbrechen und stellen Sicherheitsgefahren dar. Nur wenn es unbedingt sein muss, ist es sinnvoll, diese Funktionen zu nutzen. Die Einstellungen dazu sind häufig im Bereich der Netzwerk- oder Interneteinstellungen zu finden.

SICHERHEITSFUNKTIONEN OPTIMAL SETZEN

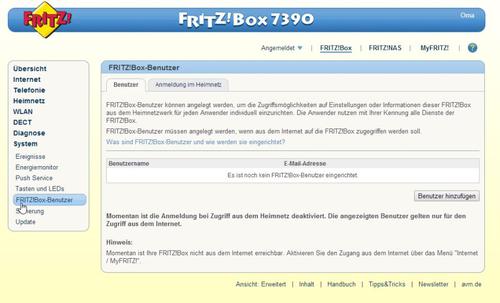

Das Erste, was Sie auf Routern durchführen sollten, ist, das Standardkennwort für den Zugriff zu ändern. Verwenden Sie ein sicheres Kennwort, am besten eine Kombination aus Benutzernamen und Kennwort.

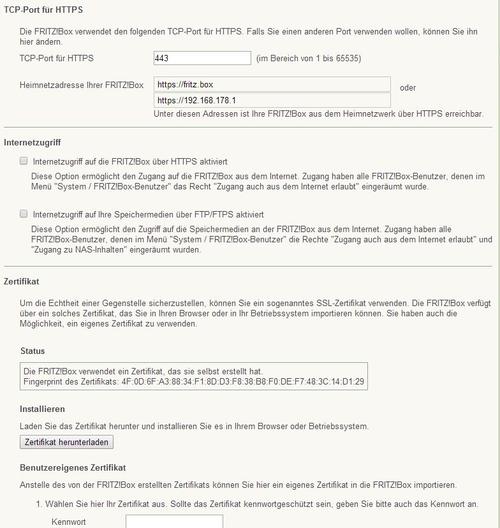

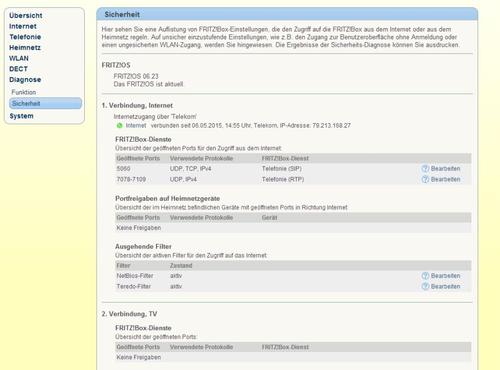

Die Anmeldung an der Weboberfläche sollte nur über SSL möglich sein. Außerdem ist es ratsam, ein eigenes Zertifikat zu installieren oder das Zertifikat einer öffentlichen Zertifizierungsstelle zu verwenden. Auch Heimgeräte, wie die Fritz!box unterstützen diese Sicherheitsfunktionen. Sie können im Bereich InternetFreigabenFritz!Box-Dienste den Port für den SSL-Zugriff abändern und Zertifikate hinterlegen. Verwenden Sie einen anderen Port für SSL als den Standard-Port, dann können unbefugte Anwender weniger wahrscheinlich auf die Weboberfläche zugreifen.

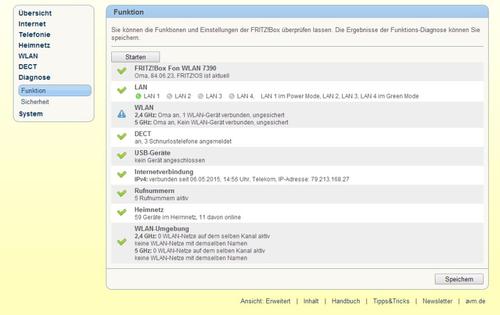

Viele Geräte, darunter auch die Fritzboxen, bieten Diagnosefunktionen, die bei Problemen helfen und Sicherheitsgefahren aufdecken. Auch wenn dies keine optimale Absicherung darstellt, sollte eine Diagnose doch regelmäßig durchgeführt werden.

Router können oft Selbstdiagnosen durchführen

In den Sicherheitsinformationen eines Routers erhalten Sie außerdem in den meisten Fällen noch zusätzliche Informationen und können Sicherheitsgefahren frühzeitig erkennen.

Die meisten Router verfügen darüber hinaus über eine umfangreiche Protokollierung und zeigen Ereignisse in Echtzeit an. Überprüfen Sie, ob es hier ungenehmigte Aktionen und verdächtige Ereignisse gibt. Auch das Datenvolumen sollten Sie kontrollieren. Viele Router bieten hier eine Auflistung des übertragenen und empfangen Volumens über einen bestimmten Zeitraum. Gibt es hier deutliche Ausreißer nach oben, sollten Sie möglichst schnell handeln. AVM-Fritzboxen bieten dazu den Online-Zähler in der Oberfläche.

Be the first to comment