Im Identitätsmanagement sollen Nutzer selbst Berechtigungen und Daten freigeben können. Ohne aktuelle Risikoinformationen geht dies aber nicht. [...]

KONTROLLE ÜBER DIE DATEN

Zudem wollen die Kunden die Kontrolle über ihre Daten behalten können, aus Sicht des Datenschutzes müssen sie es sogar. Wie eine NIFIS-Umfrage ergab, sehen 73 Prozent der Unternehmen in Deutschland den Kontrollverlust über ihre Daten als eine der Hauptgefahren für die deutsche Wirtschaft beim Cloud Computing. Das ist für den einzelnen Nutzer nicht anders.

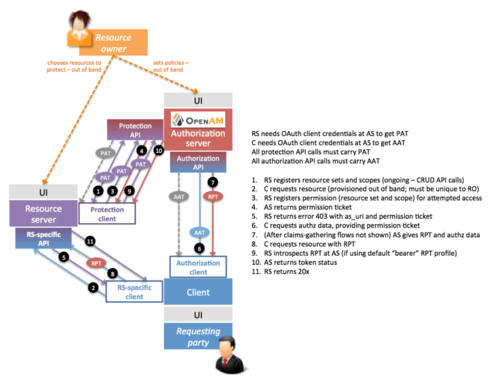

Initiativen wie Kantara arbeiten daran, dass Nutzer die Zugriffe auf ihre Daten selbst verwalten können. Anwender können dann nicht nur Berechtigungen an den Daten Dritter beantragen, sondern auch die Rechte an den eigenen Daten vergeben oder verwehren. Die Spezifikationen für User-Managed Access (UMA) haben kürzlich den Status 1.0 erreicht und bieten Anwendern die Möglichkeit, eigene Richtlinien für Zugriffe auf ihre Nutzerdaten aufzustellen und durchzusetzen.

User-Managed IAM hilft dem Datenschutz, steigert das Vertrauen der Nutzer und gibt dadurch dem Online-Geschäft Rückenwind. Gleichzeitig hilft die aktive Teilnahme des Nutzers mittels Self-Service-Funktionen bei der Reduzierung der Helpdesk-Aufwände. Trotzdem sollte das neue Identity and Access Management nicht nur nutzerzentriert sind.

RISIKOANALYSEN UNTERSTÜTZEN

Eine weitere, starke Strömung bei IAM-Lösungen kann mit Identity Intelligence, Access Intelligence oder auch Risk-based IAM umschrieben werden. Sicherheitsforscher und Analysten warnen seit langem, dass die Verwaltung von Identitäten, Zugängen und Zugriffen deutlich gewissenhafter betrieben werden muss. Wie es zum Beispiel Forrester Research bezeichnet, sind schlecht organisierte Zugriffsrechte zu sehen wie eine bevorstehende Datenpanne, sprich: Fehler im IAM rächen sich früher oder später durch das Auftreten von Datenpannen und IT-Sicherheitsvorfällen.

Bei einem Risk-based IAM werden grundsätzlich die Risiken betrachtet, die von einer Identität, einem Zugang oder einer Berechtigung ausgehen. Als mögliche Risikofaktoren gelten zum Beispiel der aktuelle Standort von Nutzer und Gerät, die verwendete IP-Adresse, der Sicherheitsstatus des Gerätes, der Status der Sicherheitssoftware, die Geschäftsrelevanz und Kritikalität der angefragten Anwendung und der Schutzbedarf der jeweiligen Daten.

RISIKOEINSCHÄTZUNG

Die entsprechende Risikobewertung hilft dem Unternehmen, die Freigabe angefragter Zugänge, Anwendungen und Berechtigungen nicht nur auf Basis vorab definierter, statischer Richtlinien zu erteilen oder zu versagen. Vielmehr erhält der Administrator oder die freigebende Stelle eine aktuelle Entscheidungsgrundlage: die Risikoeinschätzung.

Ein Risk-based IAM kann aber noch mehr: Berechtigungen werden nicht dauerhaft vergeben, sondern dynamisch und zeitlich begrenzt. Ändert sich die Risikobewertung für eine bestehende Berechtigung, kann diese auch nachträglich entzogen werden. Die sogenannte Rezertifizierung der Berechtigungen, also die regelmäßige Kontrolle der erteilten Privilegien, wird dadurch deutlich unterstützt.

Identitäten und Berechtigungen müssen immer in ihrem aktuellen Kontext gesehen werden, also jeweils in Verbindung mit der bestehenden Sicherheits- und Risikolage überprüft werden. Dabei ist der Kontext zum einen nutzerabhängig, zum anderen transaktionsabhängig. Eine IAM-Lösung sollte also berücksichtigen, welcher Nutzer was genau womit wann und wo machen möchte.

IAM WIRD ZUR ECHTZEITLÖSUNG

Die hohe Dynamik im IAM bedingt es, dass die Freigabe von Zugängen und Berechtigungen sehr schnell erfolgen muss. Kein Nutzer will und kann längere Zeit warten, bis die gewünschten Zugangs- und Zugriffsrechte erteilt oder die entsprechende Anfrage zumindest beantwortet ist. Dabei können je nach Anwendungsszenario schon zehn Sekunden eine längere Zeit sein.

Möglich werden so schnelle Reaktionen durch die automatische Freigabe und Überprüfung durch das IAM-System. Die Rechtevergabe erfolgt dadurch in kurzer Zeit, aber auch nur für kurze Zeit. Entscheidend ist, dass insbesondere solche Zugänge und Privilegien nur für kurze Dauer vergeben werden, die mit höheren Risiken versehen sind. Welche Risiken aktuell besonders hoch sind, beantwortet die Risikoanalyse-Funktion der IAM-Lösung in nahezu Echtzeit.

Be the first to comment