Arbeiten Sie auch in einer IT-Abteilung, die kurz davor ist, ein "Profit Center" zu werden und kein "Cost Center" mehr? Müssen auch bei Ihnen die Unternehmensziele im Einklang mit der IT stehen? Dann ist Ihnen der Begriff ITIL und im Besonderen IT-Servicemanagement sicher ein Begriff. Die Umsetzung einer serviceorientierten "ITSM-Abteilung" ist aber ein längerer, sagen wir fast endloser Prozess, der gut vorbereitet sein will. [...]

Eine Schnittstelle zwischen Monitoring- und Ticketsystem übergibt die korrelierten Meldungen der Services mit zusätzlichen Informationen (CI, Fehler etc.) an das Ticketsystem und weist sie gegebenenfalls gleich der zu bearbeitenden Queue zu. Bei Annahme eines Tickets gibt die Schnittstelle ein „Acknowledged“ an das Monitoring zurück, damit die Bearbeitung auch dort bekannt ist und weitere Meldungen zu dem Thema verhindert werden.

Innerhalb des Ticketsystems sollten Sie eine Übersicht Ihrer Tickets/CIs haben, damit Sie die gesamten Aufwände Ihrer Services im Blick haben. Eine derartige Übersicht sollte es auch in der CMDB geben.

DAS RICHTIGE TOOL AUSWÄHLEN

Der Auswahlprozess der Tools ist nie einfach: Das System soll möglichst alle Anforderungen abdecken, darf allerdings das Budget nicht sprengen. Versuchen Sie, sachlich und strukturiert an die Suche heranzugehen. Nehmen Sie ein weißes Blatt Papier, um Ihre Anforderungen festzuhalten, unabhängig von vorhandenen Installationen. Denken Sie sowohl an die mittelfristigen als auch langfristigen Ziele der Abteilungen (inklusive der Fachabteilungen) und die möglichen Risiken einer Implementierung.

Neben den kommerziellen Anbietern gibt es auch offene Lösungen, die die Anforderungen der meisten Unternehmen abdecken und die nötige Flexibilität und Sicherheit mit sich bringen. Viele Organisationen haben bereits die Vorteile entdeckt, die Open Source-Software mit sich bringt. Geringe Betriebskosten (TCO), Skalierbarkeit, Kontrolle und Flexibilität, keine Kosten für Lizenzmanagement und geringere Ausgaben für Upgrades bzw. Instandhaltung sind nur einige davon. Open Source erspart seinen Nutzern die Risiken und Nachteile einer Single Source-Lösung. Am wichtigsten ist jedoch, dass Sie als Nutzer nicht vom Terminplan des Händlers abhängig sind, denn anstelle einer einzelnen Bezugsperson steht Ihnen ein ganzes Netzwerk von IT-Dienstleistern zur Verfügung.

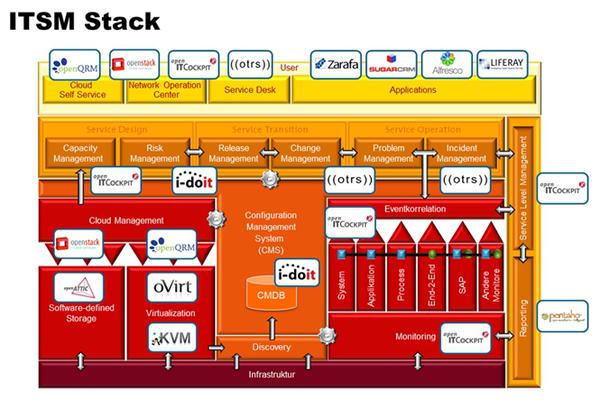

Das Schaubild zeigt eine mögliche Umsetzung zur Abdeckung der bekanntesten Standardanforderungen mit Open Source-Produkten.

* Tom Eggerstedt ist Account Manager bei der it-novum GmbH.

Be the first to comment