Android 6.0 Marshmallow ist jetzt offiziell erhältlich. iOS 9 gibt es schon ein Weilchen. Doch welches Betriebssystem hat eigentlich die besseren Features? Wir lassen die beiden Rivalen gegeneinander antreten. [...]

RUNDE 2: KONTROLLE ÜBER NUTZERDATEN

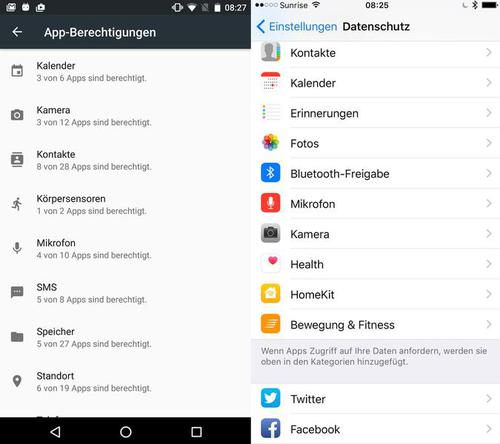

Bislang war es unter iOS üblich, dass man neuen Apps keine pauschalen Rechte einräumen musste, sondern nur Zugriff auf Nutzerdaten, die man auch tatsächlich in den Einstellungen freigegeben hat. Mit Android Marshmallow geht das jetzt ebenfalls.

Man erkennt unschwer, dass Google bei der App-Zugriffsberechtigung geschickt von Apple abgekupfert hat. Der Suchmaschinist hat es aber sehr gut umgesetzt.

Apple hat aber auch schon länger erkannt, dass ein Fingerabdruckscanner vielseitig genutzt werden kann, wenn er sicher umgesetzt wird: nämlich nicht nur für die Bildschirmsperre, sondern auch für Inhalte und zum Bezahlen. Letzteres versucht Google nun auch langsam mit Android Pay. Jedoch muss fairerweise eingeräumt werden, dass bei Google die Umsetzung stark von den Geräteherstellern abhängt, die überhaupt auf einen Fingerscanner setzen wollen.

APPLE GEWINNT

Zwar bieten nun beide Anbieter eine ausgefeilte Nutzerdatenkontrolle an. Apple hats aber schon länger vorgemacht und überlässt es Entwicklern sogar, heikle Apps durch einen Fingerabdruck vor neugierigen Blicken zu schützen. Bleibt höchstens ein vielleicht subjektiver Eindruck: Man bekommt unter iOS nicht nur die App-Berechtigungsgruppen zu Gesicht. Unterhalb werden in derselben Ansicht auch die kürzlich hinzugefügten Apps angezeigt. Diese Runde geht an Apple.

Be the first to comment