Namensauflösung und IP-Adressen-Verteilung? Alles ein alter Hut und seit Jahr und Tag bekannt - könnte man meinen. Aber es gibt auch für diese grundlegenden Netzwerkwerkdienste kleine und große Helferlein. [...]

VON DER KONSOLE AUS

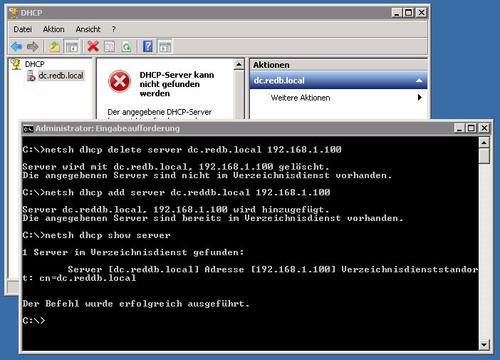

Obwohl das Betriebssystem von Microsoft „Windows“ heißt, ist es seit Jahren möglich beinahe alle Funktionalitäten auch über die Kommandokonsole oder aus Skript-Jobs heraus anzusteuern. Da macht DHCP keine Ausnahme. Das älteste Kommando, um Netzwerkkonfigurationen als Administrator durchzuführen, ist die „Network Shell“ – kurz „netsh“. Der Vorteil der Network Shell ist ihre universelle Anwendbarkeit innerhalb der Windows-Serverfamilie. Ein Kommando für einen Windows Server 2003 kann der IT-Profi unverändert auch auf einem aktuellen Windows Server 2012 R2 nutzen.

Eine komplette Auflistung aller Befehle würde den Rahmen dieses Beitrags sprengen. Zudem gibt es diese Auflistung bereits – auf Microsoft TechNet unter „Netsh Befehle für DHCP“ und in der Gesamtliste aller Befehle „Netsh-Befehle für IP-Schnittstellen„. Beispielsweise kann ein Administrator mit dem Befehl „netsh dhcp show server“ alle DHCP-Server der Domäne auflisten. Das Kommando „netsh dhcp delete {Servername} {IP-Adresse}“ entfernt beispielsweise den benannten DHCP-Server.

Wer sich in einer Windows-Umgebung dafür interessiert, welcher Computer zu welchem Zeitpunkt eine DHCP-Lease zugewiesen bekam, der sollte einen Blick in die DHCP-Log-Dateien werfen. Sofern an der grundlegenden Konfiguration keine Veränderungen vorgenommen wurden, so finden sich diese Dateien auf dem Systemlaufwerk im Windows-Verzeichnis im Ordner „DHCP“. Das CSV-Format ist reicht einfach aufgebaut: ID, Datum, Zeitstempel, Beschreibung, IP-Adresse, Host-Name, MAC-Adresse. Eine detaillierte Beschreibung der IDs findet der interessierte Leser im Microsoft-Technet unter „Analyze DHCP Server Files„.

*Thomas Bär und Frank-Michael Schlede sind freie Journalisten.

Be the first to comment