Seafile ist eine Alternative zur populären ownCloud für die Konfiguration einer Private Cloud. Lesen Sie, wie sich Seafile unter Ubuntu installieren und verwenden lässt. [...]

QUOTAS SETZEN

Nun kann es mühsam sein, jedem einzelnen Anwender ein Quota zu verpassen. Vielleicht möchten Sie dafür einen Standard-Wert benutzen. Das ist möglich und sie konfigurieren das über die Datei seafile.conf im Verzeichnis seafile-data.

Hier würden Sie eine Sektion einfügen, die wie folgt formatiert ist.

Code

1 [quota]

2 default = 5

# Standard Speicherplatz des Users, nur in „integer“

Somit hätte nun jeder Anwender fünf GByte Storage zur Verfügung. Das gilt auch für bereits angelegte Nutzer. Sollte jemand mehr Platz benötigen, können Sie das via WebGUI überschreiben. Sobald Sie Änderungen in der Konfigurations-Datei vornehmen, müssen Sie Seafile neu starten.

Tipp: In der Datei seafile.conf legen Sie unter anderem auch fest, wie lange der Verlauf von Dateien bei Änderungen gespeichert werden soll. Ebenso verändern Sie hier die maximale Upload- und Download-Größen. Es lohnt sich, im Handbuch das Kapitel über die Datei durchzulesen. Sie können diese Einstellungen nicht im WebGUI vornehmen.

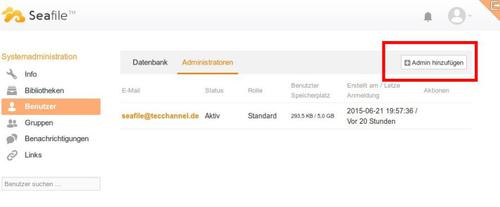

WEITERE ADMINISTRATOREN

Möchten Sie weiteren Anwendern Adminstrator-Rechte geben, dann klicken Sie in der Systemverwaltung auf Administratoren. Oben rechts finden Sie die Schaltfläche Admin hinzufügen.

SEAFILE SERVER AUTOMATISCH BEI SYSTEMSTART AUSFÜHREN

Wollen wir bei unserer Ubuntu-Installation Seafile automatisch starten, dann legen wir die Datei seafile-server im Verzeichnis /etc/init.d an. Dort kopieren Sie das Skript hinein, das Sie im Handbuch finden. Allerdings müssen wir für unsere Installation noch ein paar Parameter anpassen. Die für unser Szenario geänderten Parameter sind wie folgt:

Code

1 seafile_dir=/home/seafile/tecchannel

2 fastcgi=true

…

Erstellen Sie außerdem die Datei seafile-server.conf im Verzeichnis /etc/init/. Dort kopieren Sie die Zeilen für die Verwendung mit MySQL hinein:

Code

1 start on (started mysql

2 stop on (runlevel [016])

3 /etc/init.d/seafile-server start

4 post-stop script

5 end script

Code

1 and runlevel [2345])

2 pre-start script

3 end script

4 /etc/init.d/seafile-server stop

Zum Schluss machen Sie die Datei seafile-server noch ausführbar.

sudo chmod +x /etc/init.d/seafile-server

Starten Sie nun den Server neu, sollte auch Seafile automatisch laufen.

Be the first to comment