Intrusion-Detection-Systeme (IDS) wie Snort analysieren den Netzwerkverkehr und erkennen unautorisierte Zugriffe. Wir zeigen Ihnen, wie Sie Snort konfigurieren und Regeln erstellen, um solche Angriffe abzuwehren. [...]

Im Bereich der Überwachung und Überprüfung von Netzwerken auf Attacken und Einbrüche ist die Open-Source-Software-Snort eines der bekanntesten Tools. Snort überwacht verdächtigen Netzwerkverkehr, indem es die Daten der lokalen Netzwerkkarte des Servers oder Rechners analysiert.

SO FUNKTIONIERT SNORT

Snort betreiben Sie entweder auf einem eigenständigen Server, einem Rechner im Netzwerk oder über eine Live-DVD wie Security Onion. Während der Analyse des Netzwerkverkehrs vergleicht Snort die Daten mit denen bekannter Angriffe. Dazu verfügt die Open-Source-Anwendung über Regeln, die Angreifer erkennen können. Sobald ein potenzieller Angriff bekannt wird, zeigt Snort Warnungen an. Damit das Programm auch aktuelle Angreifer im Netzwerk erkennt, müssen Sie die Signature-Dateien aktualisieren, genauso wie bei Antivirenprogrammen.

SO INSTALLIEREN SIE SNORT

Die Installation auf Windows-Rechnern ist recht einfach. Sie laden die Snort-Installationsdatei auf den Windows-Rechner, auf dem Sie Snort installieren wollen. Zusätzlich laden Sie im Download-Bereich von Snort auch die aktuellen Regeln für die eingesetzte Version herunter. Damit der Download freigeschaltet wird, müssen Sie sich mit einer E-Mail-Adresse und einem Kennwort registrieren. Der Download der Regeldateien hat eine Größe von etwa 34 MByte, was zeigt, dass einige Daten enthalten sind.

Die Regeldateien liegen in gepackter Form vor. Außerdem brauchen Sie die kostenlose Open-Source-Erweiterung WinPcap 4.1. Diese Erweiterung wird auch von vielen Sniffer-Programmen benötigt, zum Beispiel von WireShark.

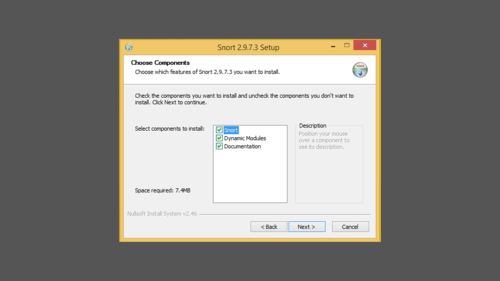

Für die Installation sind die Installationsdateien von Snort und die erstellten Regeln erforderlich. Nach dem Download der beiden Dateien starten Sie die Installation. Bei der Auswahl der Komponenten können Sie alle ausgewählten Funktionen installieren lassen.

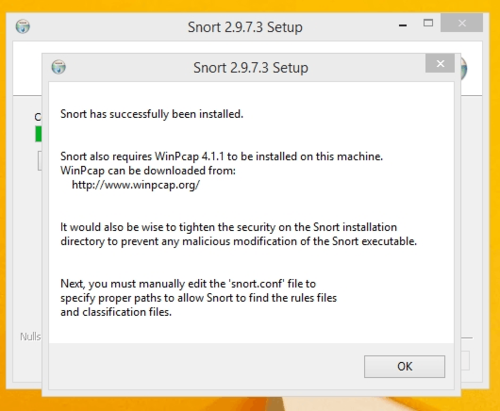

Nach der Installation erhalten Sie noch die Information, dass Sie WinPcap 4.1.1 benötigen. Die Erweiterung können Sie nachträglich installieren.

An dieser Stelle ist die Installation abgeschlossen, Sie müssen aber noch die Regeln für Snort integrieren. Wie das geht, zeigen wir Ihnen im nächsten Abschnitt.

Be the first to comment