Intrusion-Detection-Systeme (IDS) wie Snort analysieren den Netzwerkverkehr und erkennen unautorisierte Zugriffe. Wir zeigen Ihnen, wie Sie Snort konfigurieren und Regeln erstellen, um solche Angriffe abzuwehren. [...]

SNORT TESTEN UND NETZWERKE ÜBERPRÜFEN

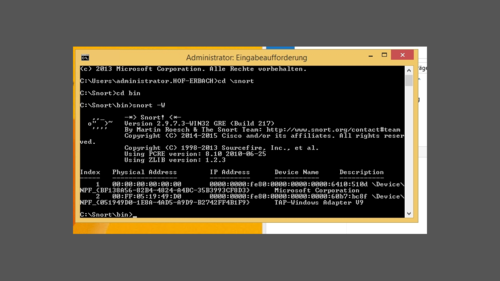

Öffnen Sie im ersten Schritt eine Befehlszeile mit Administratorrechten und wechseln in das Snort-Installationsverzeichnis und hier in das Verzeichnis bin. Mit Snort.exe -W werden die Interfaces angezeigt, mit denen Sie im Netzwerk nach Angreifern suchen können.

Mit

snort -i

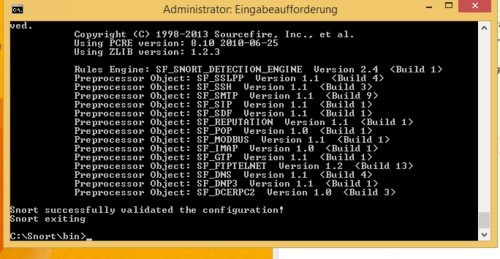

testen Sie die Konfigurationsdatei und prüfen so, ob Snort generell funktioniert.

Wenn der Test erfolgreich abgeschlossen ist, erhalten Sie eine entsprechende Meldung. Snort ist jetzt einsatzbereit. Im Anschluss können Sie überprüfen, ob Snort auch Alarme melden kann, wenn ein Angreifer gefunden wird. Dazu öffnen Sie die Datei „local.rules“ im Verzeichnis „C:Snortrules“. Tragen Sie unterhalb der Beschreibung die folgenden Zeilen ein:

Alert icmp any any -> any any (msg:“Snort Test“; sid:1000000001;)Alert udp any any -> any any (msg:“Snort Test UDP“; sid:1000000002;)Alert tcp any any -> any any (msg:“Snort Test TCP“; sid:1000000003;)

Speichern Sie die Datei, und starten Sie den Scanvorgang mit:

snort -i

Snort beginnt jetzt mit den Tests des Netzwerks und sollte während dieser Testphase entsprechende Informationen anzeigen.

*Thomas Joos ist freiberuflicher IT-Consultant und seit 20 Jahren in der IT tätig.

Be the first to comment