Beim Aufbau von virtuellen Netzwerken in Microsoft-Hyper-V- und VMware-vSphere-Umgebungen müssen Administratoren einige Aspekte beachten. [...]

SYSTEM CENTER VIRTUAL MACHINE MANAGER VNEXT UND NETWORK CONTROLLER

Bestandteil des Nachfolgers von Windows Server 2012 R2 wird der neue Network-Controller-Rollendienst. Dieser erlaubt die zentrale Verwaltung, Überwachung und auch Konfiguration von Netzwerkgeräten über Windows-Server. Der Network Controller soll für Netzwerke die gleichen Funktionen bieten, wie IP-Adressmanagement als Rollendienst für die Verwaltung von IP-Adressen im Netzwerk, mit dem Unterschied, dass der Network Controller auch Geräte von Drittherstellern zentral verwalten kann.

Außerdem lassen sich auch Clouddienste wie Microsoft Azure anbinden und zentrale, zusammen mit lokalen (On-Premise) Netzwerken verwalten. Neben Hardware-Geräten lassen sich mit dem Network Controller auch Softarebasierte Netzwerkdienste verwalten, nicht nur auf Basis von Windows Server vNext, sondern auch auf Basis von Windows Server 2012 R2.

Besonders eng arbeitet der neue Network Controller in Windows 10 Server mit Hyper-V-Hosts und VMs zusammen, die mit System Center Virtual Machine Manager vNext verwaltet werden. Microsoft stellt, neben den Technical Previews für Windows Server vNext und Windows 10, auch die Technical Preview von System Center vNext zur Verfügung.

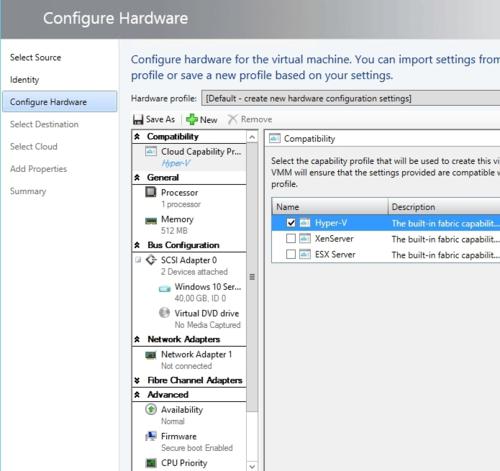

Sie können in der Technical Preview von SCVMM vNext logische Switches erstellen und mit allen Einstellungen zu Servern mit Windows Server vNext zuweisen. Auch Profile und Klassifizierungen können Sie verwenden. Allerdings haben in der Vorabversion nur die Bandbreiteneinstellungen eine Funktion. Sobald weitere Testversionen zur Verfügung stehen, sollen sich diese auch an Network Controller anbinden lassen und durch diesen steuerbar und überwachbar sein.

Eine weitere Neuerung in SCVMM vNext besteht darin, dass die virtuellen Netzwerkadapter besser konfiguriert werden können. Später funktioniert das auch zusammen mit dem Network Controller-Dienst. Sie können jetzt zum Beispiel mehrere virtuelle Netzwerkadapter bereits bei der Bereitstellung von virtuellen Servern zur Verfügung stellen. Administratoren können jetzt auch in den Vorlagen für virtuelle Server den Netzwerkadapter benennen. Das funktioniert ähnlich zu Consistent Device Naming (CDN) in physischen Netzwerkadaptern. Dazu muss aber der virtuelle Server als Generation 2-VM erstellt und mit Windows Server vNext installiert werden.

In SCVMM vNext können Sie logische Netzwerk, MAC-Adress-Pools, VM-Netzwerke und IP-Adresspools dazu verwenden um Netzwerkkonfigurationen für VMs zu erstellen und zentral zu verwalten. Auch hier spielt Network Controller eine wichtige Rolle, da er die Steuerung und Überwachung übernehmen kann.

*Thomas Joos ist freiberuflicher IT-Consultant und seit 20 Jahren in der IT tätig.

Be the first to comment