Viele Nutzer sind immer noch misstrauisch, wenn es um die Sicherheit der eigenen Daten auf öffentlichem Cloud-Speicher im Netz geht. Da bietet es sich an, die eigene NAS als Cloud-Speicher zu verwenden. [...]

Cloud-Speicher sind weder aus der professionellen IT noch aus dem alltäglichen Gebrauch wegzudenken: Selbst Anwender, die meinen nie etwas mit Cloud-Computing zu tun haben zu wollen, nutzen häufig völlig unbewusst Cloud-Techniken, wenn sie ihr Smartphone einsetzen und dabei die vorkonfigurierten Dienste von Apple, Google oder Microsoft einsetzen. Spätestens seitdem sich der Gebrauch von Dropbox und ähnlichen Lösungen sich sowohl im privaten als auch im Business-Bereich sehr umfassend durchgesetzt hat, möchten die meisten Nutzer diesen Komfort auch nicht mehr missen. Aber nicht erst seit der Aufregung rund um die Methoden der NSA und der bundesdeutschen Behörden sind viele Anwender misstrauisch und besorgt, wie es um die Sicherheit ihrer Daten in der Wolke bestellt ist.

Als Lösung bietet sich da der Einsatz der „eigenen Wolke“ an – ein Speicher, der sich im heimischen beziehungsweise firmeninternen Netzwerk befindet und auf den die Nutzer im Idealfall nur mit einem Browser von überall her zugreifen können. Wer schon ein NAS-System im Einsatz hat, wird dieses dann am liebsten ebenfalls zu diesem Zweck einsetzen wollen. Wir stellen die Techniken vor, beleuchten die Möglichkeiten und weisen auch auf die Risiken der „eigenen Wolke“ im realen Einsatz hin.

ANBINDUNG: TECHNIK UND RISIKEN

Wer die Daten, Bilder und Filme, die er auf seinem NAS-System beheimatet, auch über das Netz von überall her erreichen möchte, muss dazu zunächst einmal einige technische Hürden überwinden. So sind Heimnetzwerke und selbstverständlich auch die Firmennetzwerke in der Regel so konfiguriert, dass es Firewall und ein Router mit Hilfe von NAT zwar einen problemlosen Verkehr aus dem eigenen Netz ins Internet erlauben, dass der umgekehrte Weg aber aus Sicherheitsgründen in der Regel versperrt bleibt.

Soll die eigene NAS aus dem Internet erreichbar sein, so besteht eine Möglichkeit also darin, eine Portfreigabe einzurichten und somit quasi eine Lücke in der eigenen Firewall zu öffnen – mit den entsprechenden Konsequenzen. So kommen bei einem Zugriff via FTP (File Transfer Protocol) in der Regel die Ports 20 und 21 zum Einsatz, was auch allgemein bekannt ist und damit auch die Gefahr von Angriffen auf das eigene Netzwerk deutlich erhöht.

Hier kann es hilfreich sein, wenn der Administrator nach außen für den FTP-Zugang einen hohen Port freigibt, der dann im eigenen Netz an den richtigen Port der eigenen NAS weitergereicht wird. Auch hier besteht aber die Gefahr der unverschlüsselten Verbindung ins eigenen Netz, solange nicht konsequent SSH-Verbindungen (Secure Shell) in Verbindung mit SFTP (Secure File Transfer Protocol) zum Einsatz kommen.

Ein weiteres Problem besteht für die meisten Anwender und auch viele kleine Unternehmen darin, dass sie in der Regel keine feste IP-Adresse besitzen, sondern eine solche von ihrem Provider dynamisch zugeordnet bekommen. Zudem trennen die deutschen Internet-Provider in der Regel alle 24 Stunden einmal die Verbindung – danach besitzt der Nutzer dann (nicht immer) eine neue IP-Adresse. Unter diesen Umständen ist es natürlich sehr schwer, die NAS von außen zu erreichen. Hier hilft ein dynamischer DNS-Dienst, der eine von eben diesem Dienst vergebene URL immer mit der jeweils aktuellen IP-Adresse verbindet und somit die Erreichbarkeit garantiert. DynDNS war jahrelang ein Synonym für einen solchen Dienst im Internet und stand auch kostenlos zur Verfügung.

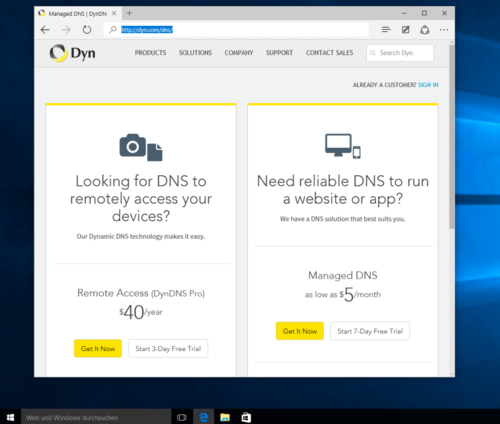

In der Zwischenzeit können Nutzer diesen Dienst nur noch drei Tage kostenlos testen, danach muss für die einfachen Dienste eine Jahresgebühr von 40 Dollar entrichtet werden. Allerdings stehen in der Zwischenzeit auch im deutschsprachigen Raum einige Alternativen zur Verbindung, die nach wie vor ein Teil dieser Dienste kostenfrei bereitstellen.

Dazu zählen beispielsweise Seiten wie DYNDNS Service, GoIP oder Dynamic DNS Service, ein Dienst, der von der Firma SecurePoint zur Verfügung gestellt wird. Diese Web-Seiten unterscheiden sich dabei durchaus durch Menge der Hosts und Domains, die dem Nutzer ohne Zusatzkosten angeboten wird und auch die Konfiguration ist je nach Anbieter komplexer oder leichter zu bewältigen. Hier kann sich also jeder Anwender ein entsprechendes Angebot aussuchen und im Zweifelsfall dann später auch zu den erweiterten kostenpflichtiger Dienste des jeweiligen Anbieters wechseln.

Be the first to comment