Daten, die über das Internet wandern, sind oft nur unzureichend oder überhaupt nicht geschützt. Wird diese Gefahr im rein privaten Bereich noch häufig toleriert, kann das beim professionellem Einsatz so nicht sein: Ein VPN kann hier helfen. [...]

WELCHES VPN DARF ES SEIN?

Wer ein VPN aufbauen will oder muss, steht also vor der Wahl. Dabei betrifft diese Auswahl nicht nur die Unterscheidung zwischen der technischen Umsetzung und damit möglichst reibungslosen Implementierung in die eigene IT-Umgebung, sondern auch die Wahl aus der breiten Palette an Produkten: Soll es eine kostenfreie Version wie OpenVPN sein, die von der Open Source-Gemeinschaft unter GPL-Lizenz zur Verfügung zur Verfügung gestellt wird? Oder kommt eher eine kommerzielle Software wie der sogenannte universelle VPN-Client der Firma NCP in Frage?

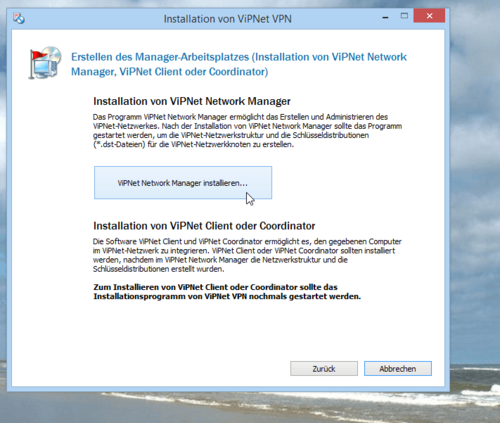

Gerade bei den kommerziellen Produkten steht den IT-Verantwortlichen und Administratoren eine große Palette von Lösungen zur Verfügung, die dann auch weitergehende Features wie beispielsweise eine durchgehende Verschlüsselung und eine integrierte Firewall bei der Software ViPNet der Firma infotecs anzubieten haben.

Wer mit all seinen Client-, Server- und mobilen Systemen in einem reinen Windows-Netzwerk arbeitet, sollte sicher auch den Einsatz von DirectAccess als standardmäßig vorhandene VPN-Lösung in Betracht ziehen. Für die IT-Profis bleibt es dabei jedoch wichtig, dass sie eine solche Technik nicht nur testen, einführen und warten können, sondern dass sie diese als Teil eines umfassenden Sicherheitskonzeptes in die eigne IT-Umgebung integrieren müssen. Deshalb ist die Wahl des „richtigen“ VPNs immer auch von den Anforderungen der Firma und der Nutzer abhängig.

*Frank-Michael Schlede und Thomas Bär sind freie Autoren.

Be the first to comment