Da Industrieanlagen und kritische Infrastrukturen etwa für die Strom- und Wasserversorgung hochverfügbar sein müssen, waren Systeme für deren Überwachung und Steuerung bisher meist isoliert. Doch mit der zunehmenden Vernetzung (IoT, Industrie 4.0) werden diese Systeme anfälliger für Manipulationen und Hackerangriffe. Dieser Artikel beschreibt die Herausforderungen und Lösungsansätze beim Schutz von Industrieanlagen. [...]

Stillstand bei der Produktion von Autos, manipulierte Mixturen für Medikamente in der Pharmaindustrie oder flächendeckende Stromausfälle – die denkbaren Szenarien für Hackerangriffe auf Industrieanlagen oder kritische Infrastrukturen sind vielfältig. Seit der Wurm Stuxnet im Jahr 2010 eine iranische Urananreicherungsanlage und 2013 ein russisches Atomkraftwerk manipuliert hat, ist die Gefahr für Industrieanlagen, Strom- und Wasserversorgungssysteme etc. gestiegen. Ende 2014 berichtete beispielsweise das Bundesamt für Sicherheit in der Informationstechnik (BSI), dass ein deutsches Stahlwerk gehackt wurde; da die Steuerelemente ausfielen, ließ sich ein Stahlofen nicht mehr herunterfahren.

Laut Kaspersky Lab gab es 2014 etwa 13.000 Vorfälle im Monat, bei denen Computer mit automatischen Prozesskontrollsystemen von Firmen wie General Electric, Siemens, Rockwell oder Emerson mit Malware infiziert werden sollten. ICS (Industrial Control Systems) oder SCADA-Systeme (Supervisory Control and Data Akquisition) bilden den Kern von Industrieanlagen und kritischen Infrastrukturen. Sie überwachen, steuern und optimieren Maschinen, Motoren oder Pumpen. Die sensiblen und kritischen Daten dieser Systeme müssen hochverfügbar sein und sicher übertragen werden.

GEFAHR STEIGT DURCH VERNETZUNG

Doch mit der zunehmenden Vernetzung von IT und Produktion im Internet der Dinge, Stichwort Industrie 4.0, wachsen auch die Herausforderungen in puncto Sicherheit. „Ein wichtiges Einfallstor für Hacker sind die Netzwerkübergänge zwischen Office-IT und Produktionsnetz. Hier können Würmer, Trojaner oder andere unerwünschte Programme von der herkömmlichen Infrastruktur aus in die Produktionsumgebung gelangen“, erläutert Lars Kroll, Sicherheitsexperte bei Symantec. „Natürlich sind auch Anlagen verwundbar, die direkt mit dem Internet verbunden sind. Angreifer können zum Beispiel mit der Suchmaschine Shodan einfach nach ungesicherten Industriegeräten und -systemen weltweit suchen.“

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) listet folgende zehn kritische Bedrohungen, denen industrielle Steuerungssysteme derzeit ausgesetzt sind:

- Infektion mit Schadsoftware über Internet und Intranet

- Einschleusen von Schadsoftware über Wechseldatenträger und externe Hardware

- Social Engineering

- Menschliches Fehlverhalten und Sabotage

- Einbruch über Fernwartungssysteme

- Mit dem Internet (via IP) verbundene Steuerungskomponenten

- Technisches Fehlverhalten und höhere Gewalt

- Kompromittierung von Smartphones im Produktionsumfeld

- Kompromittierung von Extranet und Cloud-Komponenten

- (Distributed) Denial of Service Angriffe – (D)DoS

UNTERSCHIEDLICHES VERSTÄNDNIS VON SICHERHEIT IN IT UND PRODUKTION

Udo Schneider, Security Evangelist bei Trend Micro, sieht zudem ein grundsätzliches Problem: „Bestehende Industriesysteme wurden weder für eine Online-Verbindung konzipiert, noch mit einem Fokus auf IT-Sicherheit entwickelt. Der Schwerpunkt liegt auf Verfügbarkeit und physischer Sicherheit, sprich Safety. Bei der IT geht es um Security, sprich den Schutz der IT-Systeme vor Angreifern oder vor Sabotage. Es existiert hier oft ein unterschiedliches Verständnis von Sicherheit.“

Bei Safety geht es vor allem um die physische Sicherheit und den Arbeitsschutz bei der Bedienung einer Maschine oder eines Produktionsprozesses. Für Sicherheit im Sinne von Safety gibt es viele Normen und Richtlinien mit konkreten Anweisungen für den Bau und Betrieb sicherer Systeme, darunter beispielsweise die DIN EN ISO 13849 mit Gestaltungsleitsätzen zu sicherheitsbezogenen Teilen von Steuerungen.

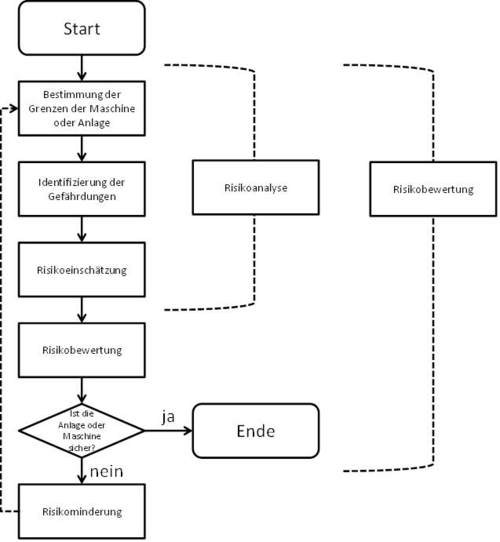

„Das Risiko ist hier meist klar umrissen. Ein rotierendes Werkstück zum Beispiel fliegt mit bestimmter Geschwindigkeit weg, wenn eine Antriebswelle reißt. Im Rahmen der Risikobewertung geht es dann darum, dieses Risiko etwa durch eine Glaswand zu minimieren“, so Udo Schneider. Der Prozess der Risikobewertung läuft dann so lange, bis das Risiko ausreichend gemindert ist. Sollte ein geringes Restrisiko bestehen, wird es dokumentiert. Damit ist die Risikobewertung „beendet“.

Security beschreibt im Gegensatz zu Safety die Sicherheit von IT-Systemen. Auch hier haben sich im Laufe der Zeit verschiedene Normen und Rahmenwerke für die Risikobewertung etabliert, beispielsweise die ISO 27XXX Normen, der BSI IT-Grundschutz, ITIL (Information Technology Infrastructure Library) oder COBIT. „Im Gegensatz zur Safety, bei der die Risikobewertung beendet wird, sobald das Risiko ausreichend gemindert ist, erfolgt die Risiko-Analyse und -minimierung bei IT-Security aber als kontinuierlicher Prozess. Es gibt hier keinen Endpunkt“, erklärt Schneider.

Be the first to comment