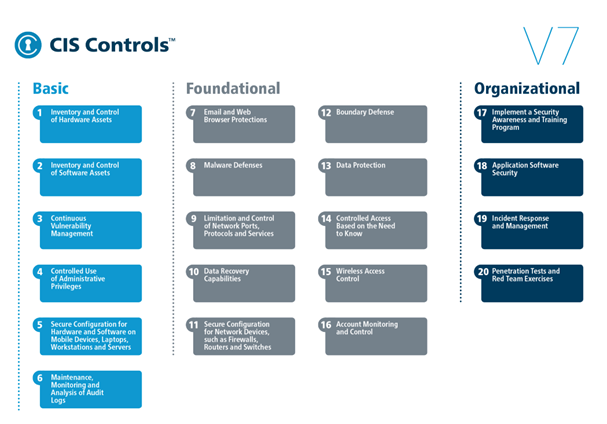

Standards sind zwar nicht das A und O für die Sicherheit, aber sie bieten einen ausgezeichneten Ausgangspunkt. Ein gemeinsamer Satz von Standards sind die Top 20 Controls des Center for Internet Security (CIS), eine nach Prioritäten geordnete Liste von 20 bewährten Verfahren, die Unternehmen bei der Verbesserung der Cybersicherheit helfen. [...]

Viele Unternehmen können die Frage, ob sie über die nötige Cloud-Sicherheit verfügen, nicht oder nur unzureichend beantworten. Die Wahrheit ist, dass es keine richtige Antwort gibt – mein Palo Alto Networks. Unternehmen sollten sicher sein, dass sie die Grundlagen gut abdecken. Hier helfen die Top 20 Controls des Center for Internet Security (CIS). Wie ein Cloud-Sicherheitscheck mit den CIS Controls abläuft, erklären die Security-Experten von Palo Networks im folgenden Artikel.

CIS Controls: Benchmarks für die Cloud

Die Bedrohungsforschung zeigt, dass 65 Prozent der Sicherheitsvorfälle in der Cloud auf Fehlkonfigurationen von Kunden zurückzuführen sind. Warum ist diese Zahl so hoch? Weil Unternehmen die Sicherheitsgrundlagen nicht richtig verstehen. Hier können Standards wie die CIS-Kontrollmaßnahmen einen hervorragenden Maßstab für diese Grundlagen liefern.

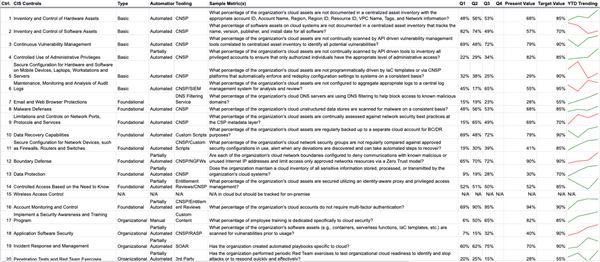

Nach Meinung von Palo Alto Networks ist es ein guter Ansatz für die Cloud-Sicherheit, diese 20 Kontrollmaßnahmen mit dem aktuellen Status abzugleichen. Mit Ausnahme der Nummer 15, Wireless Access Control, sind diese alle in unterschiedlichem Maße für Infrastruktur-as-a-Service (IaaS), Plattform-as-a-Service (PaaS) und Software-as-a-Service (SaaS) relevant.

Vollständiger Überblick zur Cloud-Sicherheit mit CIS 20

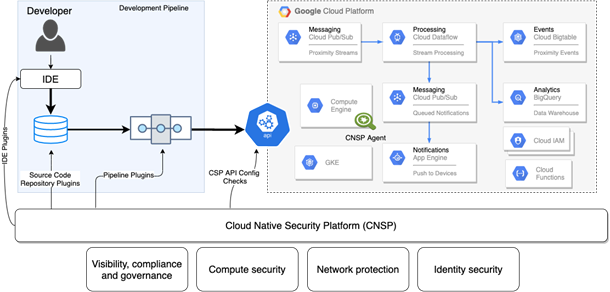

Der Trick für das Sicherheitsprogramm besteht darin, so viele der 20 Kontrollen wie möglich mit cloudnativen Tools zu messen. Dies sind Plattformen, die mit mehreren Cloud-Service-Providern (CSPs), Hybrid-Cloud-Umgebungen und gängigen Software-Entwicklungstools wie CircleCI, GitHub und Jenkins integriert sind.

Die meisten Sicherheitsteams denken nur an die Angriffsfläche auf den CSP, aber die gesamte CI/CD-Pipeline ist ebenso kritisch. Aus diesem Grund ist es wichtig, Sicherheitsplattformen zu verwenden, die über alle wichtigen Public-Cloud-Anbieter und Entwicklungspipelines hinweg vollständig integriert sind. Andernfalls ist nur ein Teil des Bildes sichtbar, siehe Abbildung 2 unten.

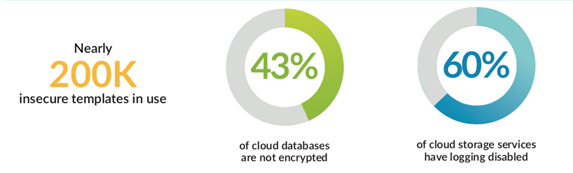

Den meisten Sicherheitsprogrammen fehlt dieser ganzheitliche Blick in die Entwicklungspipeline, wie der (englischsprachige) Spring 2020 Cloud Threat Report von Unit 42 aufzeigt. Die Forscher analysierten Hunderttausende von Infrastructure-as-Code (IaC)-Templates und kamen zu einigen interessanten Ergebnissen. So sind fast 200.000 unsichere Templates im Einsatz, 43 Prozent der Cloud-Datenbanken sind nicht verschlüsselt und 60 Prozent der Cloud-Speicherdienste weisen eine deaktivierte Protokollierung auf. Diese Zahlen veranschaulichen, warum es wichtig ist, den gesamten Cloud-Stack bei der Bewertung der Cloud-Sicherheit zu untersuchen.

Quelle: unit42.paloaltonetworks.com/cloud

Wie man CIS Controls auf die Cloud-Entwicklung anwendet

Wie also können Unternehmen die CIS 20 auf ihren gesamten Cloud-Stack anwenden?

Zunächst ist es ratsam, sich den CIS Controls Cloud Companion Guide zu Gemüte zu führen. Der Leitfaden wird helfen, Metriken für jede Kontrolle zu erstellen, zu entscheiden, welches Endergebnis angepeilt ist, und rückwärts zu arbeiten, um zu bestimmen, wo und wie Daten gesammelt werden sollen.

Auch hier ist es wichtig, den gesamten Cloud-Stack im Auge zu behalten. Dabei gilt es, sich nicht nur auf den CSP zu konzentrieren, sondern darauf zu achten, die gesamte Entwicklungspipeline einzubeziehen. Diese 20 kritischen Kontrollen sollten gleichmäßig über den gesamten Stack verteilt sein.

Man sollte aber nicht erwarten, dass dieser Prozess über Nacht perfekt ist. Eine gute Möglichkeit, dies zu testen, wäre es, diese Metriken zu einer Schlüsselanforderung für alle Proofs-of-Concept zu machen, die das Team wahrscheinlich auf cloudnativen Sicherheitsplattformen (CNSPs) ausführt. Die Schlüsselfrage ist, ob die CNSP es ermöglicht, diese Metriken im Laufe der Zeit zu verfolgen und gegebenenfalls Korrekturmaßnahmen zu ergreifen.

Wie viel ist genug Cloud-Sicherheit?

Unternehmen können die Frage, ob sie „genug“ Cloud-Sicherheit haben, nur ansatzweise beantworten, indem sie zunächst die Grundlagen behandeln. Schritt Nummer zwei – und der Schlüssel zum langfristigen Erfolg in der Cloud – besteht dann darin, die Kontrollen im Laufe der Zeit über den gesamten Stack hinweg konsistent auszuführen. Dadurch erhalten die Verantwortlichen ein besseres Gefühl für den allgemeinen Sicherheitsstatus und können Aufschluss darüber gewinnen, ob ihre derzeitigen Kontrollen ausreichend sind.

Die Studie State of Cloud Native Security 2020 von Palo Alto Networks verdeutlicht anhand realer Daten, wie Tausende Unternehmen ihre Cloud-nativen Stacks schützen.

Be the first to comment