Professionelle Smartphone-Anwender haben heutzutage oft Zugriff auf unternehmenskritische Daten. Zugang zum Firmennetzwerk bieten die Mobiltelefone und oft auch Tablets meist sowieso, häufig sogar die privaten Geräte der Mitarbeiter. Grund genug, sich damit zu beschäftigen, wie im Verlustfall Schadensbegrenzung zu erreichen ist. [...]

BLACKBERRY PROTECT

Anwender von Black-Berry-Geräten können auf den kostenlosen Schutz von BlackBerry Protect setzen.

Installieren Sie die App auf dem BlackBerry. Anschließend können Sie auch über das Web-Interface von BlackBerry auf die Funktionen der App zugreifen. Hier bietet BlackBerry Protect die gleichen Funktionen wie iCloud von Apple, Android Device Manager von Google und die Windows-Phone-Suche von Microsoft.

Sie können über das Web-Interface das Gerät orten, einen Ton abspielen lassen oder es löschen beziehungsweise sperren. Der Vorteil dieser App ist, dass Sie die Daten auf dem Gerät auch sichern können. Für Anwender von Blackberry-Geräten ist diese kostenlose und einfach zu bedienende App so gut wie Pflicht.

DIEBSTAHLSCHUTZ MIT WINDOWS PHONE 8/8.1

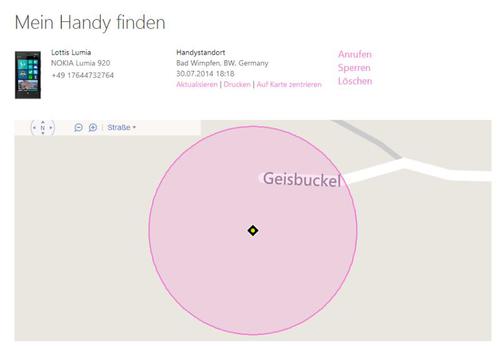

Anwender, die Windows Phone 8 nutzen, verwenden Sie ohnehin eine kostenlose Microsoft-ID, zum Beispiel eine E-Mail-Adresse bei Outlook.com/Outlook.de. Sobald Sie sich am Windows-Phone-8/8.1-Gerät mit einer Microsoft-ID angemeldet haben, können Sie auf der Windows-Phone Webseite von Microsoft die gleichen Funktionen nutzen, wie mit Apples iCloud oder Google Android Device Manager.

Auf diesem Weg können Sie Ihr Gerät anrufen, sperren oder lokalisieren. Den Dienst stellt Microsoft kostenlos zur Verfügung. Sie sehen auf der Windows Phone-Seite Ihr Telefon, und in der Weboberfläche stehen alle Funktionen zur Verfügung, die bei anderen Systemen nur über eine App integrierbar sind.

Sie müssen für diese Funktionen in Windows Phone 8/8.1 keine App installieren, sondern beim Einrichten des Telefons lediglich ein Microsoft-Konto hinterlegen. Alle Funktionen stehen dann direkt in Ihrem Microsoft-Konto zur Verfügung, ohne dass Sie irgendetwas einrichten oder installieren müssen. Aus diesem Grund ist dies für jeden zu empfehlen, der ein Windows-Phone-8/8.1-Gerät sein Eigen nennt.

Be the first to comment