Wenn Sie Ihren Mac nicht ständig eingeschaltet haben möchten, können Sie seine Betriebszeiten durch Zeitplanung reduzieren. [...]

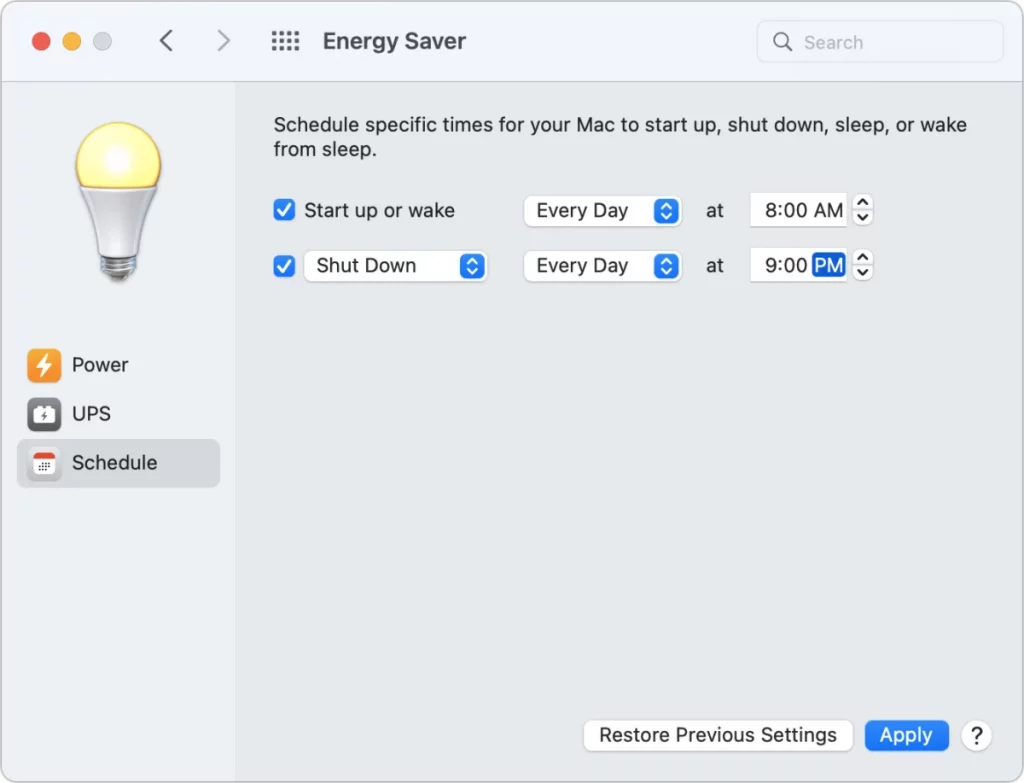

MacOS verfügt über ein eingebautes Zeitplanungswerkzeug für das Einschalten, den Ruhezustand, das Starten und das Herunterfahren, das Sie aber vielleicht noch nie benutzt haben. Sie finden die Registerkarte „Zeitplan“ in den Systemeinstellungen > Energiesparen auf Desktop-Macs und in den Systemeinstellungen > Batterie auf Mac-Laptops. (In älteren Versionen von macOS gibt es unten auf der Registerkarte „Energiesparen“ eine Schaltfläche „Zeitplan“).

Macs haben viele Funktionen, um die Abnutzung ihrer internen Komponenten zu reduzieren, wenn sie nicht aktiv genutzt werden. Festplatten werden heruntergefahren, Komponenten werden in den Ruhezustand versetzt – ein Mac Laptop kann sogar in einen Ruhezustand versetzt werden, der weniger Energie verbraucht als der normale Ruhezustand.

Das vollständige Ausschalten des Mac verbraucht jedoch immer weniger Energie und verursacht weniger Verschleiß als das Durchfließenlassen von Strom, insbesondere bei Desktopgeräten, die einen Mindeststrom aufrechterhalten müssen, um ihren Zustand aus dem Ruhezustand wiederherzustellen.

Mit der Option „Zeitplan“ in „Batterie“ oder „Energiesparen“ können Sie einen wiederkehrenden Timer für das Starten oder Aufwachen und das Herunterfahren oder den Ruhezustand Ihres Macs festlegen.

Auch wenn Sie nicht möchten, dass Ihr Mac heruntergefahren wird, möchten Sie vielleicht, dass er in den Ruhezustand versetzt wird, ohne diesen Modus aufrufen zu müssen, wenn Sie den Computer verlassen, ohne dass er in der Ansicht „Energie“ (Einstellungsbereich „Energiesparen“) oder in der Ansicht „Batterie und Stromadapter“ (Einstellungsbereich „Batterie“) dafür konfiguriert wurde.

Apple bietet Ihnen nur die Möglichkeit, zwei Aktionen zu planen: einen Zeitpunkt für das Starten oder Aufwachen, mit dem ein Mac wieder zum Leben erweckt wird, unabhängig davon, ob er ausgeschaltet ist oder sich im Ruhezustand befindet, sowie den Ruhezustand, den Neustart oder das Herunterfahren. Sie können wählen, ob die Aktion täglich, an Wochentagen, an Wochenenden oder an einem bestimmten Wochentag zu einer bestimmten Uhrzeit ausgeführt werden soll. Leider können Sie keine komplizierteren Kombinationen von Optionen planen, z. B. den Neustart jeden Sonntagabend und das Herunterfahren um 18 Uhr unter der Woche.

*Glenn Fleishman ist Redakteur bei der Schwesterpublikation Macwelt.

Be the first to comment