Ob Festplatte, E-Mail oder Dateiübertragung. Mit Verschlüsselung schützen Sie Ihre Daten zuverlässig. Lesen Sie, welche Methoden funktionieren. [...]

Postkarten waren einmal ein probates Mittel, um Nachrichten zu versenden – dabei störte es in den damaligen Zeiten kaum jemand, dass wenigstens der Postbote den Inhalt dieses „Datenträgers“ in Klarschrift mitlesen konnte. Was den Geheimhaltungsgrad angeht, so entsprechen die E-Mail-Nachrichten in der heutigen Zeit durchaus den früheren Postkarten. Hier kann jeder den Text einfach mitlesen, wenn er nur ein wenig Mühe und Sachverstand aufweist.

Was liegt also näher, als die Daten, die per E-Mail übertragen werden sollen, einfach zu verschlüsseln? Und wenn man gerade dabei ist, dann sollten doch bitte alle Daten auf der Festplatte und auf allen anderen Übertragungswegen ebenso wie bei Zugriffen über den Web-Browser, über eine VPN-Verbindung (Virtual Private Network) oder bei der Fernwartung nur noch verschlüsselt vorliegen.

Da die „universelle“ Verschlüsselung, die mit einem Knopfdruck die gesamte IT sicher verschlüsselt, leider noch nicht existiert, haben wir in diesem Ratgeber einige beispielhafte Verschlüsselungsmethoden für die verschiedenen Einsatzzwecke und entsprechende Programme zusammengestellt.

DER ANFANG: VERSCHLÜSSELUNG EINZELNER DATEIEN

Wer ein halbwegs aktuelles Windows-System besitzt, der besitzt auch direkten Zugriff auf eine Verschlüsselung für Dateien und Ordner: Seit Windows 2000 steht für Datenträger, die mit NTFS (New Technology Filesystem – das Standard-Dateisystem der modernen Windows-Systeme) formatiert wurden, auch eine Dateiverschlüsselung zur Verfügung. Dieses Feature wird von Microsoft als EFS (Encrypting File System) bezeichnet. Die Bezeichnung ist allerdings etwas irreführend, da es sich nicht um ein Dateisystem handelt, sondern um ein Betriebssystemfeature, das einzelne Dateien oder Ordner verschlüsseln kann.

WELCHE VORTEILE BIETET DIESE VERSCHLÜSSELUNGSMETHODE?

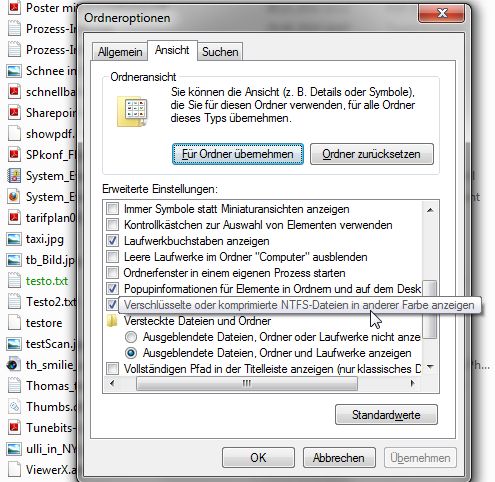

Sie ist einfach einzusetzen und direkt ins Betriebssystem integriert: Ein Rechtsklick auf eine Datei oder einen Ordner, dann die Eigenschaften auswählen und dort bei den Attributen auf „Erweitert“ klicken. Nach anschließender Auswahl von „Inhalt verschlüsseln, um Datei zu schützen“ ist die Datei gesichert. Sie befindet sich nun verschlüsselt auf der Festplatte, während der Vorgang für den Anwender völlig transparent bleibt. Hat er bei den Ordneroptionen die entsprechende Einstellung gewählt, so wird er eine verschlüsselte Datei oder einen verschlüsselten Ordner nur an der anderen Farbe erkennen – beim Zugriff merkt er keinen Unterschied. Aber wovor schützt diese Verschlüsselung? Sie schützt vor dem Zugriff eines anderen Anwenders, der ebenfalls auf diesem Rechner arbeitet oder vielleicht über das Netz auf ein solches Verzeichnis zugreift. Auch ein Administrator hat keinen Zugriff auf diese Dateien.

WELCHE NACHTEILE HAT DER EINSATZ DIESES WINDOWS-FEATURES?

Die Dateien sind immer noch sichtbar, die Methode funktioniert ausschließlich auf einem NTFS-Dateisystem und ist damit nur schlecht auf USB-Sticks oder Windows-Systemen einzusetzen, auf denen zumeist ein FAT-Dateisystem zum Einsatz kommt. Zudem ist es mit ihrer Hilfe nicht möglich, ganze Partitionen zu verschlüsseln

Be the first to comment