Die zunehmende Verbreitung von Phishing-Versuchen erfordert einen erneuten Blick in Ihre Microsoft Office-Einstellungen. So können Sie das Risiko minimieren, dass einer Ihrer Mitarbeiter ein bösartiges Skript ausführt. [...]

Wenn Sie sich in letzter Zeit einmal Ihren Posteingang angesehen haben, werden Sie nicht überrascht sein, wenn ich darauf hinweise, dass Phishing-Angriffe allein in den ersten sieben Monaten des Jahres 2019 um 400 % gestiegen sind. Bei diesen Phishing-Angriffen wird versucht, einen Benutzer entweder dazu zu bringen, eine schädliche Website aufzurufen oder ein Office-Dokument zu öffnen. Phishing-Angriffe, die versuchen, Sie zum Öffnen eines Office-Dokuments zu bewegen, rufen oft ein Skript auf, um daraufhin weitere Maßnahmen in Ihrem System zu ergreifen. Skripte werden am häufigsten in böswilligen Makros verwendet, um Aktionen durchzuführen.

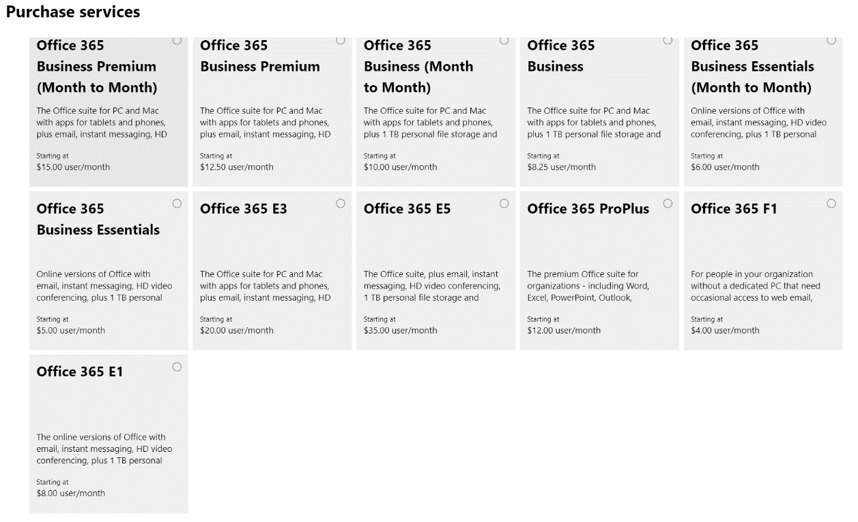

Was muss ein IT-Administrator tun, wenn er es mit schädlichen Office-Dokumenten zu tun hat? Eine Menge. Zunächst müssen Sie ermitteln und stratifizieren, wer in Ihrem Büro wirklich eine voll funktionsfähige Office-Implementierung benötigt. Sie können die Art und Weise, wie Sie Office implementieren, variieren und aufeinander abstimmen. Können Ihre Benutzer mit einer webbasierten Office-Version im „Kiosk“-Stil auskommen, die nicht direkt auf dem System installiert ist und eher im Sandbox-Modus verwendet werden kann?

Können Sie Benutzer davon abhalten, Office-Makros auszuführen? Im Allgemeinen können die meisten Benutzer mit einer einfachen Office-Suite auskommen und müssen keine erweiterten Funktionen wie Makros verwenden. Sie können die Verwendung von Makros auch auf die Benutzer beschränken, die sie für ihre Tätigkeit benötigen.

Für diejenigen mit einer traditionellen Domain-Infrastruktur können Sie Office-Makros mit der Gruppenrichtlinie einschränken. Die Bedrohung durch Makros ist nicht neu. Bereits in Office 2010 bot Microsoft die Möglichkeit, Makros zu blockieren. Mit Office 2016 können Administratoren Makros in Dokumenten blockieren, die aus dem Web an Sie gesendet wurden. Besser bekannt als „Mark of the Web“, ermöglicht diese Metadatenmarkierung Administratoren eine genauere Kontrolle darüber, wie und wo Ihre Benutzer Dateien öffnen können.

Unterschätzen Sie – wie immer – nicht die Notwendigkeit der Schulung Ihrer Mitarbeiter. Wenn Sie Ihre Benutzer wissen lassen, wie Dateien aussehen sollten und wie sie auf Eingabeaufforderungen reagieren sollen, trägt dies wesentlich zur Sicherheit Ihres Netzwerks bei.

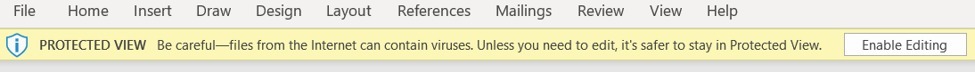

Weisen Sie Ihre Benutzer an, nach den gelben und roten Warnmeldungen am Anfang von Dateien zu suchen, die sie aus externen Quellen öffnen. Auch wenn sie eine Datei von einem bekannten Absender öffnen, weisen Sie die Benutzer an, nach diesen verräterischen Zeichen zu suchen, um festzustellen, ob ihre Dokumente sicher zu öffnen sind.

Inzwischen sollten Sie eine Art E-Mail-Hygiene haben, die alle E-Mails und alle Anhänge durchlaufen, bevor der Benutzer sie öffnen kann. Halten Sie dies nicht für idiotensicher. Angreifer wissen, dass wir E-Mails filtern und Anhänge scannen, und ich habe eine Verlagerung hin zu weniger bösartigen Dokumenten im Anhang und mehr bösartigen Dokumenten, die in der Cloud gehostet werden, beobachtet. Das macht es für Ihre Hygienefunktionen viel schwieriger, Sie zu schützen.

Microsoft hat kürzlich eine Vorabversion einer neuen Microsoft 365 E5-Abonnementfunktion namens „Sichere Dokumente“ vorgestellt. Auf der Grundlage der geschützten Ansicht prüft der Dienst Excel-, PowerPoint- und Word-Dokumente auf bekannte Risiken und Bedrohungsprofile, bevor ein Benutzer sie öffnen kann. Ein weiterer Dienst in der Vorschau ist Application Guard für Office 365 Pro Plus, der Office in eine Sandbox-Umgebung versetzt. Ähnlich wie der Windows Defender Application Guard für den Edge-Browser platziert er bösartige Dokumente in einer Sandbox, damit sie nicht in das Basisbetriebssystem eindringen können.

Wenn Sie über eine aktive Microsoft 365 E5-Lizenz verfügen, können Sie die Vorabversion aktivieren, indem Sie zum Office 365 Security & Compliance Center gehen. Öffnen Sie „Threat Management“ > „Policy“ > “ ATP Safe Attachments“. Konfigurieren Sie im Abschnitt „Helfen Sie Mitarbeitern beim Öffnen einer Datei außerhalb der geschützten Ansicht in Office-Anwendungen“ die folgenden Einstellungen:

- Aktivieren Sie „Sichere Dokumente für Office-Clients“. (Die Dateien werden außerdem zur eingehenden Analyse an Microsoft Cloud geschickt).

- Stellen Sie sicher, dass die Option „Klicken durch die geschützte Ansicht auch dann erlauben, wenn die Datei von Safe Documents als bösartig identifiziert wird“ nicht aktiviert ist.

- Wenn Sie fertig sind, klicken Sie auf „Speichern“.

Application Guard befindet sich derzeit in der Preview, aber Sie können sich für die private Beta-Version anmelden.

Denken Sie daran, dass Sie die verschiedenen Versionen der Microsoft-Lizenzen innerhalb Ihrer Office 365-Implementierung mischen und anpassen können. Vielleicht möchten Sie den Schutz von Office für bestimmte, sehr zielgerichtete Benutzer in Ihrer Organisation priorisieren und dann Web-Versionen der Office-Plattform für andere aktivieren. Sie können sogar in Erwägung ziehen, alternative Plattformen zur Office-Suite für Benutzer in Ihrer Organisation zu verwenden, die nicht die vollständige Kooperationsumgebung benötigen.

Als Nebenbemerkung empfehle ich dringend, mindestens ein Exemplar von Microsoft 365 E5 zu erwerben, damit Sie die gesamte Sicherheitssoftware von Microsoft in der Vorabversion testen können. Es wäre unvernünftig, diese Suite für jeden Mitarbeiter in Ihrem Unternehmen zu kaufen, aber für bestimmte Mitarbeiter oder Positionen in Ihrem Unternehmen ist es durchaus gerechtfertigt.

Da wir immer mehr Web-Umgebungen nutzen, können Dokumente oft auch auf andere Weise ausgetauscht werden, z.B. durch schreibgeschützte PDF-Dateien, Online-Foren oder Web-Formulare. Nicht nur, dass nicht jeder in Ihrem Unternehmen ein Makro in seinen Office-Dokumenten ausführen muss, er benötigt möglicherweise auch noch andere Tools, um seine Arbeit zu erledigen, und braucht nicht mehr die gesamte Office-Suite.

Die Lizenzierung verschiedener Office-Versionen wirkt sich direkt auf Ihre Sicherheitslage aus. Überprüfen Sie, wer was, wo und wann benötigt. Weisen Sie dem Benutzer das richtige Tool zu und schulen Sie ihn darüber, welche Möglichkeiten der Kommunikation diese Anwendung bietet, um ihm dabei zu helfen, die richtigen Sicherheitsentscheidungen zu treffen.

*Susan Bradley schreibt unter anderem für CSO.com.

Be the first to comment