CD/DVDs oder gar Disketten werden nur noch sehr selten zum Datentransport eingesetzt. Was nicht direkt über das Netzwerk geht, landet auf USB-Sticks - das kann aber mit erheblichen Risiken verbunden sein. [...]

Wer sich einmal in den Firmen und Büros umschaut, wird feststellen, dass ein Speichermedien an fast allen Arbeitsplätzen zu finden ist: USB-Sticks kommen in allen Formen, Farben und Ausprägungen zum Einsatz. Zudem stehen solche Geräte aktuell auch mit 32 oder 64 GByte bis hin zu 128 GByte Speicherplatz und USB-3.0-Anschluss recht preiswert zur Verfügung. Somit haben sich die kleinen Geräte zu den idealen Datenspeichern entwickelt, auf denen dann auch schon mal der Inhalt einer ganzen Datenbank oder Web-Seite abgespeichert und mitgenommen werden kann.

JEDER NUTZT SIE – AUCH FÜR SENSIBLE DATEN

So kommt es dann auch, dass diese Datenträger heute für alle Zwecke genutzt werden und dadurch auch Sicherheitsprobleme auftauchen können. Einem Großteil der Nutzer dürfte es dabei in der Zwischenzeit klargeworden sein, dass es grundsätzlich keine gute Idee ist, einen unbekannten USB-Stick, der „zufällig“ auf dem Parkplatz der Firma lag, mit dem eigenen PC zu verbinden – auch wenn die meisten AV-Programme heute diesen Bereich überwachen und dann wenigsten den Autostart von Programmen auf solchen Geräten verhindern können.

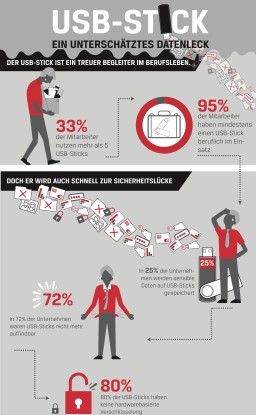

Doch beim alltäglichen Einsatz von USB-Sticks gibt es noch andere Risiken, die leider nach wie vor von vielen Firmen nicht beachtet werden. Wo die Risiken bei der Sicherheit der Daten auf den USB-Sticks liegen, wollten die Spezialisten der Firma Kingston wissen und haben bereits im Jahr 2016 Mitarbeiter von Unternehmen der verschiedensten Branchen dazu befragt. Nicht besonders erstaunlich war dabei das Ergebnis, dass die Mitarbeiter auch im Zeitalter der Cloud nicht auf diese Medien verzichten wollen und werden. Die Untersuchung zeigte zudem, dass hierbei vielfach das bekannte BYOD-Prinzip (Bring Your Device) greift: Die Mehrheit der Befragten (58 Prozent) gab an, dass sie kaum eine Trennung zwischen privaten und beruflichen USB-Sticks vornimmt.

So landen die wichtigen Geschäftsdaten schnell auf einem ganz normalen USB-Stick, der dann in der Tasche auch mit nach Hause wandert. Bei der Befragung gaben sogar drei von fünf Mitarbeitern an, dass sie berufliche Daten auf diesen Speichermedien sichern und ein Viertel der Befragten sagte, dass in ihrem Unternehmen durchaus auch vertrauliche und schützenswerte geschäftliche Daten auf USB-Sticks abgespeichert werden.

DIE GEFAHR – WAS PASSIERT BEIM VERLUST?

Eigentlich sollten Firmen grundsätzlich verhindern, dass Daten auf diese Weise „abfließen“ und ist der Gebrauch von portablen USB-Geräten in einigen Unternehmen auch ganz verboten oder doch stark eingeschränkt. Trotzdem konnte die Kingston-Studie auch zeigen, dass vielen IT-Verantwortlichen und Anwendern das Gefahrenpotenzial an dieser Stelle nicht bewusst ist: So gaben fast 73 Prozent der Befragten unumwunden zu, dass in ihrer Firma schon mal USB-Sticks mit den darauf befindlichen Informationen nicht mehr auffindbar. Was dann genau mit diesen Medien geschah, konnten dann 57 Prozent nicht sagen: Sie wussten einfach nicht, wo diese Geräte geblieben waren. Zwar gingen dabei weniger als 4 Prozent der Mitarbeiter davon aus, dass die USB-Sticks gestohlen worden, sondern nahmen in der Regel an, dass sich „einfach verloren“ worden – woran sich immerhin 39 Prozent der Befragten in konkreten Fällen erinnern konnten.

Be the first to comment