CD/DVDs oder gar Disketten werden nur noch sehr selten zum Datentransport eingesetzt. Was nicht direkt über das Netzwerk geht, landet auf USB-Sticks - das kann aber mit erheblichen Risiken verbunden sein. [...]

Die Gefahr, dass also USB-Sticks und mit ihnen die darauf befindlichen Daten verloren gehen und dann zufällig in die falschen Hände gelangen ist also nicht zu unterschätzen. Wer einmal in der eigenen Firma nachforscht, wird schnell feststellen, dass immer wieder solcher Medien „einfach verlorengehen“. Deshalb ist es sehr sinnvoll, die geschäftlichen Daten nur auf solchen USB-Sticks abzulegen, die eine Verschlüsselung anbieten, die zudem möglichst einfach zu nutzen ist und für die Anwender transparent arbeitet.

VERSCHLÜSSELUNG: HARD- ODER SOFTWARE?

Ist der Entschluss gefallen, die geschäftlich eingesetzten USB-Sticks durch eine Verschlüsselung zu schützen, so bleibt die Wahl zwischen einer Software-gestützten Lösung und Geräten, bei denen dieser Sicherheitsmechanismus direkt in die Hardware integriert wurde. Rein vom Standpunkt der Kosten aus betrachtet, scheint eine Verschlüsselung durch eine Softwarelösung zunächst die günstigere Variante zu sein: Entweder steht sie bereits standardmäßig im Betriebssystem bereit oder eine Free- beziehungsweise Share-Lösung kann diese Funktionalität zur Verfügung stellen. Aus diesem Grund kommen solche Lösungen gerade in kleineren Unternehmen häufiger zum Einsatz. Ein weiterer Vorteil: Eine Software-Lösung ist nicht an das Speichermedium gebunden, kann also beispielsweise auch zur Verschlüsselung von SD-Karten oder externen USB-Festplatten eingesetzt werden. Allerdings gibt es auch Nachteile beim Einsatz einer derartigen Software:

- Sie arbeitet immer im Kontext des entsprechenden Betriebssystems, ist also im Zweifelsfall nur so sicher wie das Betriebssystem selbst.

- Zudem ist dabei häufig kein Plattform-übergreifender Einsatz des verschlüsselten USB-Sticks mehr möglich: Arbeitet die eingesetzte Software nur unter Windows, können Nutzer mit einem MacOS-Systeme die Daten nicht entschlüsseln, auch wenn sie im Prinzip vielleicht mit den Daten an sich durchaus auf ihrer Plattform arbeiten könnten.

- Vielfacht kommt Standard-Passwort des Nutzers auch Schlüssel für den USB-Sticks zum Einsatz, mit all den daraus entstehenden Nachteilen wie beispielsweise unsichere, schwache Passwörter.

- Die Lösung kann regelmäßige Software-Updates benötigen, damit sie weiterhin sicher arbeitet.

Wer also nicht auf diese Art der Verschlüsselung setzen will, kann bei einer ganzen Reihe von Lösungen in Form von USB-Sticks mit Hardwareverschlüsselung finden.

EINGEBAUTE VERSCHLÜSSELUNG: BITLOCKER

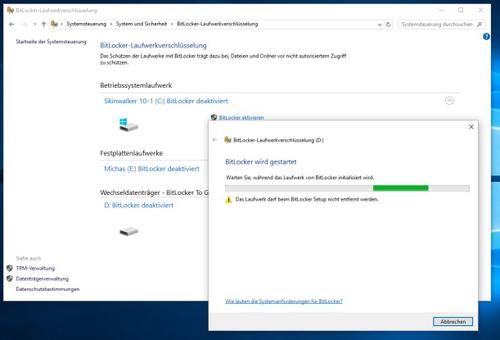

Obwohl Microsoft bereits seit Windows 7 die Betriebssysteme mit der Software Bitlocker ausstattet, scheuen viele Anwender und IT-Profis nach wie vor den Einsatz dieser Verschlüsselungslösung. Aber gerade mit der Variante „Bitlocker To Go“ steht fast allen Windows-Anwendern eine entsprechende Möglichkeit zur Verfügung, USB-Sticks standardmäßig und transparent zu verschlüsseln. Allerdings müssen die Nutzer dazu die Professional- oder Enterprise- beziehungsweise bei Windows 7 auch noch die Ultimate-Version des jeweiligen Betriebssystems einsetzen. Die Home-Versionen der Windows-Systeme können zwar derart verschlüsselte Laufwerke öffnen, aber nicht selbst anlegen.

Da Bitlocker fest in das Betriebssystem integriert ist, kann ein derart verschlüsselter USB-Stick also an jedem Windows-Rechner gelesen werden, so der Nutzer das Passwort kennt. Wer es noch sicherer haben will, kann dabei zusätzlich auch den Einsatz einer Smartcard für das Ver- und Entschlüsseln verlangen. Das Bundesamt für Sicherheit in der Informationstechnik gibt sehr genaue Empfehlungen, wie Firmen Bitlocker To Go im Rahmen des IT-Grundschutzes richtig einsetzen können.

Be the first to comment