Eine Lücke in vielen Tools öffnet Angreifern den Zugang zu Ihrem Notebook und Ihrem Smartphone. Betroffen sind Geräte namhafter Hersteller wie Dell und Lenovo. Schützen kann sich nur, wer die Lücken kennt. [...]

Ausgerechnet das Servicetool eines Notebooks reißt ein riesiges Sicherheitsloch in den Schutzschild des Rechners. Eigentlich sollte das Servicetool nach neuen Treibern beim Notebook-Hersteller suchen und diese im Anschluss daran laden sowie installieren. Doch diese Aufgabe erfüllt das Tool nur völlig ungenügend, denn es schützt die Internetverbindung zum Herstellerserver nicht. Die Folge: Ein Angreifer kann sich ganz einfach in diese Verbindung einklinken und anstatt eines Treibers einen gefährlichen Virus auf den PC schleusen. Betroffen sind namhafte Notebook-Hersteller wie Acer, Asus, Dell, HP und Lenovo.

Als Smartphone-Nutzer sind Sie übrigens nicht besser dran, weil eine Vielzahl von Apps Ihre Verbindung zum Internet ebenfalls nicht ausreichend schützt. Die Folge ist die gleiche wie bei den Notebooks. Ein Angreifer hängt sich in die Internetverbindung und schleust darüber gefährlichen Code ein.

Sicherheitslücke: Millionen Android-Smartphones betroffen

Schuld ist fast immer eine mangelhafte Überprüfung von digitalen Zertifikaten. Diese Zertifikate sorgen eigentlich für Sicherheit im Internet. Sie bestätigen die Echtheit (Identität) einer Webseite oder eines Servers im Internet. Die Zertifikate sind so etwas wie der Personalausweis des Internets. Nachdem das Zertifikat die Echtheit eines Servers bescheinigt hat, ermöglicht es außerdem die Verschlüsselung der Verbindung zwischen der PC-Software oder Smartphone-App und dem Internetserver.

Obwohl Zertifikate bei jeder geschützten Verbindung zu einer Webseite oder einem Server zum Einsatz kommen, kennt sich kaum ein Anwender damit aus. Und offensichtlich fehlt auch vielen Programmierern der Durchblick, denn immer wieder finden sich im System der Zertifikate massive Sicherheitslücken. Das ist fatal, denn wird ein Serverzertifikat nicht ausreichend geprüft, so kommt es zu der genannten Lücke, die dem Angreifer einen scheunentorgroßen Zugang zu Ihrem PC öffnet.

SO WIRD EINE SICHERE VERBINDUNG HERGESTELLT

Damit zwischen Ihrem PC und einem Server im Internet eine sichere Verbindung entstehen kann, sind zwei Dinge nötig: Sie müssen sicherstellen, dass Sie wirklich mit dem gewünschten Server verbunden sind. Das geht per Zertifikat. Und Sie müssen diese Leitung verschlüsseln.

Zertifizierung: Ein Zertifikat beweist, dass Sie genau mit dem Server verbunden sind, den Sie kontaktiert haben. Das System dahinter ist ausgeklügelt und das muss es auch sein. Schließlich können Sie nicht selber zum Server hingehen, um die Identität zu überprüfen.

Verschlüsselung: Die Verschlüsselung ist ein mathematischer Vorgang zur Kodierung und Dekodierung der gesendeten Informationen. An der Bit-Anzahl, etwa 40, 56 oder 128 Bit, können Sie die Größe des Schlüssels ablesen. Eine 128-Bit-Verschlüsselung ist eine Billion Mal so stark wie die 40-Bit-Verschlüsselung.

SO FUNKTIONIERT DIE ABSICHERUNG MIT ZERTIFIKATEN

Der Aufbau einer verschlüsselten Verbindung zu einem Server im Internet erfolgt (etwas verkürzt) in drei Schritten:

1. Die PC-Software (der Browser oder ein Tool) nimmt Verbindung zu einem Server auf und verlangt dessen Personalausweis, also sein digitales Zertifikat. Das Zertifikat bestätigt die Echtheit des Servers und enthält seinen öffentlichen Schlüssel. Mit diesem Schlüssel wird im Anschluss daran die verschlüsselte Verbindung zum Server aufgebaut. Der zugehörige private Schlüssel liegt auf dem Server und ist geheim.

2. Die PC-Software muss prüfen, ob das digitale Zertifikat auch gültig ist. Dafür dient eine dritte, unabhängige Partei, die Zertifizierungsstelle. Bekannte Stellen sind Verisign, Thawte und PSW Group. Die Zertifizierungsstelle hatte zuvor das digitale Zertifikat des Servers ausgestellt und unterschrieben. Aus diesem Grund kann sie mit einem sogenannten Root-Zertifikat die Gültigkeit des Serverzertifikats bestätigen. Die erforderlichen Root-Zertifikate von mehreren Zertifizierungsstellen befinden sich bereits im Zertifikatsspeicher von Windows auf Ihrem Computer oder im Browser Firefox. Bei einigen Tools, etwa dem Servicetool von Lenovo oder Dell befinden sich die Root-Zertifikate zumeist im Programmordner selber.

Die Kontrolle eines Zertifikats durch ein anderes Zertifikat wird Public-Key-Infrastruktur (PKI) genannt, da in jedem Zertifikat ein öffentlicher Schlüssel steckt. Hier finden Sie weitere Informationen zu PKI.

3. Nachdem sich der Rechner anhand des Root-Zertifikates davon überzeugt hat, dass er mit dem richtigen Server verbunden ist, baut er eine verschlüsselte Verbindung auf. Dafür generiert er einen geheimen Verbindungsschlüssel. Da auch die Gegenstelle diesen geheimen Verbindungsschlüssel kennen muss, verschlüsselt der PC ihn mit dem öffentlichen Schlüssel aus dem Serverzertifikat und sendet das Paket daraufhin an den Server. Dieser kann das Paket mit seinem privaten Schlüssel auspacken. Nun verfügen beide Gegenstellen über den geheimen Verbindungsschlüssel und der Austausch von Daten kann beginnen.

DAS SIND DIE SICHERHEITSLÖCHER IM ZERTIFIKATSSYSTEM

Die Überprüfung eines Zertifikats mit einem Root-Zertifikat setzt ein ordentliches Maß an Vertrauen voraus. Dabei müssen Sie der Zertifizierungsbehörde ebenso vertrauen wie der Prüfsoftware auf Ihrem Rechner. Ist ein Teil fehlerhaft oder nicht vertrauenswürdig, ist das gesamte System ungeschützt. Sicherheitslücken tun sich an mindestens vier Stellen auf.

1. Browser: Verschlüsselte Verbindungen zu Webseiten sind aktuell stark verbreitet. Die erforderliche Prüfung eines Serverzertifikats gelingt mit den Root-Zertifikaten. Das System gerät aber aus den Fugen, sobald sich ein Root-Zertifikat eines unseriösen Anbieters auf dem PC befindet. Leider hat der Hersteller Lenovo im Jahr 2015 auf vielen seiner Notebook-Modelle ein solch unseriöses Zertifikat zusammen mit einer Adware ausgeliefert.

Lenovo lieferte seine Rechner zusammen mit der Software aus, die unter anderem die Darstellung von Webseiten manipulieren sollte. Es handelte sich dabei um eine Art Adware , die im System allerdings auch ein eigenes, wenig vertrauenswürdiges Root-Zertifikat platzierte. Das Problem daran: Ein Angreifer konnte sich dadurch leicht selber ein Serverzertifikat ausstellen, das von diesem Root-Zertifikat akzeptiert wurde. So kann sich der Angreifer zwischen den Browser und jede andere Webseite hängen, auch wenn diese verschlüsselt ist. Er hat somit vollen Zugriff beispielsweise auf Ihre Verbindung beim Online-Banking.

2. Apps auf Smartphones: Ein Großteil der verschlüsselten Verbindungen findet heutzutage nicht mehr über den Browser statt, sondern über Apps auf dem Smartphone, etwa zum Cloudspeicher per Cloud-App oder zur Online-Bank per Banking-App. Auch diese Verbindungen sind per Zertifikat und Root-Zertifikat geschützt. Die Programmierer der Apps bedienen sich für die Verschlüsselungsmodule meistens bei den großen Programmbibliotheken, etwa bei GnuTLS, JSSE oder OpenSSL. Doch diese sind komplex und erfordern viele Parameter . Entsprechend unterlaufen den Programmierern Fehler und die fertige Software überprüft ein Serverzertifikat nicht oder ungenügend. So kommen Hacker, die sich im selben Netzwerk wie das Smartphone befinden, etwa im selben WLAN, zumindest an die Verbindung der fehlerhaften App zu ihrem Server. In seltenen Fällen soll sich ein Angreifer zudem Zugang zu weiteren Bereichen des Smartphones holen können.

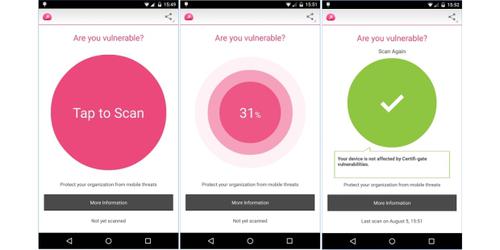

Bereits im Jahr 2012 hatten Sicherheitsforscher der Universität von Austin Texas die Zertifikatsprüfung in „Nicht-Browser-Software“, also Apps für Android, iOS sowie Tools für Windows als “ gefährlichsten Code der Welt „ bezeichnet. Die Forscher konnten den Apps und Tools meistens problemlos gefälschte Zertifikate unterschieben. Obschon die Untersuchung vier Jahre zurückliegt, hat sich das Problem nur graduell verbessert. Denn es finden sich immer noch zu viele Apps mit defekter Zertifikatsprüfung. Das konnte etwa der Sicherheitsspezialist Checkpoint zeigen, als er 2015 auf der Hacker-Konferenz Black Hat demonstrierte, dass Hunderte Millionen Android-Smartphones über eine „Certifi-gate“ genannte Lücke angreifbar sind. Hier finden Sie ein ausführliches, englischsprachiges Demo-Video zu dieser Lücke. Es geht bei „Certifi-gate“ natürlich wieder um eine mangelhafte Zertifikatsprüfung.

Übrigens: Nicht nur Android ist mit solchen fehlerhaften Apps geplagt. Wie der Sicherheitsdienst Ioactive herausfand, waren 2015 rund 40 Prozent aller getesteten Banking-Apps für iOS mangelhaft gegen Angriffe geschützt. Eines der größten Angriffstore war die Verbindung der Apps zu ihren Servern.

3. Tools für Windows: Viele Tools suchen regelmäßig auf den Servern ihrer Hersteller nach Updates für sich oder andere Tools. Die Verbindung dorthin sollte deshalb verschlüsselt sein. Leider versagen die Programmierer hier erstaunlich häufig. Eklatante Fehler haben sich beispielsweise die Notebook-Hersteller Dell, Lenovo, Toshiba und andere geleistet.

So musste etwa das Bundesamt für Sicherheit in der Informationstechnik (BSI) vor Dell-Notebooks mit der Software Dell Foundation Services (DFS), einer Remote-Support-Komponente, warnen . Dell hatte zur Absicherung der Internetverbindung nicht nur ein eigenes Root-Zertifikat auf die Computer kopiert, sondern auch den privaten Schlüssel zum Root-Zertifikat auf den Rechner gepackt. So konnte sich jeder Hacker selber ein glaubhaftes Serverzertifikat basteln und sich in die Internetverbindung zwischen Dell-Tool und Dell-Server einklinken. Weil das Dell-Tool über Admin-Rechte von Windows verfügt, konnte ein Hacker beliebigen Code auf den PC aufbringen und installieren. Ausnutzen ließ sich diese Lücke vermutlich bereits, wenn das Opfer auf eine manipulierte Webseite gelockt wurde. Mit Sicherheit gelang der Angriff aber dann, wenn sich der Hacker einige Zeit im selben Netzwerk, etwa WLAN, wie das Opfer befand.

4. Superviren: Chancenlos ist man als Nut-zer, wenn sich der Angreifer ein Zertifikat von einer anerkannten Zertifizierungsstelle besorgt hat oder es ihm gelang, ein solches zu fälschen. Das ist bei mehreren Superviren passiert, etwa Flame . Als Hersteller dieser Superviren gelten die Geheimdienste einiger Staaten. Ein kleiner Trost für Privatanwender: Diese Superviren richten sich nahezu immer gegen staatliche Einrichtungen.

SO SCHÜTZEN SIE IHRE GERÄTE VOR ANGRIFFEN

Ihre Geräte sind über gefälschte Zertifikate angreifbar, weil die Tools und Apps fehlerhaft programmiert sind. Beseitigen lassen sich die Lücken meist nur mit verbesserten Versionen der angreifbaren Tools. Am bequemsten und schnellsten kommen Sie mit einem Update-Tool an neue Versionen. Empfehlenswert ist etwa das Tool Secunia PSI.

Zusätzlich zu den regelmäßigen Updates unter Windows gibt es noch ein paar weitere Tipps zum Schutz gegen Zertifikatsbetrug:

Internetbrowser: Die größte Kontrolle gegen gefälschte Zertifikate haben Sie noch beim Surfen auf verschlüsselten Webseiten. Denn jeder Browser zeigt das verwendete Zertifikat an. So lässt sich kontrollieren, für wen und von wem das Zertifikat ausgestellt wurde. Wir beschreiben die Kontrolle hier am Beispiel des Internetbrowsers Chrome.

So geht’s: Rufen Sie eine verschlüsselte Webseite auf, in unserem Beispiel ist das https://meine.deutsche-bank.de . Chrome zeigt den Namensinhaber der Webseite zu Beginn der Adressleiste in Grün an und signalisiert Ihnen damit eine sichere, verschlüsselte Verbindung. Das SSL-Zertifikat bekommen Sie mit Klicks auf diesen Namen oder auf das Vorhängeschloss an selbiger Stelle und danach auf „Details“ zu sehen. Es öffnet sich nun auf der rechten Seite ein neuer Infobereich, in dem Sie über „View Certificate -> Details“ zu den Zertifikatsinformationen gelangen. Dort finden Sie alle verfügbaren Infos, zum Beispiel den Namen des Zertifikatnutzers (unter „Antragssteller“), die Gültigkeitsdauer und den Fingerabdruck. Die Deutsche Bank liefert diese Angaben zur Kontrolle auf ihren Info-Webseiten , sodass man sie vergleichen kann. Zwar bieten nicht alle Banken und Online-Shops diesen Service, aber doch einige.

Bitte beachten: Zertifikatsbetrug beim Surfen setzt nahezu immer voraus, dass Sie auf einer gefälschten Webseite gelandet sind. Entsprechend schützt auch ein Filter gegen gefälschte Webseiten. Diese Tools arbeiten zwar nie perfekt, das heißt, ganz neue Betrügerseiten melden sie nicht, doch schützen die Website-Filter wenigstens gegen bereits bekannte Betrügerseiten. Empfehlenswert ist etwa die Erweiterung Traffic Light für Chrome, Firefox, Safari.

Windows: Wer ein Notebook hat, sollte sich dringend die mitgelieferten Service-und Update-Tools ansehen. In den vergangenen zwei Jahren entdeckten Sicherheitsforscher dort immer wieder eklatante Lücken. Das US-amerikanische Magazin Wired hat sich im Mai 2016 acht Servicetools von Acer, Asus, Dell, HP und Lenovo angesehen. In sieben davon fanden die Redakteure ernsthafte Sicherheitsmängel.

So lange die Hersteller ihre Tools nicht besser in den Griff bekommen, sollten Sie diese komplett deaktivieren. Dann erhalten Sie allerdings keine automatischen Treiber-Updates für Ihr Notebook mehr, sondern müssen diese manuell laden. Wenn Sie das auf sich nehmen möchten, können Sie die Herstellertools komplett deinstallieren. Alternativ und weniger radikal deaktivieren Sie den Autostart der Tools inklusive ihrer Dienste. Das geht ab Windows 10 über den Taskmanager, den Sie über die Tastenkombination Strg-Alt-Entf aufrufen. Deaktivieren Sie dort einfach die Servicetools der Hersteller unter „Autostart“ sowie „Dienste“. Sollte anschließend beispielsweise das Touchpad nicht mehr funktionieren, haben Sie nicht das Servicetool deaktiviert, sondern ein Gerätetool. Machen Sie dies dann bitte rückgängig. Unter Windows 7 und 8 drücken Sie die Tastenkombination Strg-R und geben msconfig ein, um an die Autostart-Einträge zu kommen.

Speziell die Benutzer eines Lenovo-Notebooks sollten prüfen, ob ihr Gerät mit der fehlerhaften Adware Superfish ausgeliefert wurde . Das ist bis Anfang 2015 bei den allermeisten Geräten der Fall gewesen.

Android: Unter Android geht es um die Verbindungen einer App zu ihrem Hersteller. Die App baut diese Verbindung automatisch im Hintergrund auf. Sie haben hier keine Kontrollmöglichkeit. Immerhin können Sie Ihr Smartphone jedoch auf die Certifi-gate genannte Sicherheitslücke testen. Dies erledigen Sie mit der App Certifi-gate Scanner. Für Programmierer hat Google das Tool Nogotofail entwickelt, das die eigene App auf Mängel bei der Zertifikatsprüfung hin untersucht.

Immerhin: Die meisten Zertifikatslücken in Android-Apps lassen sich lediglich ausnutzen, wenn sich der Angreifer im selben Netzwerk befindet, also im selben WLAN. Sie können sich somit sehr wohl gut gegen die Lücken schützen, indem Sie ein VPN-Tool verwenden. Dieses Tool baut einen sicher verschlüsselten Tunnel zu einem Server im Internet auf. Von dort aus geht es dann weiter wie gewohnt. Der Tunnel hält aber den Hacker im WLAN draußen.

Empfehlenswert ist beispielsweise unser eigenes Tool PC-WELT Anonym Surfen VPN . In der kostenlosen Version des Tools sind übrigens bereits 500 MB Datenvolumen für sicheres Surfen auch am Smartphone frei verfügbar.

*Arne Arnold arbeitet seit über 15 Jahren bei der PC-WELT als Redakteur in den Bereichen Software und Internet

Be the first to comment