Wer erfolgreich seine Server-Landschaft virtualisieren will, sollte die Vor -und Nachteile der einzelnen Produkten wie VMvare vSphere, Microsoft Hyper-V oder Red Hat Enterprise Virtualization kennen. [...]

RED HAT ENTERPRISE VIRTUALIZATION

Red Hats auf dem Linux-Kernel-Hypervisor KVM und dem Emulationsspezialisten Qemu sowie auf einem komplexen Managementsystem basierende Enterprise Virtualisierungslösung führt zahlenmäßig nur ein Nischendasein. Einige Einzelheiten finden sich http://www.computerwoche.de/a/red-hats-plaene-fuer-die-cloud,2532224,2 hier. Red Hats Virtualisierungsprodukt ist aus einer Lösung des israelischen Virtualisierungsspezialisten Qumranet hervorgegangen, den Red Hat im Jahr 2008 samt Produkt übernommen hatte.

Nachdem der Open-Source-Spezialist das ursprünglich auf Windows-Umgebungen gemünzte Produkt von sämtlichen proprietären Code-Bestandteilen befreit und unter eine Open-Source-Lizenz gestellt hatte – auch der Code des heute im Linux-Standard-Kernel enthaltenen Hypervisors KVMs stammt aus diesem Deal und wurde von Red Hat bereits 2008 freundlicherweise der Open-Source-Gemeinde übergeben – erschien Red Hat Enterprise Virtualization 2009 erstmalig als offizielles Produkt.

RHEV SCALEABILITY UND WINDOWS-GAST-SUPPORT

2010 hat Red Hat noch seine VDI-Variante Red Hat Enterprise Virtualisierung for Desktops auf dem Markt gebracht. Sie ist mit der von Red Hat (Qumranet) erfundenen SPICE-Technologie augestattet, die samt gleichnamigen Protokoll eine Remote-Display-Performance bietet, die HDX (Citrix XenApp) oder MS RemoteFX nicht nachsteht, im Gegensatz zu den Lösungen von Citrix und VMware aber auch in einer gewöhnlichen RHEV-Server-virtualisierungsumgebung (ohne Session-Broker oder Self-Service-Technologie) zur Verfügung steht. Derzeit unterstützt Red Hat Enterprise Virtualization pro Host 160 logische Prozessoren und 4TB RAM sowie pro virtuelle Maschine 4TB RAM, 160 virtuelle CPUs und pro Cluster 200 Knoten.

Neben allen wichtigen Linux-Gastsystemen unterstützt RHEV Windows Server 2003, 2003 R2, 2008, 2008 R2 und 2012 in 32- und 64-Bit, Windows XP 32 Bit; Windows 7 32- und 64 Bit sowie Windows 8 32- und 64 Bit, wobei für Memory-Ballooning,

Netzwerkkarten und SCSI-Controller spezielle synthetische (paravirtualisierte) Gerätetreiber in Form des virtio-Driver-Packages zur Verfügung stehen, ähnlich wie bei dem VMwares Gast-System-Toolbox für Windows- und Linux-Gäste, sowie Microsofts Integration Services. Bei Hyper-V besteht allerdings der Vorteil, dass diese bei Windows-Gäste im Gegensatz zu den Linux Integration Services (LIS) nicht explizit installiert werden müssen.

KVM UND QEMU

Bei Red hat Enterprise Virtualization kümmert sich die Qemu-Komponente um Emulation und teilweise auch die Vollvirtualisierung, während die KVM-Kernel-Komponente für das performante Durchreichen von CPU und Hauptspeicher verantwortlich ist. Insofern kann man RHEV auch weder als Typ1- noch als Typ2-Hypervisor bezeichnen. Der Kernel wird zwar Bare Metal installiert, ist aber im Prinzip ein vollwertiger Linux-Kernel, der theoretisch auch andere Aufgaben neben dem Hypervisor wahrnehmen könnte.

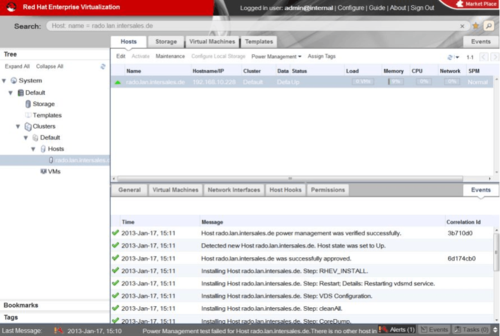

Bei der RHEV-Komponente RHEV-H handelt es sich allerdings in der Tat um ein Minimal-Footprint, das ausschließlich diesem Zwecke dient. Theoretisch könnte aber auch RHEL als Hypervisor zum Einsatz kommen. Die Management-Komponente RHEV-M ist inzwischen ebenfalls eine vollwertige Linux-Umgebung (früher Windows), die auf einer JBoss-Middleware fußt und per Default mit Open-Source-Datenbanken zusammenarbeitet. RHEV-M lässt sich optional physisch oder als VM betreiben. Storage-seitig unterstützt RHEV neben NFS das komplette Universum von Red Hats Storage-Technologien, einschließlich Ceph- und Gluster-Storage.

RHEV 3.5

Neu in RHEV 3.5 sind unter anderem ein verbesserter NUMA-Support (Non-Uniform Memory Access) für Multiprozessor-Systeme, Host NUMA, Guest Pinning und Virtual NUMA. Virtuelle Maschinen können und hochskalierbare Applikationen profitieren so auf Multiprozessorsystemen dank geringerem Ressource-Overload in Bezug auf die Memory-Zugriffszeiten von einer deutlich höheren Performance.

Darüber hinaus hat Red Hat mit RHEV 3.5 ein erweitertes Disaster Recovery eingeführt. Es bietet ein verbessertes Storage Domain Handling und erlaubt Unternehmen das Migrieren von Storage Domains zwischen verschiedenen Rechenzentren sowie Red Hats Technologiepartnern das Bereitstellen von Site-Recovery-Funktionalitäten.

*Thomas Drilling ist als freier IT-Journalist und IT-Consultant tätig.

Be the first to comment