Viele Unternehmen streben danach, die Blockchain zur Erfüllung aktueller Unternehmensbedürfnisse einzusetzen. Doch nur die wenigsten von ihnen nutzen ihr innovativstes Feature überhaupt voll aus: die Distributed-Ledger-Technologie. [...]

Viele IT-Verantwortliche, die den Einstieg in die Blockchain gewagt haben, setzen diese hauptsächlich in Proof-of-Concept-Tests ein, um damit die gleichen Probleme anzugehen, die eine herkömmliche Datenbank ebenso gut hätte lösen können – das berichtet das US-amerikanische Marktforschungsunternehmen Gartner.

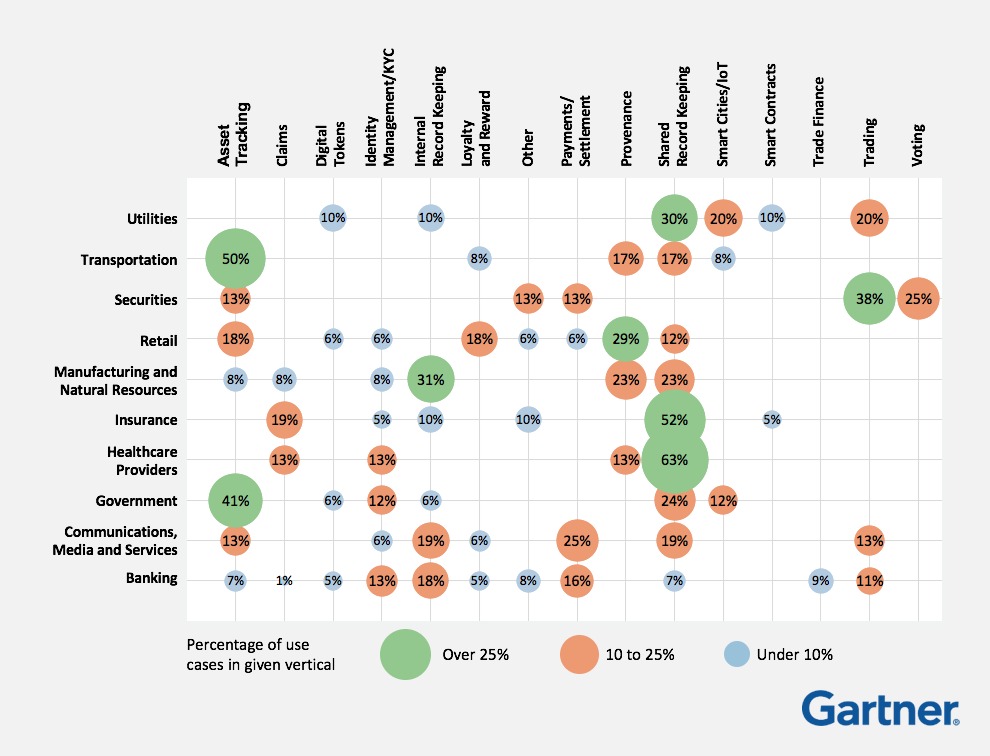

Gartner stützt seine Aussage auf eine Befragung von Consulting Unternehmen, deren Kunden irgendeine Art Blockchain einsetzten, und stellte fest, dass die CIOs die Blockchain für die gemeinsame Aufbewahrung von Daten und die Bestandsverfolgung verwendeten – und nicht als dezentrales Ledger, das unveränderliche Audit Trails von Daten für den Austausch einer einzigen Version einer Transaktionhistorie unterstützt – im Grunde die Kernaufgabe der Blockchain.

Für viele ist Blockchain eine Technologie, die vielerlei Probleme birgt, so Gartner in einem Forschungsbericht.

„Dass niemand diese eigentlich fortschrittlichen Funktionen verwendet, lässt die Frage aufkommen, warum sie überhaupt Blockchain verwenden. Sie könnten auch einfach eine herkömmliche Datenbank nutzen“, sagte Avivah Litan, Vizepräsidentin von Gartner und angesehene Analystin. „Doch der Grund für die Verwendung von Blockchain liegt vor allem in ihrer Distributed-Ledger-Technologie.“

Die allgemeine Wahrnehmung, dass die Technologie Unternehmenserwartungen einfach nicht erfüllt, hat zu einer spürbaren Desillusionierung von IT-Führungskräften geführt; denn die hohen Erwartungen an die Blockchain können den tatsächlichen Anforderungen von Unternehmensprojekten einfach nicht gerecht werden. Das Problem beruht auf einer ganz einfachen Tatsache: Blockchain ist für die meisten Anwendungsfälle im Unternehmensbereich einfach noch nicht reif genug.

Blockchain, das auf einer Peer-to-Peer-basierten Dezentralized-Ledger-Technologie (DLT) gründet, bietet einen dezentralen Konsens, damit die Beseitigung zentralisierter Institutionen, Tokenisierung oder digitaler Assets, die Vertraulichkeit von Daten, ihre Skalierbarkeit, Verwaltbarkeit sowie Datensicherheit und Datenschutz. Darüber hinaus ermöglicht Blockchain die Verwendung von Smart Contracts oder Tools zur Geschäftsautomatisierung.

Eines der Hauptattribute von Blockchain ist die Fähigkeit, einen dezentralen Konsens unter den Benutzern herzustellen. Je mehr Computer oder Benutzer sich im P2P-Netzwerk befinden, desto sicherer ist dieses vor potenziellen Angriffen; denn je mehr Knoten vorhanden sind, um den Konsens (oder die Vereinbarung) einer Transaktion zu erzielen, desto geringer ist die Wahrscheinlichkeit, dass jemand die Kontrolle über die Mehrheit der Knoten und damit die Kontrolle über das System erlangt.

Den Zweck der Blockchain unterminieren

Dezentraler Konsens und Tokenisierung sind zwar nicht für gemeinsame Audit Trails von unveränderlichen Daten in der DLT erforderlich, doch sie sind wichtige Komponenten, um die Notwendigkeit einer Überprüfung derjenigen zu minimieren, die sie für geschäftliche Zwecke nutzen, so Litan.

In einer genehmigten oder privaten Blockchain – der typischsten Variante für geschäftliche Zwecke – gibt es keinen dezentralen Konsensmechanismus. Tatsächlich gibt es nur eine begrenzte Anzahl an Knoten, üblicherweise den DLT-Administrator und den oder vorautorisierten Benutzer im Netzwerk.

„In 60 Prozent der Anwendungsfälle, die wir durch die Umfrage erfassen konnten, sieht man keine Verwendung von dezentralem Konsens“, sagte Litan. „Sie alle nutzen genehmigte Blockchain und besitzen eine Reihe von Zugriffsregeln darüber, wer beitreten oder wer gewisse Daten hinzufügen kann. In gewissem Sinne unterminiert dies den eigentlichen Zweck der Blockchain.“

Eine genehmigte Blockchain, erklärte Litan, umgeht im Wesentlichen die Hauptinnovation der DLT – einen vertrauenslosen Konsens, bei dem jeder Knoten eine aktuelle Kopie des Ledgers besitzt und jeder Knoten über eine überprüfbare, kryptografische Signatur verfügt, die seine Authentizität bestätigt. Es gibt keine zentrale Einrichtung, die eine öffentliche Blockchain regelt.

Mehrere Unternehmen haben die Idee einer öffentlichen bzw. offenen Blockchain für geschäftliche Zwecke aktiv unterstützt, darunter Devvio und Ernst & Young, die sogar einen öffentlichen Blockchain-Prototypen entwickelt haben, der noch in diesem Jahr eingeführt werden soll. Die ‚Public Blockchain for Business‘ ermöglicht es Unternehmen, mit einer beliebigen Anzahl von Partnern in einem offenen Netzwerk Geschäfte zu tätigen und gleichzeitig die Privatsphäre eines jeden Teilnehmers und seiner Daten mithilfe einer Verschlüsselung zu schützen.

Andererseits nutzen einige Anwendungsfälle von genehmigter Blockchain sehr wohl ihre dezentrale Konsensstruktur und ihre unveränderlichen Audit Trails.

„Es gibt einige spannende Anwendungsfälle, die einen Teil des Konsenses und die Tokenisierung der Blockchain tatsächlich nutzen“, berichtete Litan. „Sie nutzen zwar immer noch nicht die Tausenden Knoten [in einer öffentlichen Blockchain], doch sie könnten immerhin dazu beitragen, Dinge wie den Handel mit Emissionszertifikaten oder den Fall zu unterstützen, in dem Verbraucher sich untereinander Energie über eine von einem Versorgungsunternehmen verwaltete Börse verkaufen. Dies scheinen die vielversprechendsten Anwendungsfälle zu sein.“

Der Entwurf von NGA Human Resources

So hat die NGA Human Resources beispielsweise eine genehmigte bzw. private Blockchain eingeführt, um sensible Abrechnungsdaten abzusichern und sämtliche Prüfungsbedenken hinsichtlich der Verwendung einer einzigen Datenbankversion aufzulösen, die intern und mit Kunden (und möglicherweise auch von den diversen Mitarbeitern der Kunden) gemeinsam genutzt wurde; so heißt es in einem Forschungsbericht von Litan.

NGAs Blockchain-Anbieter, Gospel Technology, stellt APIs bereit, die direkt mit den Lohnabrechnungssystemen der Kunden von NGA verbunden sind, sodass weniger sichere FTP-Dateiübertragungen nicht mehr erforderlich sind, so Litan.

NGA hatte das File Transfer Protocol (FTP) zur Verwaltung von Lohnkonten für Kunden verwendet – ein Setup, das einige Sicherheitslücken aufwies, vor allem weil es keine verschlüsselten Daten bereitsstellte. NGA hat außerdem interne Audit- und Compliance-Verpflichtungen, die sicherstellen sollen, dass ihre Services ordnungsgemäß ausgeführt werden, sowie externe Compliance-Verpflichtungen, weil jeder Kunde – laut Litan – einmal im Jahr einen Audit-Service seiner Wahl durchführen kann.

Sobald die Client-Transaktionen in die Gospel-Plattform importiert werden, werden die Key Transactions verschlüsselt und als unveränderliche Daten in der Blockchain gespeichert.

Wie Sie erkennen, ob Sie Blockchain wirklich brauchen

Im Jahr 2019 stehen IT-Verantwortliche, die sich für Blockchain interessieren, vor einer Reihe verwirrender Fragen zur Technologie, während sie zu verstehen versuchen, wie genau sie funktioniert, warum sie sie brauchen und welchen Wert sie gegenüber älteren Datenbanken und anderen Technologien bietet. Außerdem müssen sie überhaupt erst mal herausfinden, für welche Anwendungsfälle sie am besten geeignet ist.

„Sonst landen Sie an einem Punkt, an dem Sie sich fragen: Wozu brauche ich das eigentlich?“, gibt Litan zu bedenken.

CIOs und andere Verantwortliche aus der IT-Branche müssen sich auch darüber im Klaren sein, wie Blockchain in vorhandene Altsysteme integriert werden kann, die heutzutage hauptsächlich aus einer Reihe von APIs und Standards für die gemeinsame Datennutzung bestehen.

Blockchain wurde erst vor Kurzem von Anbietern und Experten aus der Technologiebranche für B2B-Probleme überhypet und schloss sich dann einigen anderen Technologien wie virtuellen Assistenten, Deep-Learning- und IoT-Plattformen in Gartners „Trough of Disillusionment“ an.

Gartner misst die Reifung neuer Technologien über einen sogenannten „Hype Cycle“, einen grafikbasierten Lebenszyklus, der sich aus insgesamt fünf Phasen zusammensetzt: vom Technologie-Trigger, der den Punkt markiert, an dem Proof-of-Concept-Geschichten und erstes Medieninteresse auftauchen, bis hin zum Plateau of Productivity, wenn besagte Technologie offiziell in den Mainstream aufgenommen wird – sofern sich herausstellt, dass sie mehr als nur eine Nischenlösung ist.

Unter diesen fünf Hype Cycles beschreibt „Trough of Desillusionment“ den Fall, wenn das Interesse nachlässt, weil Piloten und Technologie-Ansprüche nicht bedient werden können und Tech-Anbieter sie entweder zur Zufriedenheit ihrer Benutzer verbessern oder letztendlich daran scheitern und aufgeben.

In einem Blogeintrag listete Litan acht Hürden auf, die Blockchain überwinden muss, um die Ziele zu erreichen, die von Tech-Anbietern angestrebt werden und die sie als Allheilmittel für praktisch jedes internationale Transaktionsnetzwerk verkaufen wollen – von gebührenfreien, grenzüberschreitenden Zahlungen bis hin zur Lieferkettenverfolgung.

Laut Gartner befindet sich die Blockchain im Winterschlaf. IT-Verantwortliche sollten sich jedoch auf „den unvermeidlichen Frühling der Blockchain“ gefasst machen, der eintreten wird, sobald sich die Technologien und Anwendungsfälle, die die Kernfunktionen unterstützen, so weit entwickelt haben, dass sie ausgereift sind; was zu erheblichen Vorteilen für das jeweilige Unternehmen führen wird“, so Gartner.

Eine der nützlichsten Eigenschaften von Blockchain gegenüber den herkömmlichen Datenbanken ist die Fähigkeit, das Two-Generals-Problem zu lösen, bei dem eine Nachricht als vertrauenswürdig eingestuft werden kann, obwohl sie über ein offenes Netzwerk übertragen wird. Blockchain erreicht dies durch die Verwendung kryptographisch nachprüfbarer Signaturen.

„Bis zur Einführung dieser Kern-Innovation von Blockchain konnte dieses Problem rechnerisch nicht gelöst werden – eine relationale Datenbank wird dieses Problem daher nicht lösen“, so Litan.

Auch wenn IT-Verantwortliche der Fähigkeit von Blockchain, Geschäftsprobleme zu lösen, noch immer skeptisch gegenüberstehen, handelt es sich dabei immer noch um den meist gesuchten Begriff im Gartner-Forschungsprotal, weil viele Unternehmen wissen wollen, wie sich diese Technologie in Zukunft auf ihre Geschäftsprozesse auswirken könnte.

Gartner prognostiziert daher, dass Blockchain bis 2023 die weltweite Bewegung und das Tracking von Gütern und Dienstleistungen pro Jahr im Wert von 2 Billionen US-Dollar unterstützen wird. Und Blockchain hat sogar einen Weg in die FinTech-Industrie gefunden, wo es als Methode für grenzüberschreitende Finanztransaktionen verwendet wird.

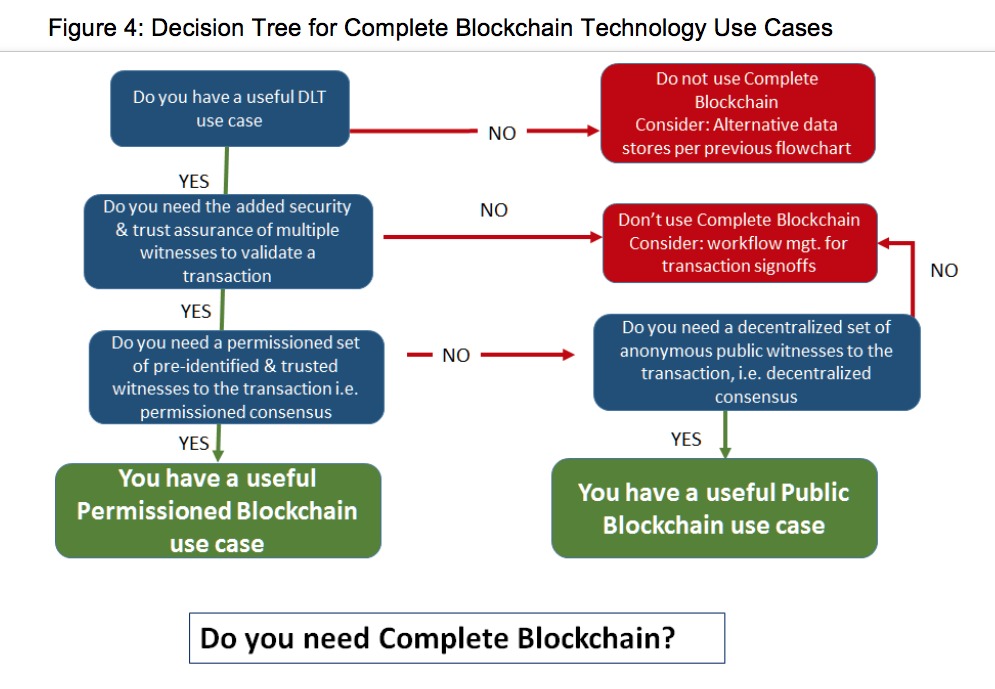

Bevor CIOs und IT-Manager feststellen können, ob Blockchain ihre Geschäftsprobleme lösen kann, so Litan, müssen sie zunächst einmal feststellen, ob sie diese Technologie überhaupt wirklich benötigen.

„Wenn Sie eine Distributed-Ledger-Technologie benötigen, stellen Sie sich die Frage, ob Sie diese Zeugen für die Transaktionen wirklich brauchen, um die Sicherheit zu erhöhen; und damit meine ich, ob sie den Konsens brauchen, egal ob genehmigt oder dezentral“, erklärt Litan, „Wenn Sie das der Fall ist, ist Blockchain das Richtige.“

„Dann fragen Sie sich getrennt, ob Sie Smart Contracts oder Token brauchen“, fügte sie hinzu. „Denn das Erste, der grundlegende Baustein, ist DLT.“

*Lucas Mearian ist Senior Reporter bei CIO.com

Be the first to comment