IoT-Plattformen vereinfachen den Aufbau und Betrieb von Lösungen im Internet of Things. Doch erhöhen sie auch die Sicherheit im IoT? [...]

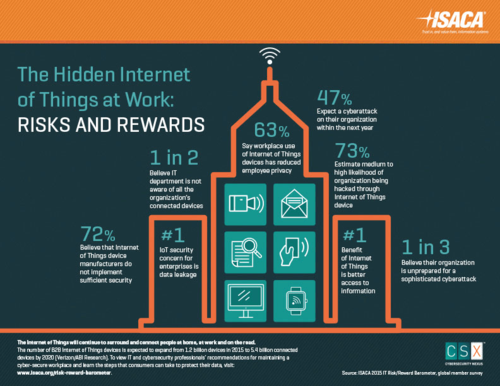

Sicherheitsängste bremsen das Internet der Dinge aus, warnen IT-Sicherheitsexperten. Kaum eine Studie zum IoT würde dem widersprechen: Accenture betont die Bedeutung des digitalen Vertrauens für das Internet of Things. Capgemini empfiehlt, Cyber Security in den Mittelpunkt des IoT zu stellen. McKinsey mahnt, die Anbieter von IoT-Diensten sollten Datenschutzbedenken der Nutzer ernst nehmen. Ohne sichere und datenschutzgerechte Prozesse wird das Internet of Things weit unter seinen Möglichkeiten bleiben und bleiben müssen.

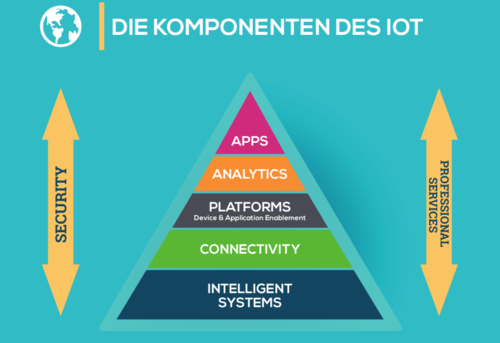

Mit Hilfe der sogenannten IoT-Plattformen sollen sich IoT-Lösungen einfacher entwickeln, betreiben und verwalten lassen. Da stellt sich die Frage, welchen Beitrag IoT-Plattformen zu der Kernfrage im Internet of Things beitragen können, zur IoT-Sicherheit.

INTEGRIERTE IOT-SICHERHEIT

Die Anforderungen an IoT-Sicherheit sind lang, wie zum Beispiel die OWASP IoT Attack Surface Areas, die OWASP Top 10 IoT Vulnerabilties und die GSMA IoT Security Guidelines zeigen. Wer sich für den Einsatz einer IoT-Plattform entscheidet, sollte sich im Klaren sein, welche der IT-Sicherheitsanforderungen durch die Plattform selbst erfüllt werden, aber auch, welche der typischen IoT-Schwachstellen durch zusätzliche IoT-Sicherheitslösungen geschlossen oder abgesichert werden müssen.

Auf keinen Fall sollten Anwenderunternehmen einfach davon ausgehen, dass die IoT-Plattform neben der Verbindung der Geräte, der Kontrolle, dem Betrieb und der Wartung der IoT-Lösung, der Analyse der IoT-Daten und der möglichen Entwicklung von IoT-Applikationen auch grundsätzlich alle Aspekte der IoT-Sicherheit berücksichtigt. Dafür ist die Gewährleistung von Sicherheit und Datenschutz im IoT viel zu erfolgskritisch.

Im Folgenden werden beispielhaft verschiedene IoT-Plattformen hinsichtlich ihrer integrierten IT-Sicherheitsfunktionen diskutiert.

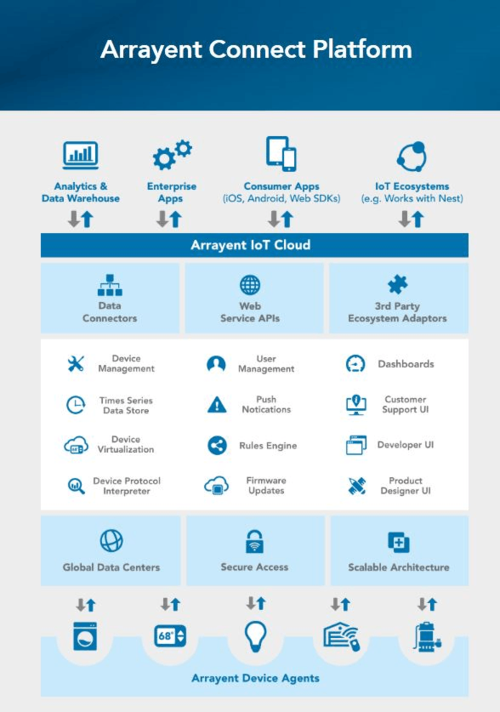

SICHERHEITSFUNKTIONEN ARRAYENT-IOT PLATTFORM

Die Arrayent Connect Platform verfügt über mehrere sicherheitsrelevante Funktionen. Dazu gehören die Alert Engine, um Warnungen per Push-Nachricht, E-Mail oder SMS zu versenden und zu verwalten, die Unterstützung von Over-the-Air (OTA) Firmware Updates, eine Verschlüsselung der Datenverbindungen (128-bit AES), ein Key Management System, die Redundanz der Server, die Verifikation der Endpunkte, die rollenbasierte Autorisierung und die Forderung starker Passwörter für Nutzer.

SICHERHEITSFUNKTIONEN AWS IOT

Die Plattform AWS IoT verfügt ebenfalls über integrierte Sicherheitsfunktionen, darunter die Authentifizierung (etwa auf der Basis von X.509) und Verschlüsselung (TLS Cipher Suite Support) an den Verbindungspunkten, eine Identitätskontrolle vor dem Datenaustausch zwischen Geräten und AWS IoT sowie eine Zugriffskontrolle für Geräte und Anwendungen auf Basis definierbarer Richtlinien und Berechtigungen. Dabei kommt auch AWS IAM (Identity and Access Management) zum Einsatz.

SICHERHEITSFUNKTIONEN MICROSOFT AZURE IOT HUB

Zu den Sicherheitsfunktionen beim Azure IoT Hub zählt die Authentifizierung auf Geräteebene mit eigenen Identitäten und Zugriffsrechten für jedes vernetzte Gerät. Dazu gehört die Möglichkeit, gezielt Berechtigungen für einzelne Geräte zu vergeben und zu entziehen. Ebenso steht eine Monitoring-Funktion zur Verfügung, um Sicherheitsbedrohungen und Betriebsstörungen bei den vernetzten Geräten erkennen zu können.

SICHERHEITSFUNKTIONEN BLACKBERRY IOT PLATFORM

BlackBerry nennt als Sicherheitsfunktionen seiner IoT-Plattform die Authentifizierung und Autorisierung auf Nutzer- und Geräteebene, feingranulare Berechtigungen sowie Maßnahmen der Datensicherheit wie Verschlüsselung und Key Management. Zudem betont BlackBerry, dass die BlackBerry IoT Platform in der globalen und sicheren BlackBerry-Infrastruktur betrieben wird. Diese gewährleiste physische Sicherheit und durchgehendes Monitoring. Zu den verfügbaren IoT-Applikationen gehört Federated Identity mit Single Sign On (SSO).

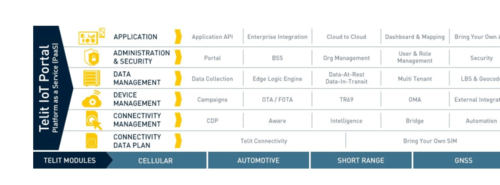

SICHERHEITSFUNKTIONEN TELIT IOT PORTAL

Das Telit IoT Portal kann ebenfalls eine Reihe von integrierten Sicherheitsfunktionen vorweisen. Hierzu zählen konfigurierbare Warnungen zu ungewöhnlichem Verhalten und Aktivitäten bei den vernetzten Geräten, Datenverschlüsselung bei Speicherung und Übertragung (TLS). Session Management mit definierbarem automatischen Timeout bei Inaktivität der Nutzer, rollenbasierte Berechtigungen, ein Zugangs- und Zugriffsmanagement sowie Monitoring und Reporting für das Audit der IoT-Lösung runden den Funktionsumfang ab.

ZUSÄTZLICHE IOT-SICHERHEIT

In aller Regel ist es notwendig, die integrierten Sicherheitsfunktionen abhängig vom Schutzbedarf der geplanten IoT-Lösung zusätzlich abzusichern. So gehen die Marktforscher von Gartner davon aus, dass die IoT-Sicherheit bis 2020 über die Hälfte der IT-Sicherheitsprogramme in Unternehmen verändern wird und dass bis 2017 über 20 Prozent der Unternehmen spezielle Cyber-Security-Lösungen für das IoT einsetzen werden.

IoT-Plattformen helfen also bei der Umsetzung der dringend benötigten IoT-Sicherheit je nach Anbieter unterschiedlich stark. Die IoT-Plattformen sollten allerdings bei entsprechendem Schutzbedarf um spezielle IoT-Sicherheitslösungen ergänzt werden.

*Der Diplom-Physiker Oliver Schonschek ist freier IT-Fachjournalist und IT-Analyst in Bad Ems.

Be the first to comment