Vor 50 Jahren am 13.9.1968 wurde die Chipkarte zum Patent angemeldet. Heute ist die Chipkarte einer der Kernbausteine der vernetzten Wirtschaft. [...]

Sie ist aus unserem Alltag nicht mehr wegzudenken – die Chipkarte. Täglich nutzen wir sie beispielsweise am Geldautomaten, beim Einkaufen, beim Arzt, im öffentlichen Nahverkehr, als elektronischen Ausweis, im Mobiltelefon, als Zugang zu Gebäuden und IT-Systemen und in immer mehr IoT-Geräten. Ohne die Entwicklung der Chipkarte und ihre vielfältigen Anwendungen wäre die heutige moderne, vernetzte Welt nicht denkbar. Die Chipkarte schaffte die Voraussetzung dafür, dass weltweite sichere bargeldlose Bezahlvorgänge möglich sind, mobile Telefonie sicher und flexibel genutzt werden kann, Ausweise und Pässe fälschungssicherer sind sowie unsere digitalen Identitäten geschützt werden.

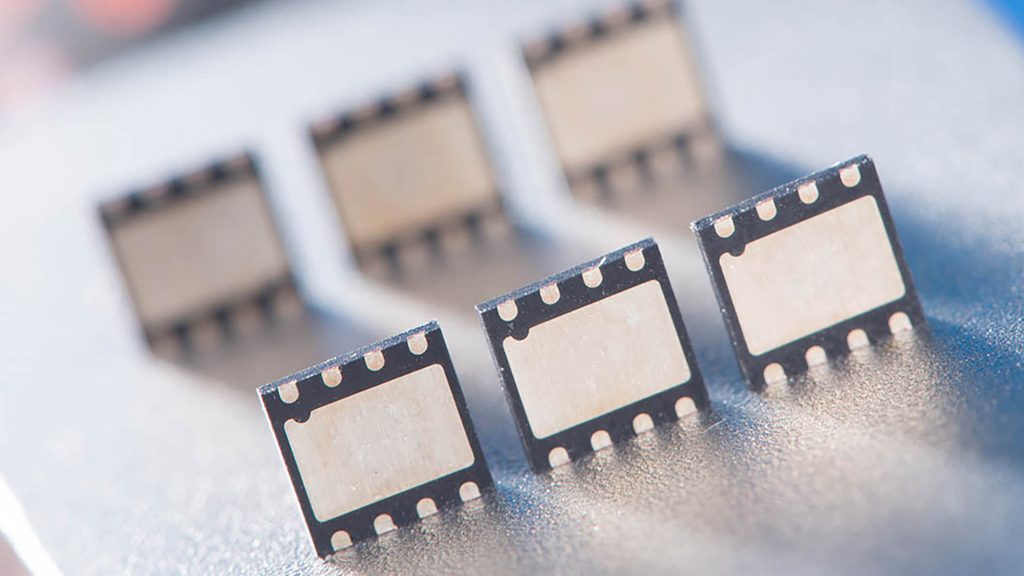

Auf nur wenigen Quadratmillimetern des integrierten Schaltkreises in einer Chipkarte werden heute unsere wichtigsten Daten gespeichert. Fortschritte in der Halbleitertechnik ermöglichen immer mehr Funktionen in einer Chipkarte. Die Chipkarte ist einer der Kernbausteine der vernetzten Wirtschaft und wird in den nächsten Jahren als embedded SIM in Mobiltelefonen oder Wearables und als Bestandteil des Internet der Dinge neue und noch weitere Verbreitung finden.

Deutsche Ingenieure melden in Österreich Patent an

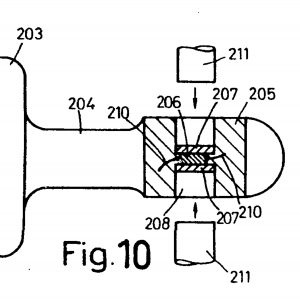

Die Geschichte der Chipkarte prägten zwei Erfinder. Vor 50 Jahren am 13. September 1968 meldeten die deutschen Ingenieure Jürgen Dethloff (1924-2002) und Helmut Gröttrup (1916-1981) ihre Idee in Österreich als „Identifizierungsschalter“ zum Patent an. Der sogenannte Identifizierungsschalter hat die Aufgabe, eine angebotene Information aufzunehmen und einer bestimmten Bedeutung zuzuordnen. Hierzu wird eine spezielle Zuordnungslogik mit Sende- und Empfangspunkten verwendet.

Am 10. September 1969 folgte eine gleichlautende Nachanmeldung (Patent DE1945777A) in Deutschland. Die drahtlose Übertragung durch induktive Ankopplung (sprich RFID– bzw. NFC-Technik) war ebenfalls bereits vorgesehen. Mit der Chipkarte wurden u.a. die Einschränkungen der Magnetstreifenkarte im Hinblick auf mangelhafte Zuverlässigkeit und fehlenden Kopierschutz beseitigt.

Dethloff führte die Verwendung von Mikroprozessoren und EEPROMs mit einer neuen Patentanmeldung weiter, um das Datenhandling noch sicherer und flexibler zu gestalten. Das Münchner Sicherheitsunternehmen G+D kaufte diese Anmeldung und entwickelte daraus drei weltweit geltende Grundlagenpatente: Sie beschreiben die sichere Initialisierung und Personalisierung nur durch autorisierte Stellen der Kartenproduktion, die Beschreibbarkeit auf Basis nichtflüchtiger programmierbarer Schreib-/Lesespeicher (EEPROM), die Verwendung einer Ladungspumpe zur Verhinderung von Manipulationen während des Schreibvorgangs sowie die Sperre bzw. Selbstzerstörung der Information im Fall eines Angriffs. Diese grundlegenden Ideen sind heute noch gültig und zählen zu den wichtigsten Basisinnovationen des 20. Jahrhunderts, sozusagen die Schlüssel für die Sicherheit und Anpassungsfähigkeit der Chipkarte.

Die Chipkarten-Erfindungen von Dethloff und Gröttrup, der ab 1970 Geschäftsführer der von G+D gegründeten Forschungs– und Entwicklungsgesellschaft Gesellschaft für Automation und Organisation (GAO) mbH war, machten mit vielen daraus abgeleiteten Produkten G+D zum Technologieführer bei Chipkartensystemen.

Weitere Informationen finden Interessierte unter www.gi-de.com/de/de/mobile-security.

Be the first to comment