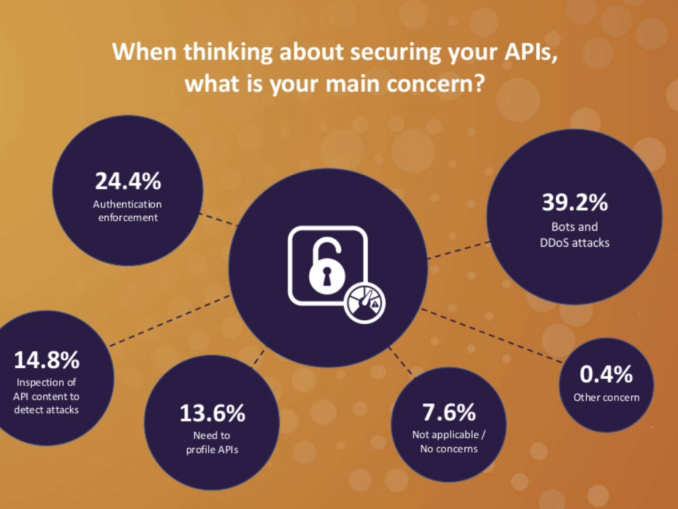

Der Cybersicherheitsanbieter Imperva hat eine Befragung von 250 IT-Fachkräften zur Sicherheit von Programmierschnittstellen (APIs) durchgeführt. Die Umfrage zeugt von wachsender Besorgnis über die Cyberrisiken, die mit der Nutzung von APIs einhergehen. Dabei sehen 63 Prozent der Befragten die größten Gefahren in DDoS-Bedrohungen, Bot-Angriffen und erzwungener Authentifizierung. [...]

APIs unterstützen die von den Nutzern geschätzten interaktiven, digitalen Erlebnisse und sind eine unabdingbare Voraussetzung für die digitale Transformation in Unternehmen. Gleichzeitig erhöhen sie auch das Risiko von Cyberangriffen. Die Umfrage ergab, dass mehr als zwei Drittel (69 Prozent) der Unternehmen APIs der Öffentlichkeit und ihren Partnern zugänglich machen und dass ein Unternehmen im Durchschnitt 363 verschiedene APIs verwaltet.

Öffentlich zugängliche APIs werfen erhebliche Sicherheitsprobleme auf, weil sie einen direkten Pfad zu den sensiblen Daten hinter den Anwendungen bieten. 80 Prozent der Unternehmen nutzen einen Public-Cloud-Dienst, um die Daten hinter ihren APIs zu schützen, und die meisten bedienen sich einer Kombination aus API-Gateways (63,2 Prozent) und Web Application Firewalls (63,2 Prozent).

„APIs stellen ein wachsendes Sicherheitsrisiko dar, weil sie Hackern vielerlei Chancen eröffnen, an die Daten eines Unternehmens heranzukommen“, erklärt Terry Ray, CTO von Imperva. „Um Sicherheitsbedrohungen den Zugang zu verwehren und die Kunden zu schützen, müssen Unternehmen ihre APIs genauso gut absichern wie ihre geschäftskritischen Webanwendungen.“

92 Prozent der befragten IT-Fachkräfte glauben, dass DevSecOps, die Kombination aus Entwicklung, Sicherheit und IT-Betrieb, künftig bei der Anwendungsentwicklung eine wichtige Rolle spielen wird. Dies zeugt vom Wunsch vieler Unternehmen, die IT-Sicherheit von Anfang an in die Softwareentwicklung einzubeziehen, statt sie erst nachträglich aufzusetzen.

„Es ist sehr ermutigend, dass DevSecOps nach Ansicht der meisten Umfrageteilnehmer in der Anwendungsentwicklung künftig von Bedeutung sein wird. Cyberkriminalität ist allgegenwärtig, und für Unternehmen ist es lebenswichtig, ihre Anwendungen vor Hackern zu schützen. MitDevSecOps erhalten Unternehmen die Bausteine, die sie zur Verteidigung gegen eine Reihe der gefährlichsten Cyberbedrohungen brauchen“, so Ray weiter.

Weitere Informationen zur API-Sicherheit finden Interessierte auf dem Blog von Imperva in dem Artikel „Six Ways to Secure APIs„.

Be the first to comment