Jedes Jahr locken "Black Friday" und "Cyber Monday"-Woche mit Rabattaktionen der Händler. Das nutzen Cyberkriminelle aus, um Profit aus dem Kaufverhalten der Schnäppchenjäger zu schlagen. [...]

In diesem Jahr verzeichnen die Sicherheitsforscher von Zscaler schon früh gleichzeitig mit den Werbemaßnahmen einsetzende Malware-Kampagnen. Die Zscaler Security Cloud verzeichnete einen Anstieg der geblockten Phishing-Aktivität um mehr als 400 Prozent zwischen den ersten 14 Tagen im Oktober und den ersten 14 Tagen im November.

Die Zscaler-Experten beobachteten steigende Phishing-Aktivitäten, die auf bekannte Online-Shoppingseiten abzielen genauso wie Phishing-Angriffe auf Mobiltelefone, Skimming auf Webseiten, Betrugsseiten mit Geschenkgutscheinen und Banking-Trojaner, die sich allesamt auf dem Vormarsch befanden. Bedrohungsakteure greifen die erhöhte Aktivität der Nutzer auf Einkaufs- und Online-Zahlungsseiten auf und richten ihre Phishing-Kits darauf aus. Die wichtigsten Angriffsmaschen werden im Folgenden vorgestellt.

Amazon-Betrungsmaschen: Drei Arten von Shopping-Phishing

Da es den Angreifern darum geht, ein möglichst breites Publikum mit ihren Phishing-Kampagnen zu erreichen, steht Amazon hoch im Kurs als Angriffsziel. Online-Shopper sollten deshalb vor folgenden Anzeichen von Online-Betrug auf der Hut sein:

1. Betrugsmasche: Amazon-Geschenkkarte

Der einfachste Weg zum Zugriff auf ein Amazon-Kundenkonto führt über den Einsatz von gefälschten Geschenkkarten. Wenn der Online-Einkäufer auf den Link einer solchen Karte klickt (wie unten gezeigt), wird er zu einer Phishing–Seite weitergeleitet, die Anmeldeinformationen abgreift.

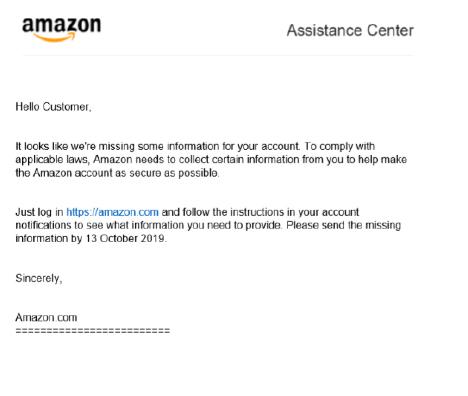

2. Betrugsmasche: Amazon Login

Der häufigste Weg, wie ein Amazon-Kundenkonto angegriffen wird, führt über eine E-Mail oder eine Website, die sich als legitime Amazon-Homepage ausgibt. Nutzer sollten sich vor E-Mails mit Links hüten, die vortäuschen vom Amazon-Kundenservice zu kommen oder Zahlungsaufforderungen enthalten. Das sind die gängigsten Methoden der Angreifer, die täuschend echt wirken können, gerade wenn man dort online eingekauft hat. ThreatLabZ hat eine aktuelle Kampagne aufgedeckt, die PDF– oder Office-Dateien an ihre Opfer verschickte, in der Hoffnung diese ihre Zugangsdaten eingeben (siehe Bild unten). Dieser Link leitet den Benutzer über mehrere URLs weiter, bevor er schließlich auf einer kompromittierten Website landet, die ein Amazon-Phishing-Kit hostet.

3. Betrugsmasche: Emotet-Trojaner

Die gefährlichste Methode der Cyberkriminellen ist die Verwendung von Betrugs-E-Mails oder URLs, die sich als Bestellungen oder Rechnungen in einem Anhang ausgeben. Dahinter verbergen die Angreifer den weit verbreiteten Banking-Trojaner Emotet. Sobald ein solches Dokument geöffnet wird, führt es verschlüsselte PowerShell-Befehle aus, um den Banking-Trojaner auf dem System des Opfers zu installieren.

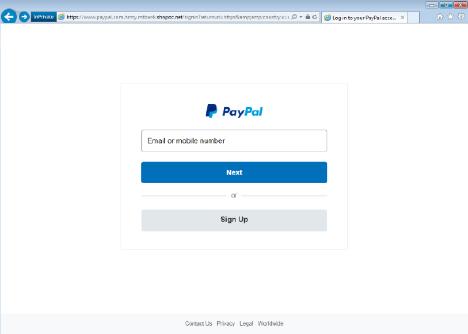

Vorsicht walten lassen beim Bezahlvorgang: PayPal Phishing

Neben Amazon und anderen Online-Shops werden in der Weihnachtszeit auch Bank– und Finanzunternehmen, wie PayPal zur Zielscheibe. Letzteres ist eine der am häufigsten akzeptierten sicheren Zahlungsoptionen. Cyberkriminelle wissen das und nutzen den Bezahldienst als primäres Ziel für Phishing-Angriffe. Einige Angriffsarten sind sehr leicht zu erkennen (wie unten gezeigt), da sie auf unsicheren Verbindungen über HTTP bedient werden, was immer ein deutliches Zeichen für einen Phishing-Versuch ist. Aufwendigere Angriffsmuster laufen über eine HTTPS-Verbindung und die Schnittstelle ist eine sehr gute Reproduktion der offiziellen Website. Der Domainname (paypal.com.hrmy.mtbank[.]shnpoc[.]net) könnte recht leicht übersehen werden, wenn man unachtsam ist oder seine Einkäufe von einem mobilen Gerät aus tätigt.

Achtung vor Smishing bei hohem Shopping-Aufkommen

Durch die hohe Einkaufstätigkeit rechnet jeder Online-Shopper mit Bestell- und Liefernachrichten. Cyberkriminelle nutzen die Unachtsamkeit der Anwender, um mit Smishing-Techniken Online-Betrug vorzubereiten. Smishing ist die Technik, bei der Angreifer eine gefälschte SMS-Nachricht an mobile Benutzer senden, die einige Live–Links enthält. Diese Links leiten den leichtgläubigen Benutzer auf Phishing–Seiten weiter, auf denen bei Eingabe der Nutzerdaten und Passwörter die digitale Identität abgegriffen wird und im Anschluss zu finanziellem Schaden führt.

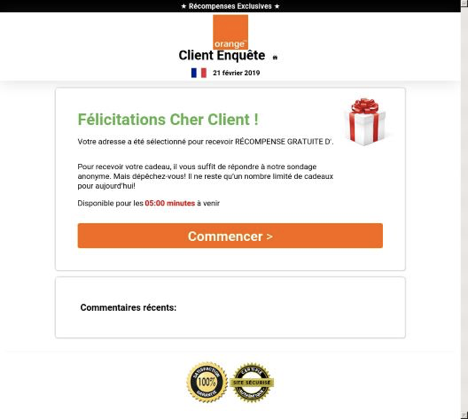

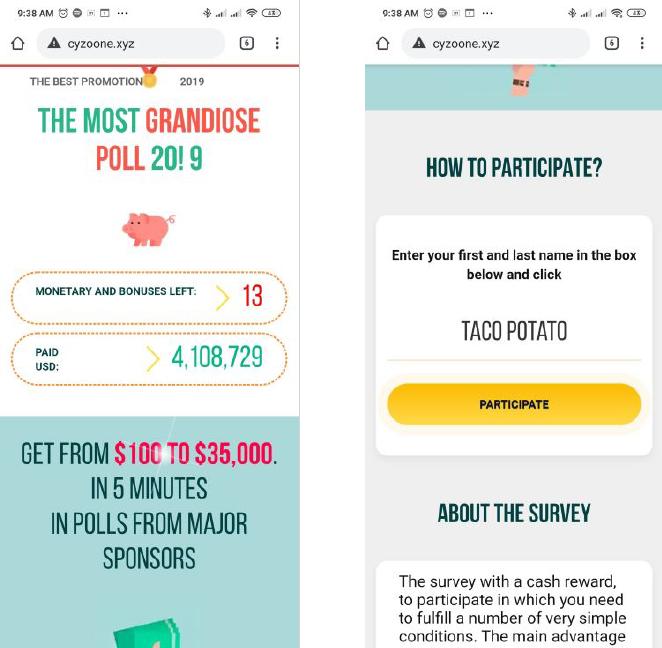

Die Vorgehensweise dazu führt über einen mehrstufigen Prozess. Die Cyberkriminellen nutzen dazu beispielsweise eingeblendete Umfrage–Webseiten, die mit hohen Gewinnsummen zur Teilnahme verleiten wollen. Allerdings ist dazu eine Registrierung erforderlich.

Nach dem Anklicken der Schaltfläche „PARTICIPATE“ stellt die Website einige Fragen und informiert den Benutzer, dass er einen kleinen Geldbetrag gewonnen hat. Um das Geld zu bekommen, muss der Nutzer an der gesamten Umfrage teilnehmen. Nach Abschluss der Umfrage zeigt es den Betrag an, den das Opfer „gewonnen“ hat. Nun, da der Benutzer voll auf diese Täuschung hereingefallen ist, beginnt der eigentliche Betrug. Der Angreifer behauptet, dass aufgrund von Einschränkungen des Systems die Zahlung in zwei Teilen versendet wird. Wenn der Benutzer seinen „Gewinn“ in vollem Umfang erhalten möchte, muss er dazu erst einmal in Vorleistung gehen. Nach dem Klicken auf die Schaltfläche wird auf eine Zahlungsseite umgeleitet, die auf paybank(.)expert gehostet wird und den Benutzer nach der Kreditkarten- sowie CVV-Nummer und dem Ablaufdatum der Karte fragt. Nachdem die oben genannten Informationen ausgefüllt und auf die Schaltfläche „Jetzt bezahlen“ geklickt wurde, werden die Informationen an die Website selbst gesendet, und den Angreifern der Zugang zum Konto geöffnet.

Die Sicherheitsforscher haben die Statistiken des bit.ly-Links in der ursprünglichen SMS-Nachricht überprüft und festgestellt, dass es innerhalb von 24 Stunden mehr als eine halbe Million Klicks auf diesen Link gab, was das Ausmaß dieser Betrugsmasche nur erahnen lässt..

Checkliste zum sicheren Online-Einkauf

Das Zscaler ThreatLabZ-Team empfiehlt folgende Sicherheitstipps, wie man sich beim Online-Shopping vor den beschriebenen Betrugsmaschen schützen kann:

- Vor dem Zugriff die Authentizität der URL oder Websiteüberprüfen. Vorsicht walten lassen bei Links mit Rechtschreibfehlern.

- Überprüfen ob Shopping-, E-Commerce- und Finanz-Webseiten, durch Verbindungen mit HTTPS abgesichert werden. Alle legitimen Anbieter/Händler und Zahlungsportale nutzen HTTPS-Verbindungen für ihre Transaktionen.

- Die Aktivierung der Zwei-Faktor- oder Multi-Faktor-Authentifizierung bietet eine zusätzliche Sicherheitsebene, insbesondere für sensible Konten im Zusammenhang mit Finanztransaktionen.

- Allzu verlockende Angebote links liegen lassen, wenn die Links oder Dokumente von Unbekannten stammen

- URLs meiden deren Link verkürzt wurde.

- Aktuelleste Versionen von Betriebssystem und Webbrowser installiert haben und die neuesten Sicherheits-Patches einspielen.

- Eine kompromittierte/schädliche Website bombardiert Besucher mit lästiger Popup-Werbung, so dass Browser-Add-Ons wie Adblock Plus helfen können, diese Malvertisements zu verhindern.

- Ausschließlich Apps aus offiziellen App-Stores wie Google oder Apple herunterladen.

- Öffentliche oder ungesicherte Wi-Fi-Verbindungen beim Einkaufen vermeiden.

- Dokumente und Mediendateien immer sichern. Die Informationen sollten im besten Fall außerdem verschlüsselt werden.

Be the first to comment