Yahoo war im letzten Quartal die am häufigsten bei Phishing-Angriffen nachgeahmte Marke und kletterte im Vergleich zum Vorquartal um 23 Plätze nach oben. Cyber-Kriminelle verschicken E-Mails mit Betreffzeilen, die dem Empfänger suggerieren, er habe Auszeichnungen und Preisgelder gewonnen. [...]

Check Point® Software Technologies Ltd. (NASDAQ: CHKP), ein weltweit führender Anbieter von Cyber-Sicherheitslösungen, hat seinen Brand Phishing Report für das vierte Quartal 2022 veröffentlicht.

Der Bericht hebt die Marken hervor, die von Hackern bei ihren Versuchen, persönliche Informationen oder Zahlungsdaten zu stehlen, in den Monaten Oktober, November und Dezember des vergangenen Jahres am häufigsten imitiert wurden.

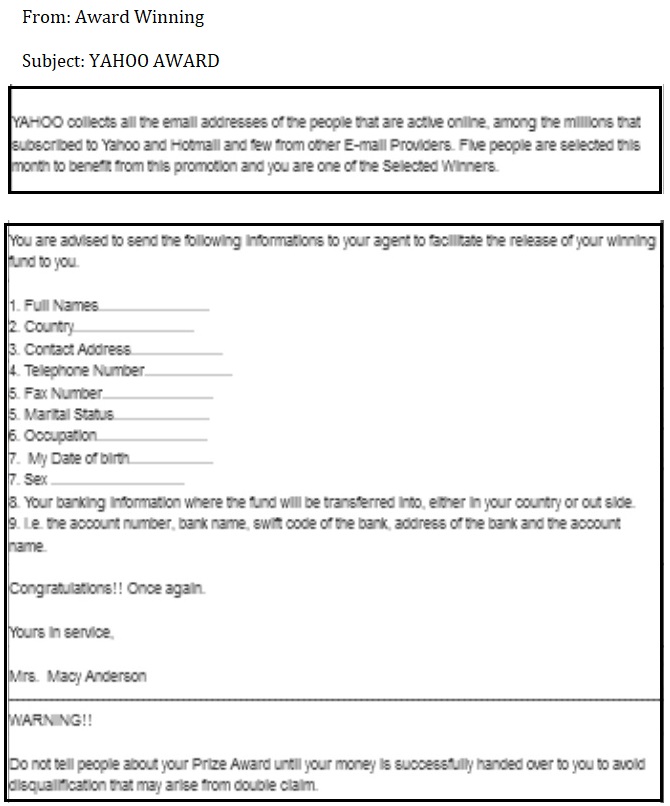

Yahoo war im vierten Quartal 2022 die Marke, die am häufigsten für Phishing-Angriffe missbraucht wurde. Sie stieg um 23 Plätze und machte 20 Prozent aller Versuche aus. Check Point Research (CPR) fand heraus, dass Hacker solche E-Mails mit Betreffzeilen verbreiten, die dem Empfänger suggerieren, er habe Auszeichnungen oder Preisgelder von Absendern wie „Awards Promotion“ oder „Award Center“ gewonnen.

Der Inhalt der E-Mail informiert die Zielperson darüber, dass sie ein von Yahoo organisiertes Preisgeld im Wert von Hunderttausenden von US-Dollar gewonnen habe. Anschließend wird der Empfänger aufgefordert, seine personenbezogenen Daten und seine Bankverbindung mitzuteilen, damit das vermeintliche Preisgeld überwiesen werden kann. Die E-Mail enthielt auch eine Warnung, dass die Zielperson aus rechtlichen Gründen niemandem von dem Gewinn erzählen dürfe.

Generell war der Technologiesektor die Branche, die im letzten Quartal 2022 am häufigsten durch Marken-Phishing nachgeahmt wurde, gefolgt vom Logistiksektor und den sozialen Netzwerken. DHL belegte mit 16 Prozent aller Marken-Phishing-Versuche den zweiten Platz, vor Microsoft auf dem dritten Platz mit elf Prozent.

LinkedIn kehrte in diesem Quartal ebenfalls auf die Liste zurück und erreichte mit 5,7 Prozent den fünften Platz. Die Beliebtheit von DHL könnte auf die rege Online-Shopping-Saison rund um den Black Friday und den Cyber Monday zurückzuführen sein, bei der Hacker die Marke nutzen, um gefälschte Lieferbenachrichtigungen zu generieren.

Omer Dembinsky, Data Group Manager bei Check Point, über den Brand Phishing Report: „Wir beobachten, dass Hacker versuchen, ihre Ziele mit Preisen und hohen Geldbeträgen zu ködern. Denken Sie daran: Wenn es zu gut aussieht, um wahr zu sein, ist es das fast immer.

Sie können sich vor einem Phishing-Angriff schützen, indem Sie nicht auf verdächtige Links oder Anhänge klicken und immer die URL der Seite prüfen, auf die Sie geleitet werden. Achten Sie auf Rechtschreibfehler und geben Sie keine unnötigen Informationen preis.“

Top 10 der am häufigsten nachgeahmten Marken

- Yahoo (20 Prozent)

- DHL (16 Prozent)

- Microsoft (11 Prozent)

- Google (5,8 Prozent)

- LinkedIn (5,7 Prozent)

- WeTransfer (5,3 Prozent)

- Netflix (4,4 Prozent)

- FedEx (2,5 Prozent)

- HSBC (2,3 Prozent)

- WhatsApp (2,2 Prozent)

Beispiel für einen Kontodiebstahl: Instagram Phishing-E-Mail

CPR beobachtete eine bösartige Phishing-E-Mail-Kampagne, die von „badge@mail-ig[.]com“ gesendet wurde. Die E-Mail wurde mit dem Betreff „Blue Badge Form“ versandt und darin wurde behauptet, dass das Instagram-Konto des Opfers vom Facebook-Team (dem Eigentümer der Instagram-Marke) geprüft und als geeignet für den blauen Haken eingestuft worden sei. Mit diesem Inhalt versucht die Kampagne, das Opfer dazu zu bewegen, auf einen bösartigen Link zu klicken.

Microsoft Teams Phishing-E-Mail

Mit dieser Phishing-E-Mail wurde versucht, die Microsoft-Kontoinformationen eines Benutzers zu stehlen. Die E-Mail wurde von der Adresse „teamsalert_Y3NkIGpoY2pjc3dzandpM3l1ODMzM3Nuc2tlY25taXc@gmx[.]com[.]my“ unter dem gefälschten Absendernamen Teams und mit dem Betreff „You have been added to a new team“ gesendet.

Der Angreifer versucht, das Opfer zu verleiten, auf den bösartigen Link zu klicken, und behauptet, es sei in der App einem neuen Team hinzugefügt worden. Die Bestätigung der Zusammenarbeit führt zu der bösartigen Website „https://u31315517[.]ct[.]sendgrid[.]net/ls/click“, die nicht mehr aktiv ist.

Adobe Phishing-E-Mail

Diese Phishing-E-Mail, die das Branding von Adobe verwendet, wurde von der Adresse „grupovesica@adobe-partner[.]com“ verschickt, und ihr Betreff, ursprünglich auf Spanisch, lautet „Aktivieren Sie Ihre Lizenz! Nutzen Sie die Vorteile“. In der E-Mail wird das Opfer aufgefordert, sich an Experten zu wenden, um die Anwendungslizenz zu nutzen.

Klickt man auf den Link in der E-Mail (https://adobeconciergeservices[.]com/_elink/bfgkw374wekci/bcplw9h143poj/bdpip0zrm95o3), öffnet sich ein neues Nachrichtenfenster in Outlook, der an eine fremde, nicht mit Adobe verbundene E-Mail adressiert ist und in dem der Benutzer aufgefordert wird, Kreditdaten und Informationen für die „Aktivierung“ der Lizenz einzugeben.

Alle Einzelheiten zum Brand Phishing Report finden Sie auf dem Check Point Blog.

Be the first to comment